Secretos revelados en una captura de datos

1. Introducción: El lenguaje invisible de tu conexión

Nuestra actividad online no es un flujo silencioso, sino una firma sonora constante. Cada vez que navegas, tu dispositivo genera un “ruido” de paquetes de datos que rara vez percibimos, pero que cuenta una historia detallada sobre quiénes somos y qué herramientas utilizamos. Entre el clic y la respuesta transcurren milisegundos donde se libra una batalla por la eficiencia y la visibilidad. Al analizar el archivo técnico “wifi captura 2.csv”, levantamos el capó de una conexión doméstica para revelar comportamientos que van desde la vanguardia tecnológica hasta ecos de seguridad sumamente inquietantes.

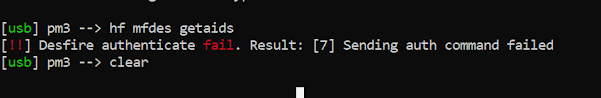

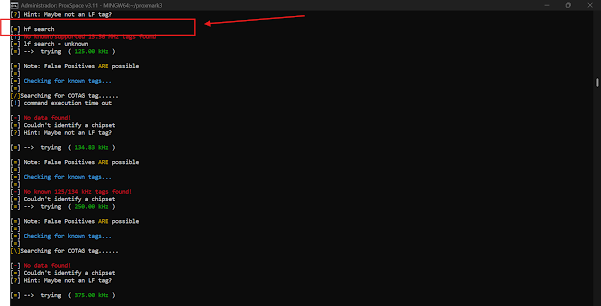

2. El “Fantasma” en la red local: ¿Quién es POISONXPLOIT?

Uno de los hallazgos más fascinantes y, a primera vista, alarmantes, aparece en el paquete 1279. Mientras el tráfico moderno busca la discreción, este paquete utiliza el protocolo BROWSER, un “grito arcaico” en los pasillos de una red digital moderna, para lanzar un mensaje de difusión (broadcast) a toda la red local (192.168.1.255).

“0.242648”,“1279”,“192.168.1.130”,“192.168.1.255”,“BROWSER”,“243”,“Host Announcement POISONXPLOIT, Workstation, Server, NT Workstation”,""

{width=“6.267716535433071in”

height=“2.3333333333333335in”}

{width=“6.267716535433071in”

height=“2.3333333333333335in”}

Este “Host Announcement” identifica al dispositivo como una estación de trabajo llamada POISONXPLOIT. En cualquier contexto de ciberseguridad, un nombre que alude directamente a técnicas de explotación es una bandera roja. Sin embargo, como analistas, debemos mirar más allá. Al cruzar datos, observamos que poco antes, en el paquete 1173, el usuario realizó una consulta DNS para 2devnullpoisonxploit.blogspot.com.

La síntesis es clara: no es un fantasma malicioso externo, sino la huella de la propia actividad del usuario. El host probablemente alteró su identidad para alinearse con la investigación de seguridad que estaba realizando. Aun así, que un dispositivo anuncie voluntariamente nombres tan sugerentes a toda la red local expone metadatos que un atacante podría usar para identificar objetivos de alto valor o investigadores en la red.

3. La revolución silenciosa (y parcial) del protocolo QUIC

El tráfico hacia servicios de Google (gemini.google.com, translate.google.es) y Spotify muestra la consolidación de QUIC, un protocolo basado en UDP diseñado para reducir la latencia mediante el 0-RTT (Zero Round Trip Time). Esto permite que, si el dispositivo ya conoce al servidor, el intercambio de datos útiles comience sin las esperas del tradicional “apretón de manos” de TCP.

Sin embargo, los datos de los paquetes 919 al 925 revelan un estado de transición interesante en Spotify (gew1-spclient.spotify.com).

{width=“6.267716535433071in”

height=“0.6666666666666666in”}

{width=“6.267716535433071in”

height=“0.6666666666666666in”}

Aunque vemos el uso de QUIC (paquete 919), los paquetes inmediatamente posteriores (921-925) recurren al tradicional TLSv1.2 sobre TCP.

{width=“6.267716535433071in”

height=“1.8611111111111112in”}

{width=“6.267716535433071in”

height=“1.8611111111111112in”}

Esto nos indica que, aunque la web moderna se mueve hacia la velocidad de QUIC, los servicios todavía mantienen un modelo híbrido para garantizar la compatibilidad y la estabilidad cuando el nuevo protocolo encuentra obstáculos.

Lo cierto es que si inspeccionamos más profundamente en la criptografía realmente se negocia todo bajo TLSv1.3

4. El incansable recolector: La telemetría de GitHub

Incluso en estado de reposo aparente, nuestras aplicaciones son narradoras incansables. La captura muestra una actividad frenética hacia dominios como collector.github.com y api.github.com. A través de conexiones cifradas con TLSv1.3, se envían constantes ráfagas de “Application Data”.

Lo que destaca aquí no es solo la frecuencia (paquetes 139-142, 172, 214), sino el volumen.

El paquete 214, por ejemplo, registra una longitud de 8475, lo que demuestra que la telemetría no es un simple “ping” de presencia.

{width=“6.267716535433071in”

height=“2.0694444444444446in”}

{width=“6.267716535433071in”

height=“2.0694444444444446in”}

Es una transferencia significativa de datos sobre el estado del sistema, el uso de la aplicación y el comportamiento del usuario, operando en segundo plano de forma totalmente transparente para quien está frente a la pantalla.

5. WPAD y Tailscale: Las huellas dactilares de tu infraestructura

La red revela mucho sobre el software que tienes instalado mediante consultas DNS repetitivas para wpad.tail9b1da3.ts.net (paquetes 25-28, 33-34).

-

WPAD (Web Proxy Auto-Discovery): Es un protocolo mediante el cual el sistema busca configuraciones de red automáticamente.

-

Tailscale (.ts.net): La presencia de este sufijo confirma inequívocamente el uso de Tailscale, una VPN basada en Mesh.

Más allá de exponer qué herramientas usas, esto supone un riesgo de seguridad crítico.

El protocolo WPAD es un vector clásico para ataques de Man-in-the-Middle (MitM).

{width=“4.963542213473316in”

height=“1.2819061679790027in”}

{width=“4.963542213473316in”

height=“1.2819061679790027in”}

Si un atacante en la misma red responde a estas consultas antes que el servicio legítimo, podría redirigir todo tu tráfico a través de un proxy malicioso, interceptando comunicaciones supuestamente privadas.

6. El mapa del entorno: STUN, SSDP y el instinto de supervivencia

Un dispositivo detrás de un router se encuentra en una especie de “aislamiento” provocado por el NAT (Network Address Translation).

Para comunicarse con el exterior, debe desarrollar un instinto de supervivencia digital para mapear su entorno.

Vemos este proceso en los paquetes 7 al 15 y del 2179 al 2182. El dispositivo (192.168.1.130) utiliza STUN y NAT-PMP para interrogar a la puerta de enlace y a servidores externos sobre su dirección IP pública.

Además, el paquete 15 muestra una solicitud SSDP (Simple Service Discovery Protocol): el dispositivo está “olfateando” la red local en busca de otros servicios y vecinos.

Es el comportamiento de un sistema que necesita desesperadamente entender su ubicación y posibilidades de conexión para poder recibir datos desde el internet abierto.

{width=“6.267716535433071in”

height=“1.4027777777777777in”}

{width=“6.267716535433071in”

height=“1.4027777777777777in”}

7. Conclusión: Hacia una higiene digital consciente

Este análisis nos demuestra que el tráfico de red es un ecosistema vibrante donde conviven la eficiencia extrema de QUIC con los riesgos de protocolos antiguos como BROWSER o las vulnerabilidades de WPAD.

Nuestra conexión Wi-Fi nunca está realmente en silencio; siempre está revelando nuestras herramientas, nuestras investigaciones y nuestras configuraciones.

La visibilidad es la primera línea de defensa. ¿Sabes qué dispositivos se están “anunciando” en tu red ahora mismo? Como experto, mi recomendación es clara: el uso de herramientas como Wireshark para auditorías puntuales o Pi-hole para gestionar el tráfico DNS es esencial para cualquier usuario que desee transformar ese ruido invisible en conocimiento y control sobre su propia privacidad.