Wireshark: El analizador estándar de paquetes de red

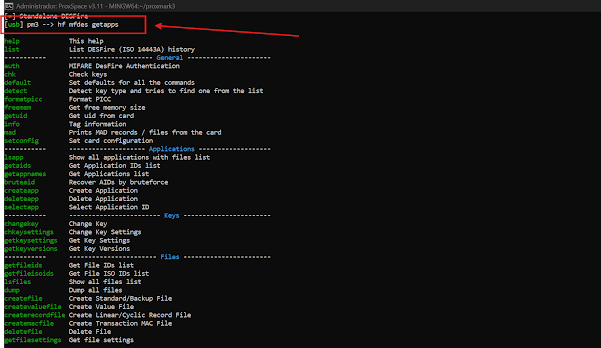

Wireshark es complejo porque te muestra todo. Pero la clave es saber que la información está organizada en “capas”, igual que una cebolla. Basándonos en el archivo ap_sta_0.pcap que subiste, así es como debes mirarlo:

A. El Panel de Lista (Arriba)

Cada línea es un paquete. En tu captura, casi todos son Beacon frames. Piensa en ellos como el router gritando cada 0.1 segundos: “¡Hola! Soy MiFibra-3CF3, hablo WPA2 y estoy en el canal 1”.

B. El Panel de Detalles (Medio) - La parte clave

Aquí es donde Wireshark desglosa el paquete. Fíjate en estas tres pestañas que viste en tu log:

-

IEEE 802.11 Beacon frame: Aquí ves las direcciones MAC.

- Receiver address: Broadcast (ff:ff:ff:ff:ff:ff) → Significa que este mensaje es para CUALQUIERA que esté escuchando.

-

Fixed Parameters: Aquí ves el “latido”. El Beacon Interval te dice cada cuánto tiempo emite esa señal.

-

Tagged Parameters: Esta es la carpeta de información. Si la despliegas, verás:

-

SSID parameter set: El nombre de la red.

-

RSN Information: Los “candados”. Aquí es donde buscas si dice WPA2, WPA3 o el cifrado AES.

-

Vendor Specific: Información del fabricante (como ese tag de Microsoft/WPS que vimos).

-

3. Ejercicio de familiarización “Modo Observador”

Te propongo este flujo para que practiques con el dispositivo blanco que tienes:

-

En Marauder: Ve a WiFi > Sniffers > Beacon Sniff. Deja que capture unos 30 segundos. Verás que el número de “Beacons” sube.

-

Guarda: Dale a Stop y asegúrate de que se guarde en la SD.

-

En el PC: Abre ese archivo en Wireshark.

-

Usa este filtro en Wireshark: Escribe wlan.fc.type_subtype == 0x08 en la barra superior.

- ¿Qué hace esto? Solo te muestra los Beacons. Limpia todo el “ruido” y te deja ver solo las presentaciones de los routers.

-

Usa este otro filtro: wlan.addr == [MAC_DE_TU_MOVIL].

- ¿Qué hace esto? Si tu móvil tiene el WiFi encendido pero no conectado, verás Probe Requests. Es tu móvil preguntando: “¿Está por aquí la red de mi casa? ¿Y la del trabajo?”.

¿Qué te genera más confusión ahora mismo?

¿La interfaz táctil del Marauder o entender qué significan tantos campos dentro de Wireshark? Si quieres, podemos centrarnos en un solo campo de Wireshark (como el RSN que define la seguridad) y explicarlo a fondo.

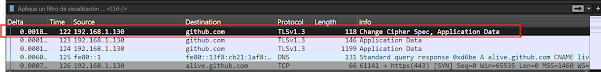

{width=“6.267716535433071in”

height=“0.7638888888888888in”}

{width=“6.267716535433071in”

height=“0.7638888888888888in”}

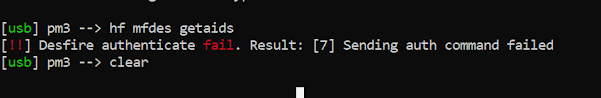

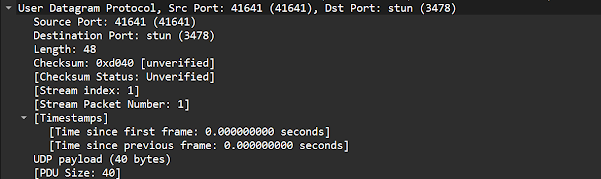

El “DNI” del Dispositivo (Capa Física y Enlace)

-

Fabricante (OUI): 58:b5:68 → Securitas Direct.

- Análisis: No estás ante un router de internet, sino ante un Panel de Alarma o un nodo central de seguridad. Estos dispositivos suelen crear su propia red WiFi interna para comunicarse con los sensores y cámaras de la casa.

-

SSID: “qaiuoVZVPVkpLf33IBrM9cbePincW4XZ”

- Análisis: Es un nombre generado aleatoriamente de 32 caracteres. Esto es una técnica de “Seguridad por Oscuridad”. Al poner nombres sin sentido, evitan que un atacante casual sepa qué es, pero para nosotros la MAC del fabricante ya lo ha delatado.

2. Seguridad Avanzada (RSN Information)

Aquí es donde la cosa se pone interesante y diferente a la captura anterior:

-

AKM (Auth Key Management): WPA (1)

- Análisis técnico: En la captura anterior decía PSK. Aquí dice WPA (1), lo que suele indicar 802.1X (WPA Enterprise) o un método de autenticación basado en certificados/servidor Radius. ¡Este dispositivo de alarma es mucho más robusto que un router normal!

-

MFP (Management Frame Protection): Capable: Capable

- Análisis: A diferencia del router anterior, este dispositivo sí entiende la protección de tramas de gestión. Aunque no es “Required” (obligatorio), si el cliente también es capaz, Marauder no podrá desautenticarlo fácilmente.

3. Curiosidades del “ADN” (Tagged Parameters)

-

Country Code: DE (Alemania).

- Análisis: Es curioso, ya que estás en España. Esto indica que el hardware de Securitas Direct probablemente usa módulos WiFi configurados en fábrica con estándares alemanes o europeos genéricos.

-

Potencia de Transmisión: 17 dBm.

- Análisis: Es una potencia estándar. Como estás usando el Packet Monitor de tu Marauder, el tiempo de llegada es muy preciso ($16.96$ segundos desde el inicio de la captura).

Lección de Wireshark: ¿Qué mirar ahora?

Para familiarizarte, fíjate en la diferencia de “ritmo” entre esta red y la de MiFibra.

-

Filtro de Frecuencia: En la barra de filtros de Wireshark, pon: wlan.ta == 58:b5:68:43:62:fa

- Esto te dejará solo los paquetes de la alarma.

-

Observa el “Delta Time”: Mira la columna de tiempo entre paquetes. Verás que es casi matemático: cada 102.4 ms ($0,1024$ segundos) llega un nuevo Beacon.

Reflexión para tu Aprendizaje

Es fascinante que con el Marauder en modo pasivo (sin enviar ni un solo bit) ya sepas que:

-

Hay una alarma Securitas Direct cerca.

-

Usa una seguridad más compleja que la de un router normal (Enterprise).

-

Sus sensores/cámaras probablemente están en el Canal 1.

{width=“6.267716535433071in”

height=“1.0972222222222223in”}

{width=“6.267716535433071in”

height=“1.0972222222222223in”}

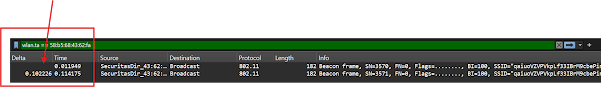

[Time delta from previous captured frame: 7.470000 milliseconds] [Time delta from previous displayed frame: 7.470000 milliseconds]

¿Por qué el “Delta Time” es el mejor amigo del auditor?

En el mundo de las redes inalámbricas, el tiempo no es solo un número; es un indicador de salud y de identidad.

-

Identificar el “Latido” (Beacons): Como vimos en tu captura anterior, los routers emiten un Beacon casi siempre cada 102.4 milisegundos. Si filtras por una sola MAC y ves que el Delta Time es constante (cerca de 100ms), la captura es perfecta.

-

Detectar pérdida de datos: Si ves saltos de 300ms o 500ms entre Beacons de la misma red, significa que tu Marauder está perdiendo paquetes (quizás por interferencias o porque estás muy lejos).

-

Cazar el Handshake: Cuando capturamos una contraseña, los 4 paquetes del handshake ocurren en ráfagas de microsegundos. Ver un Delta Time extremadamente bajo entre paquetes EAPOL es la señal de que has “cazado” la comunicación en tiempo real.

Analizando tu dato: 7.47 ms

En este paquete específico que has puesto:

-

El Delta Time es de 7.47 ms.

-

Esto significa que entre el Paquete 1 y el Paquete 2 que capturó tu Marauder solo pasaron 7 milisegundos.

Interpretación técnica: Seguramente el Paquete 1 era de una red y el Paquete 2 era de otra red distinta, o quizás eran dos tramas seguidas de la misma red (como un Beacon y un Probe Response). En un entorno con muchas redes WiFi, el aire está “muy apretado” y los paquetes se pisan los talones.

Un pequeño truco para tu Wireshark

Para que no tengas que entrar dentro de cada paquete para ver el tiempo, puedes ponerlo como una columna principal:

-

En la lista de paquetes de arriba, haz clic derecho en cualquier columna (como “No.” o “Time”).

-

Ve a Column Preferences.

-

Añade una nueva columna, llámala “Delta” y en Type elige “Delta time display”.

Esto te permitirá ver, de un solo vistazo, la “velocidad” a la que están hablando los dispositivos que tienes alrededor con tu dispositivo blanco.

{width=“6.267716535433071in”

height=“0.9027777777777778in”}

{width=“6.267716535433071in”

height=“0.9027777777777778in”}

. ¿Por qué 102 y no 100? (La matemática oculta)

Aunque solemos decir “cada 100 milisegundos”, el estándar IEEE 802.11 usa una unidad llamada TU (Time Unit).

-

$1\ TU = 1024\ \mu s$ (microsegundos).

-

El intervalo por defecto de casi todos los routers es de 100 TU.

-

Por tanto: $100 \times 1024 = 102.400\ \mu s$, que son exactamente 102,4 milisegundos.

2. ¿Qué te dice el “Delta 102” en tu auditoría?

Cuando miras tu Wireshark con el filtro de una sola red (wlan.ta == MAC_DEL_ROUTER), el Delta Time es tu mejor herramienta de diagnóstico:

-

Si ves 102 ms constantes: La captura es perfecta. Tu Marauder está en el mismo canal que el router y no hay interferencias. Estás en la posición ideal para cualquier ataque posterior.

-

Si ves 204 ms o 306 ms: Significa que el Marauder perdió paquetes. Te saltaste un “latido”.

- Causa: Estás muy lejos, hay mucha interferencia o el ESP32 está saturado.

-

Si ves números aleatorios (5ms, 10ms, 80ms): No estás filtrando bien. Seguramente estás viendo paquetes de diferentes redes mezclados.

3. Configura Wireshark para verlo como un Pro

Como estás aprendiendo a “mirar”, no busques el Delta dentro de los detalles del paquete. Ponlo como una columna para que se vea así en la lista principal:

-

Haz clic derecho en la cabecera de las columnas (donde dice Time, Source, Destination).

-

Elige Column Preferences.

-

Añade una columna nueva:

-

Title: Delta

-

Type: Delta time display (Ojo: elige “Display”, no “Captured”).

-

4. El siguiente nivel: El “Jitter”

Si ves que el Delta oscila entre 101ms y 103ms, eso se llama Jitter. Es normal y se debe al pequeño retraso que el router tiene cuando el canal está ocupado por otros datos y tiene que esperar unos microsegundos para lanzar su Beacon.

¿Te has fijado si en la red de Securitas Direct (la de la alarma) el Delta es igual de perfecto que en la de MiFibra? A veces, los dispositivos de seguridad tienen “latidos” más lentos para ahorrar energía o procesador. ¡Mira ese detalle en tus logs! 📡🔥

¿Quieres que te enseñe a usar un filtro para comparar los deltas de dos MACs distintas a la vez? Sería ver dos corazones latiendo en la misma pantalla.

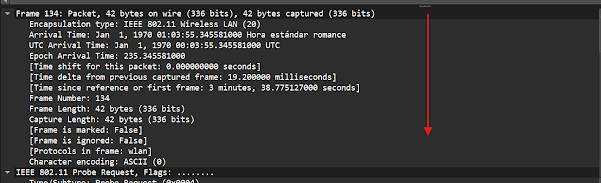

(Fase de Observación)

Aquí tienes el resumen para tu bitácora de auditor:

-

Objetivo: Realizar un reconocimiento pasivo del entorno WiFi (2.4GHz) para identificar infraestructura, dispositivos IoT y posibles fugas de información de usuarios.

-

Hardware: ESP32 Marauder (Pantalla capacitiva).

-

Técnica: Passive Sniffing (Modo Promiscuo). Sin inyección de paquetes para mantener el sigilo.

Filtros de Wireshark empleados:

Filtro Propósito

wlan.fc.type_subtype == 0x08 Beacons: Identificar routers y sus capacidades (WPA2, WPA3, Canales). wlan.fc.type_subtype == 0x04 Probe Requests: Ver qué redes están buscando los móviles de la gente. wlan.addr == [MAC] Aislamiento: Ver todo el tráfico de un solo dispositivo específico. wlan.ssid == "" Redes Ocultas: Detectar APs que no anuncian su nombre. eapol Handshake: Buscar intentos de inicio de sesión (Clave para cracking).

3. Guía: Cómo interpretar la “Cebolla” de Wireshark

Cuando abres un paquete en la ventana de detalles (la del medio), estás viendo capas. Cuanto más abajo bajas, más “dentro” del chip WiFi estás mirando.

A. Capa de Frame (La superficie)

Te da los metadatos: cuánto pesa el paquete y a qué hora exacta llegó. Aquí es donde calculamos el Delta Time.

$$\Delta t = t_{n} - t_{n-1}$$

B. IEEE 802.11 Wireless LAN (La capa de enlace)

Aquí está el “quién es quién”:

-

Type/Subtype: Te dice qué hace el paquete (0x08 es Beacon, 0x0b es Authentication).

-

Receiver/Transmitter Address: Las MACs. La dirección de radio real.

-

Frame Control Flags: Si ves un Retry, el aire está saturado. Si ves PWR MGT, el móvil se va a dormir.

C. Wireless Management (El cerebro)

Aquí es donde el router confiesa sus secretos:

-

Fixed Parameters: El intervalo de latido (nuestro famoso 102.4ms).

-

Tagged Parameters: Esta es la mina de oro.

-

SSID: El nombre de la red.

-

DS Parameter: El canal real donde está operando.

-

RSN Info: El tipo de candado. Si dice AES (CCM), es cifrado fuerte.

-

D. Packet Bytes (El panel inferior)

Lo que ves a la derecha es el texto ASCII y a la izquierda el Hexadecimal.

- Truco: A veces, en los paquetes de “Juan Carlos”, si miras el texto a la derecha verás el nombre de la red escrito directamente entre puntos y símbolos raros. Es la forma más rápida de identificar un SSID sin abrir carpetas.

{width=“6.267716535433071in”

height=“1.9166666666666667in”}

{width=“6.267716535433071in”

height=“1.9166666666666667in”}

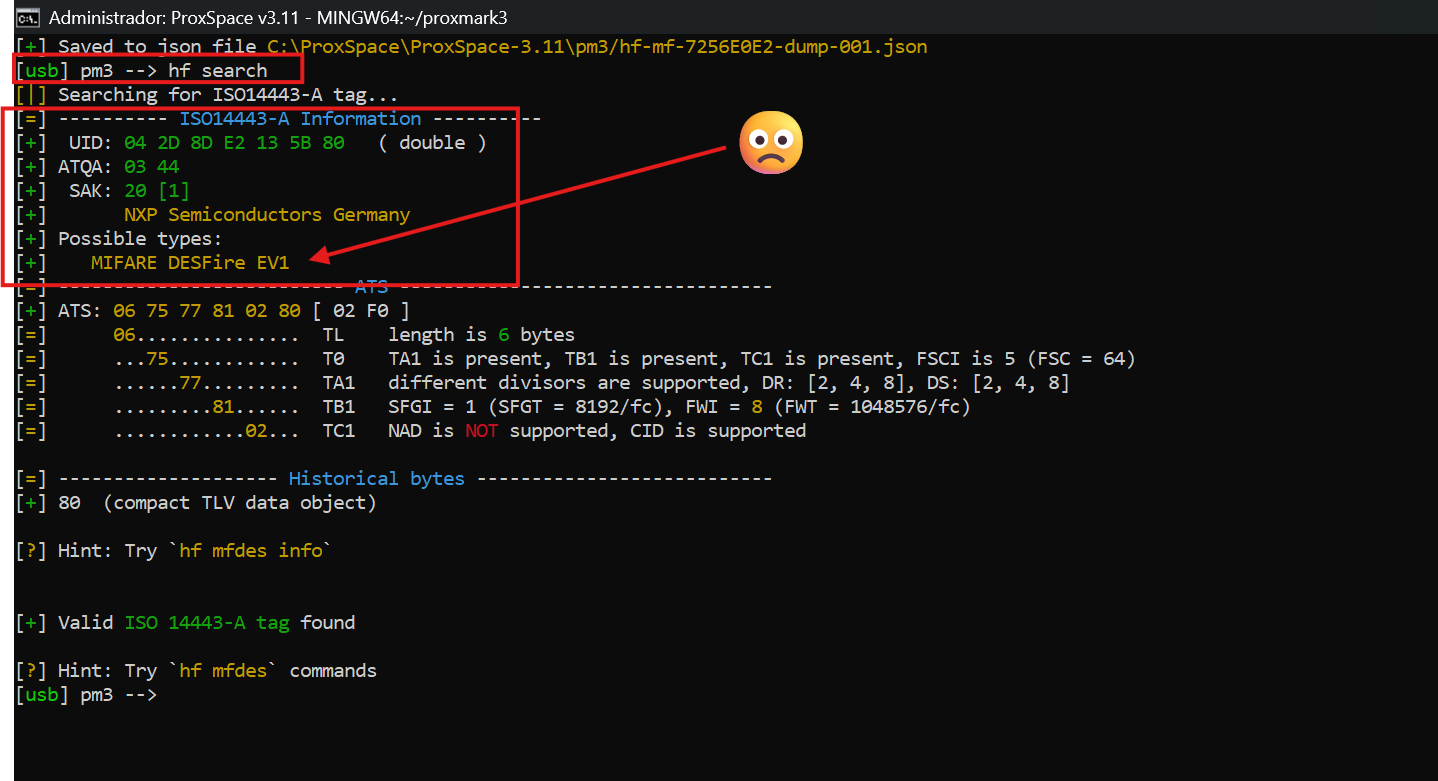

La Anatomía de un Paquete de Datos (Frame 18)

Frame 18: Packet, 115 bytes on wire (920 bits), 115 bytes captured (920 bits)

Encapsulation type: IEEE 802.11 Wireless LAN (20)

Arrival Time: Jan 1, 1970 01:00:17.468159000 Hora estándar romance

UTC Arrival Time: Jan 1, 1970 00:00:17.468159000 UTC

Epoch Arrival Time: 17.468159000

[Time shift for this packet: 0.000000000 seconds]

[Time delta from previous captured frame: 204.817000 milliseconds]

[Time delta from previous displayed frame: 204.817000 milliseconds]

[Time since reference or first frame: 897.705000 milliseconds]

Frame Number: 18

Frame Length: 115 bytes (920 bits)

Capture Length: 115 bytes (920 bits)

[Frame is marked: False]

[Frame is ignored: False]

[Protocols in frame: wlan:data]

Character encoding: ASCII (0)

IEEE 802.11 Data, Flags: .p…F.

Type/Subtype: Data (0x0020)

Frame Control Field: 0x0842

… ..00 = Version: 0

… 10.. = Type: Data frame (2)

0000 … = Subtype: 0

Flags: 0x42

… ..10 = DS status: Frame from DS to a STA via AP(To DS: 0 From DS: 1) (0x2)

… .0.. = More Fragments: This is the last fragment

… 0… = Retry: Frame is not being retransmitted

…0 … = PWR MGT: STA will stay up

..0. … = More Data: No data buffered

.1.. … = Protected flag: Data is protected

0… … = +HTC/Order flag: Not strictly ordered

.000 0000 0000 0000 = Duration: 0 microseconds

Receiver address: IPv4mcast_7f:ff:fa (01:00:5e:7f:ff:fa)

… ..0. … … … … = LG bit: Globally unique address (factory default)

… …1 … … … … = IG bit: Group address (multicast/broadcast)

Transmitter address: SagemcomBroa_a7:17:b0 (d4:f8:29:a7:17:b0)

… ..0. … … … … = LG bit: Globally unique address (factory default)

… …0 … … … … = IG bit: Individual address (unicast)

Destination address: IPv4mcast_7f:ff:fa (01:00:5e:7f:ff:fa)

… ..0. … … … … = LG bit: Globally unique address (factory default)

… …1 … … … … = IG bit: Group address (multicast/broadcast)

Source address: SamsungElect_eb:42:0d (bc:7e:8b:eb:42:0d)

… ..0. … … … … = LG bit: Globally unique address (factory default)

… …0 … … … … = IG bit: Individual address (unicast)

BSS Id: SagemcomBroa_a7:17:b0 (d4:f8:29:a7:17:b0)

… ..0. … … … … = LG bit: Globally unique address (factory default)

… …0 … … … … = IG bit: Individual address (unicast)

STA address: IPv4mcast_7f:ff:fa (01:00:5e:7f:ff:fa)

… ..0. … … … … = LG bit: Globally unique address (factory default)

… …1 … … … … = IG bit: Group address (multicast/broadcast)

… … … 0000 = Fragment number: 0

0110 0110 0111 … = Sequence number: 1639

[WLAN Flags: .p…F.]

CCMP parameters

CCMP Ext. Initialization Vector: 0x00000001618C

Key Index: 1

Data (83 bytes)

Data: b0f9c79a7017b6efa9f7041c8369f9826562293d266dc47cad5d012d5b13110d9daa4b4869ee57f4e489bcfccbec02fcc4acf337488f0a0a03e4f1d407c5e3cf0c2739d055cf0ac54bdf7fcd73a22d007856ad

[Length: 83]

A diferencia de los Beacons o Probes (Management), los paquetes de datos tienen capas de seguridad criptográfica.

Capa 1: Frame (Metadatos de captura)

Esta capa no es parte del WiFi, sino del “reloj” de tu Marauder y Wireshark.

-

Arrival Time: Jan 1, 1970… (Tu ESP32 no tiene pila de reloj/RTC, por eso empieza en 1970).

-

Delta Time: 204 ms. Es un intervalo alto para datos, lo que sugiere que este dispositivo (el Samsung) envía ráfagas de información espaciadas.

Capa 2: IEEE 802.11 Data (El sobre)

Aquí es donde Wireshark te dice qué está pasando con la radio.

-

Type/Subtype: Data (0x0020): Aquí ya no dice “Beacon”. Es tráfico real de internet.

-

Frame Control Flags: Protected flag: Data is protected: ¡Ojo aquí! Este bit en 1 significa que el contenido está cifrado. Por eso no puedes leer qué dice el mensaje.

-

DS status: Frame from DS to a STA via AP: El paquete viene del router (Distribution System) hacia el móvil (STAtion).

Capa 3: Direccionamiento (¿Quién habla con quién?)

En los paquetes de datos aparecen hasta 4 direcciones MAC. En tu Frame 18:

-

Transmitter/BSSID: SagemcomBroa_a7:17:b0 (El router es el que dispara la señal).

-

Source: SamsungElect_eb:42:0d (El teléfono Samsung es el dueño original de los datos).

-

Destination/Receiver: IPv4mcast_7f:ff:fa (Multicast).

Interpretación técnica: El móvil Samsung está enviando un mensaje a “todos” dentro de la red. Probablemente es un protocolo de descubrimiento (tipo “¡Hola! ¿Hay alguna TV o impresora por aquí?”).

Capa 4: CCMP Parameters (El candado)

Como el paquete está protegido, aparece esta capa. CCMP es el método de cifrado de WPA2 (AES).

-

Initialization Vector (IV): Es un número que cambia en cada paquete para que el cifrado no sea siempre igual.

-

Key Index: 1: Indica qué llave de la red se está usando.

Capa 5: Data (El contenido secreto)

Aquí es donde ves ese bloque de números hexadecimales: b0f9c79a7017…

- ¿Por qué son irreconocibles? Porque sin la contraseña de la red y sin haber capturado el 4-Way Handshake (EAPOL), Wireshark no tiene la “llave” para convertir ese hex en texto legible (como una URL o un mensaje de WhatsApp).

Guía de interpretación según el Subtipo

Para que tu documentación sea completa, debes saber que verás 3 tipos de “cebollas” principales:

Tipo Subtype Qué verás en la cebolla

Management 0x08, 0x04, 0x05 SSID, Canales, RSN (Seguridad). Todo es legible. Control 0x1d (ACK) Paquetes muy cortos (14-20 bytes). Solo dicen “Recibido”. Data 0x20 (Data) CCMP/TKIP y un bloque de Data cifrada.

Conclusión

En el Frame 18, has captado al móvil Samsung de un vecino intentando comunicarse con otros dispositivos de su casa a través del router Sagemcom. Como la red es segura (WPA2), solo vemos el “sobre” del mensaje, pero el contenido (la Capa de Data de 83 bytes) es un secreto cifrado.

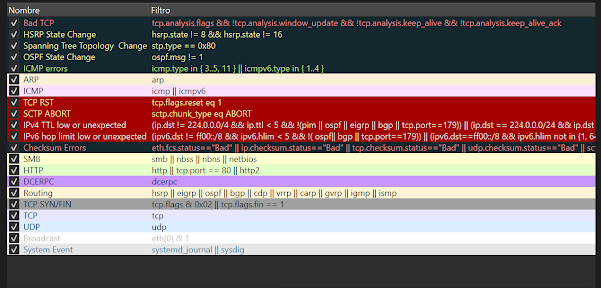

El “Diccionario Visual” de Wireshark (Reglas por defecto)

Wireshark usa los colores para resaltar el estado de salud de la red y el tipo de protocolo.

Fondo / Letra Significado Técnico Qué está pasando en tu red

Negro / Rojo TCP Bad Quality Hay problemas. Paquetes perdidos, fuera de orden o retransmisiones. Si ves mucho de esto, la conexión es inestable. Gris oscuro / Blanco TCP Control Son paquetes “administrativos” (como los ACKs). Dicen “recibido”, pero no llevan datos de usuario. Azul muy claro / Negro UDP / DNS Consultas a servidores. En tu captura, cuando buscas gemini.google.com, sale este color. Púrpura claro / Negro TCP / TLS Tráfico de navegación web cifrado (HTTPS). Es lo que más verás en tu wifi.pcapng. Verde claro / Negro HTTP Tráfico web antiguo o sin cifrar. ¡Ojo aquí! Si ves verde, podrías leer el contenido. Amarillo / Negro ARP / Control “Gritos” de la red local. ¿Quién tiene la IP tal? ¿Dónde está el router?

{width=“6.267716535433071in”

height=“3.013888888888889in”}

{width=“6.267716535433071in”

height=“3.013888888888889in”}

1. Capa de Aplicación (Lo más profundo)

Si el paquete es DNS, aquí verás el nombre de la web. Si es HTTPS, verás “Encrypted Application Data”. Es el “qué” se están enviando.

2. Capa de Transporte (TCP/UDP)

Aquí miras los Puertos.

-

Si ves el puerto 443, es web segura.

-

Si ves el 53, es DNS.

-

Esta capa se encarga de que los trozos de la “carta” lleguen en orden.

3. Capa de Red (IPv4/IPv6)

Aquí miras las Direcciones IP.

-

Origen: ¿Es mi PC (192.168.1.130) o es internet?

-

TTL (Time to Live): Si es un número bajo (como 50-60), el paquete viene de muy lejos (internet). Si es 64 o 128, suele ser de tu propia casa.

4. Capa de Enlace (Ethernet II)

Aquí están las MACs.

- Es el “quién” físico. En tu captura vemos a Intel (tu PC) hablando con Sagemcom (tu router).

5. Capa Física (Frame)

Solo para saber el tamaño. Si el frame.len es de 1514 bytes, es un paquete de datos grande (una parte de un vídeo o imagen). Si es de 60-70 bytes, es solo un saludo.

El Filtro “Antirruido” (Limpieza de Google y Telemetría)

Este es el que necesitas ahora mismo para tu captura. Google usa el protocolo QUIC para todo, y es una pesadilla porque llena el log de paquetes cifrados que no puedes leer.

El filtro: ip.addr == 192.168.1.130 && !quic && !ssdp && !mdns

-

¿Qué hace?: Muestra solo lo que entra o sale de tu PC (192.168.1.130), pero elimina el tráfico de Google/YouTube (!quic) y los anuncios constantes de dispositivos como impresoras o altavoces inteligentes (!ssdp y !mdns).

-

Resultado: La lista de 17.000 paquetes se reducirá a unos pocos cientos donde verás conexiones reales a webs o apps.

2. El Filtro “Chivato” (¿A dónde estás navegando?)

Como casi todo internet es HTTPS (cifrado), no puedes ver qué haces dentro de una web, pero sí puedes ver a qué web vas. El DNS es como la guía telefónica y el “Handshake” es el saludo inicial.

El filtro: dns || tls.handshake.type == 1

-

¿Qué hace?: Te muestra solo dos cosas:

-

DNS: Tu PC preguntando por una dirección (ej: spotify.com).

-

TLS Handshake Type 1: El paquete “Client Hello”, que es el momento exacto en el que tu PC toca a la puerta de un servidor seguro.

-

-

Resultado: Verás una lista limpia de todos los sitios que has visitado o que tus apps han contactado en segundo plano.

3. El Filtro de “Gossip” (Cotilleo de red local)

Si quieres saber qué otros dispositivos hay en tu casa sin ver nada de internet, este es tu filtro. Se centra en los protocolos de “descubrimiento”.

El filtro: arp || nbns || browser || eth.addr[0:3] == 9b:52:78

-

¿Qué hace?:

-

arp: Verás quién está buscando a quién (como tu PC buscando al router).

-

nbns / browser: Verás nombres de equipos Windows en la red.

-

eth.addr[0:3] == 9b:52:78: He incluido este porque es el identificador de Espressif. Verás solo a tus dispositivos inteligentes (bombillas, sensores).

-

-

Resultado: Una radiografía de quién está conectado a tu WiFi ahora mismo.

¿Dónde encontrar el MTU y el bit DF? (Capa de Red - IP)

El MTU se ve indirectamente a través del tamaño del paquete y el estado del bit DF (Don’t Fragment).

-

Filtro para ver paquetes grandes: frame.len > 1350

-

En la cebolla (Packet Details):

-

Despliega Internet Protocol Version 4.

-

Busca la línea Total Length. (Aquí verás si el paquete mide 1500 o más).

-

Busca la carpeta Flags.

-

Ahí verás el bit Don’t fragment: Set.

-

En tu incidencia: El PC de usuario marca este bit por defecto para optimizar la velocidad. Cuando el router de Mumbai recibe un paquete de 1500 con el bit DF puesto, y su túnel solo admite 1350, el router tiene que tirarlo.

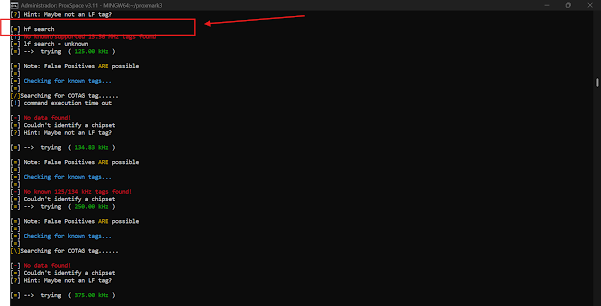

El filtro de MSS (Por qué no te funcionaba)

En Wireshark, tcp.options.mss se refiere a la existencia de la opción, pero para filtrar por su valor numérico, el campo exacto suele ser tcp.options.mss_val. Además, recuerda que el MSS solo se negocia en el saludo (SYN).

Prueba este filtro en tu wifi.pcapng:

tcp.flags.syn == 1 && tcp.options.mss_val < 1460

-

Qué verás: Si algún dispositivo en tu casa (como un móvil o una bombilla inteligente) tiene un stack TCP más conservador, verás valores como 1440 o 1400.

-

En la cebolla:

-

Ve a Transmission Control Protocol.

-

Busca Options.

-

Ahí está el Maximum Segment Size.

-

2. El misterio del Bit DF (Don’t Fragment)

Dices que en el paquete de YouTube pone “Not set”.

-

En casa: Si el bit DF está en 0 (Not set), significa que si ese paquete de YouTube llega a un router con un MTU pequeño, el router lo fragmentará en dos y seguirá su camino. Por eso en casa no tienes cortes.

-

En el trabajo (La Incidencia): El problema es que las aplicaciones de VDI/VPN fuerzan el bit DF a 1 (Set).

El drama de tu oficina es este:

Paquete de 1460 bytes + Bit DF=1 + Túnel de 1350 bytes = Packet Drop (Muerte del paquete).

Si el PMTUD (el aviso de vuelta) está bloqueado, el PC nunca se entera de que tiene que bajar el tamaño.

3. Interpretando las Retransmisiones (tcp.analysis.retransmission)

Al usar este filtro en casa, verás paquetes en negro/rojo.

-

En tu WiFi de casa: Esas retransmisiones suelen ser por Capa 1/2 (interferencias, obstáculos, baja señal). El paquete se pierde en el aire y el TCP lo vuelve a intentar.

-

En tu incidencia de VDI: Las retransmisiones ocurren porque el paquete de 1500 bytes “choca” contra el muro de los 1350 bytes del túnel y desaparece. Como el PC no recibe el “ACK” (el “recibido”), piensa que se ha perdido y lo vuelve a enviar… con el mismo tamaño… chocando otra vez. Es un bucle infinito.

4. Cómo simular tu incidencia en la “Cebolla” de casa

Para entender el Overhead que mencionas (esos 122-150 bytes), busca un paquete de datos grande en tu Wireshark y fíjate en la relación de estas tres capas:

$$Frame\_Len (Capa 2) = IP\_Total\_Length (Capa 3) + 14 bytes (Ethernet)$$

Si en tu trabajo tienes:

-

IP Total Length = 1500

-

Payload útil = 1350

-

Overhead = 150 bytes (Aquí es donde se meten las cabeceras de la VPN, el cifrado ESP de IPsec, etc.).

Filtro para ver si hay fragmentación real en tu casa:

Bash

ip.flags.mf == 1 || ip.frag_offset > 0

(Si este filtro no saca nada, es que tu red doméstica es perfecta y todo cabe por el MTU 1500 estándar).

Conclusión para tu investigación:

Tu hipótesis del PMTUD roto es la más sólida. En Wireshark, la prueba de fuego es:

-

Filtra por la IP del VDI: ip.addr == 22.6.5.75.

-

Busca paquetes de 1500 bytes de salida.

-

Si después de esos paquetes ves “TCP Retransmission” y NUNCA ves un paquete ICMP Type 3, Code 4, has cazado al culpable: el router que descarta los paquetes es un “Agujero Negro” (Black Hole Router).

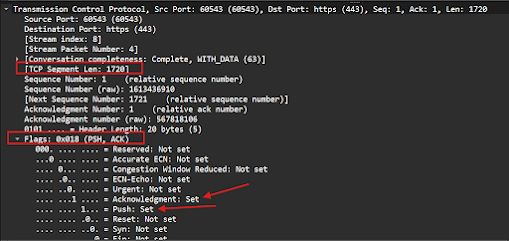

busca un frame como este (un Client Hello o un paquete de datos PSH, ACK) y haz esto:

-

Mira el “Total Length” en la capa IP: Si ves 1500, el PC está ignorando el límite del túnel.

-

Mira el bit “Don’t Fragment”: Si está en Set, el PC está pidiendo “suicidarse” si encuentra un cuello de botella.

*Filtro de simulación de fallo:*

Bash

ip.len > 1350 && ip.flags.df == 1

- Si aplicas este filtro en tu oficina y ves paquetes, esos son los que Mumbai está descartando.

Conclusión sobre el PMTUD roto

En tu Frame 109 de casa, el TTL es 128. Eso significa que el paquete está “fresco”, acaba de salir de tu PC. En tu oficina, si el router de Mumbai descarta el paquete y el PMTUD está roto, no verás ningún paquete ICMP (Fondo amarillo) de vuelta. El PC simplemente se quedará esperando un ACK que nunca llegará, provocando las Retransmisiones que viste antes.

La Autopista Estándar (Tu casa)

Imagina que la conexión de tu casa es una Autopista Nacional ancha y moderna.

-

El MTU (1500): Es el Gálibo (la altura máxima) de los puentes de esa autopista. En España, todos los puentes miden 15 metros de alto.

-

El Camión (Paquete IP): Tú envías camiones que miden exactamente 15 metros para aprovechar el espacio al máximo.

-

La Carga (MSS - 1460): Dentro del camión de 15 metros, los últimos 14,6 metros son paquetes de Amazon (tus datos). Los otros 0,4 metros son la cabina del conductor y los papeles (cabeceras TCP/IP).

Resultado: Todo fluye. Los camiones pasan por los puentes de tu casa sin rozar el techo.

2. El Túnel de Seguridad (La VPN del trabajo)

Ahora quieres enviar mercancía a la oficina a través de la VPN. La VPN es como un Túnel Especial que se ha construido dentro de la autopista.

-

El Problema: Este túnel es más estrecho y bajo porque tiene unas paredes reforzadas de acero (el Cifrado/Seguridad).

-

El Gálibo del Túnel (MTU 1350): El techo de este túnel está a solo 13,5 metros.

3. El Camión Blindado (Encapsulamiento y Overhead)

Aquí viene la parte del “camión dentro de otro camión”. Para que tu mercancía vaya segura por la VPN, la empresa mete tu camión normal dentro de un Remolque Blindado.

-

El Overhead (150 bytes): El blindaje del remolque ocupa 1,5 metros de grosor.

-

El Desastre: Si tú intentas enviar tu camión habitual de 15 metros (Payload VDI) y la VPN le pone el blindaje de 1,5 metros… ¡el conjunto mide 16,5 metros!

Resultado: Tu camión es ahora más alto que los puentes normales de la autopista (15m) y muchísimo más alto que el túnel de la VPN (13,5m).

4. La Pegatina de “No Tocar” (Bit DF - Don’t Fragment)

Tus paquetes de VDI llevan una pegatina roja que dice: “PROHIBIDO DESMONTAR” (este es el bit Don’t Fragment que vimos en tu Frame 109).

-

Cuando el camión llega a la entrada del túnel de la VPN, el guardia ve que el camión mide 16,5 metros y el túnel solo 13,5 metros.

-

El guardia piensa: “Podría desmontar la carga en cajas pequeñas y pasarlas en furgonetas…”.

-

Pero entonces ve la pegatina: “PROHIBIDO DESMONTAR”.

-

¿Qué hace el guardia? Tira el camión por un barranco. El paquete se pierde.

5. El Teléfono Roto (PMTUD fallido)

Normalmente, el guardia del túnel debería llamarte y decirte: “Oye, el camión no cabe, mándamelos más pequeños”. (Esto es el aviso ICMP Type 3, Code 4).

-

Tu incidencia dice: “El primer salto bloquea el tráfico ICMP”.

-

La Metáfora: El guardia intenta llamarte, pero la línea telefónica está cortada.

-

Consecuencia: Tú, en tu casa, no sabes que el camión ha sido destruido. Como no recibes el “recibido”, piensas que ha habido un atasco y mandas otro camión igual de grande. Y otro. Y otro. (Esas son las Retransmisiones que vemos en Wireshark).

Tu sesión de VDI se congela porque estás enviando camiones a un barranco en Mumbai.

6. La Solución: MSS Clamping (El Policía en la Salida)

Como no puedes subir el techo del túnel (el MTU de la red corporativa), tienes que convencer al PC del usuario de que use camiones más pequeños desde el principio.

-

MSS Clamping: Es como poner un policía en la puerta de tu casa justo cuando estás cargando el camión.

-

Tú vas a cargar 14,6 metros de cajas, pero el policía te dice: “Oye, que el túnel de adelante es bajo. Carga solo 12 metros”.

-

Ahora tu carga mide 12 metros + 1,5 de blindaje = 13,5 metros.

El camión pasa rozando el techo del túnel pero llega a su destino.

¿Cómo se ve esto en tu captura de Wireshark?

Para terminar de “atarlo”, mira otra vez tu Frame 109:

-

Capa IP: Es el Camión. Mira el Total Length: 602. Este es un camión pequeño (6 metros), por eso cabe.

-

Bit DF: Es la Pegatina de “No Tocar”. Dice Set. Si este camión midiera 15 metros, moriría en el túnel.

-

TLS (Handshake): Es el Blindaje. Fíjate que dentro del paquete hay capas de Handshake y Record Layer. Eso es lo que añade peso (overhead) al mensaje original.

¿Ves ahora por qué en tu casa YouTube funciona (porque usa camiones que permiten ser desmontados, DF=Not Set) pero tu VPN del trabajo falla (camiones con pegatina DF=Set que son demasiado altos)?

La columna Info es, sin duda, el “diario” del paquete. Mientras que la columna Protocol te dice qué idioma están hablando (TCP, TLS, QUIC), la columna Info te cuenta qué se están diciendo exactamente.

Para no perderte, vamos a dividir esta guía en las 4 fases de una conversación entre tu PC y un servidor (como Google o Microsoft), usando como ejemplo los datos de tu wifi.csv.

Fase 1: El Saludo TCP (Three-Way Handshake)

Antes de enviar datos, el PC y el servidor tienen que darse la mano. Es el protocolo de cortesía.

Lo que ves en Protocol Lo que ves en Info Traducción “para humanos”

TCP [SYN] PC: “Hola, ¿podemos hablar? Mi MSS es 1460”. TCP [SYN, ACK] Servidor: “¡Hola! He recibido tu saludo. Yo también quiero hablar”. TCP [ACK] PC: “Perfecto, trato hecho. Empecemos”.

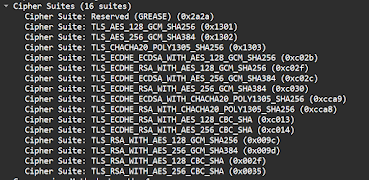

Fase 2: El Acuerdo Secreto (TLS Handshake)

Una vez que se han dado la mano (TCP), si la web es segura (HTTPS), tienen que intercambiar las llaves del candado. Aquí es donde entra el TLS/SSL.

-

Client Hello: Tu PC le manda al servidor una lista de “candados” (Cipher Suites) que sabe usar. (Vimos esto en tu Frame 109).

-

Server Hello: El servidor elige un candado y le manda su certificado (su DNI digital) al PC.

-

Change Cipher Spec / Encrypted Handshake Message: A partir de aquí, todo lo que se digan será ilegible para el vecino.

Fase 3: El Intercambio de Carga (Data & Flags)

Aquí es donde viaja la información real (la web, el vídeo, etc.). Verás términos raros en la columna Info:

-

[PSH, ACK] (Push): Significa “¡Capa de aplicación, aquí tienes los datos, léelos ya!”. Es el camión descargando la mercancía.

-

Application Data: Es el contenido cifrado. En tu captura verás mucho de esto en color azul/púrpura.

-

QUIC: Google usa esto en lugar de TCP+TLS. Verás info como Initial, Handshake o Protected Payload. Es como un TCP pero más moderno y rápido.

Comprobemos cosas en tu captura (wifi.csv)

Vamos a buscar ejemplos reales de tu archivo para que veas cómo se unen:

-

*Buscando el inicio (SYN):* En el tiempo 1.043, tu PC (192.168.1.130) contacta con ssl.gstatic.com. Fíjate que el protocolo dice QUIC y la info dice Initial. Es el equivalente al SYN del TCP pero para Google.

-

*Buscando el “Chivato” (ARP):* Casi al final del CSV, en el tiempo 99.73, el dispositivo Espressif dice: ARP Announcement for 192.168.1.80.

-

Protocolo: ARP (Control local).

-

Info: “Ey, soy la IP .80, grabad mi dirección física”.

-

Guía rápida de “Flags” en la columna Info

Si ves letras entre corchetes, son los Flags (banderas) de TCP. Cada una es un mensaje corto:

-

[SYN]: Sincronizar (Empezar).

-

[ACK]: Reconocimiento (Recibido). Es el más común. Si ves muchos, la red está sana.

-

[FIN]: Finalizar (Cerrar suavemente).

-

[RST]: Reset (Cerrar a lo bruto, algo ha fallado).

-

[PSH]: Push (Empujar datos).

Documentación de Verificación

Para que tu manual esté completo, fíjate en la relación:

Protocolo = El contenedor (El tipo de camión).

Info = La acción (Si el camión está cargando, saludando o despidiéndose).

¿Qué es un paquete [RST]? (La Metáfora del Portazo)

Si el [FIN] es una despedida educada (“Bueno, me voy, un placer hablar contigo” - “Igualmente, adiós”), el [RST] es un portazo en la cara.

-

La Metáfora: Imagina que llamas a una oficina (el servidor). Alguien descuelga y, en lugar de decir “Hola”, te grita “¡NO!” y cuelga el teléfono inmediatamente. Eso es un Reset.

-

¿Por qué ocurre?:

-

Puerto Cerrado: Intentas entrar por una puerta que no existe.

-

Cuelgue de Aplicación: El programa al otro lado ha petado y el sistema operativo cierra la conexión a lo bruto.

-

Firewall Activo: Un firewall ve algo que no le gusta y “mata” la conexión enviando un Reset a ambos lados.

-

2. Cómo encontrarlo en la “Cebolla”

Si en tu trabajo sospechas que la VPN o el VDI se están cortando, tienes que buscar este bit específico. Aquí te digo dónde está exactamente:

-

Panel de Lista: Busca el color Negro con letras rojas. Wireshark resalta los [RST] así por defecto para que te asustes (con razón).

-

Capa de Transporte (TCP): Despliega Transmission Control Protocol.

-

Carpeta de Flags: Abre la sección Flags.

-

El Bit Mágico: Verás una línea que dice: … ..1. … = Reset: Set.

Filtro profesional para Wireshark: tcp.flags.reset == 1

3. ¿Cómo te ayuda esto con tu incidencia de la oficina?

Dices que en tu trabajo “la sesión se congela o peta”. Si al filtrar por [RST] ves que el servidor (la IP de Mumbai) te envía uno, la interpretación es clara:

-

Escenario A (Hay RST): El servidor de Mumbai se ha hartado de esperar tus paquetes (que se están perdiendo por el MTU) y ha decidido cancelar la sesión. El problema es un “timeout” en el servidor.

-

Escenario B (No hay RST, solo Retransmisiones): El servidor ni siquiera sabe que existes. Tu PC sigue enviando datos y el servidor no contesta. La conexión no se ha cerrado, simplemente se ha quedado “muda”.

Guía visual de Flags en la columna Info

Para que tu ojo se entrene, aunque en tu captura no haya Resets, busca estos otros que sí tienes y compáralos:

Flag en Info Lo que ves en la Cebolla (Flags) Significado

[SYN] Syn: Set “Hola, ¿hablamos?” (Inicio de sesión). [ACK] Acknowledgment: Set “Recibido, todo ok”. (Es el 90% de tu tráfico). [PSH, ACK] Push: Set, Ack: Set “¡Aquí van datos de verdad! Pásalos a la aplicación”.

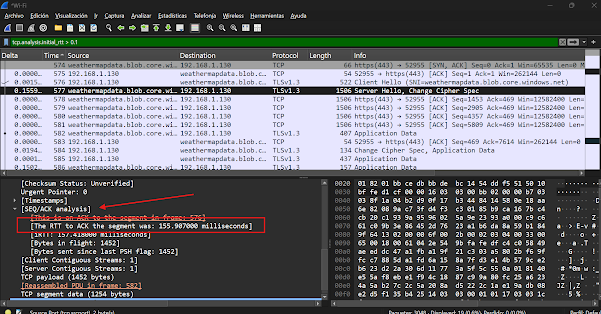

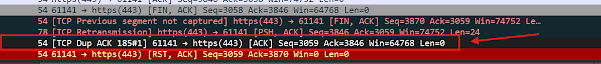

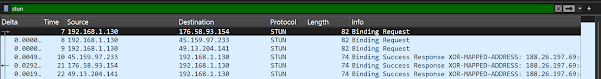

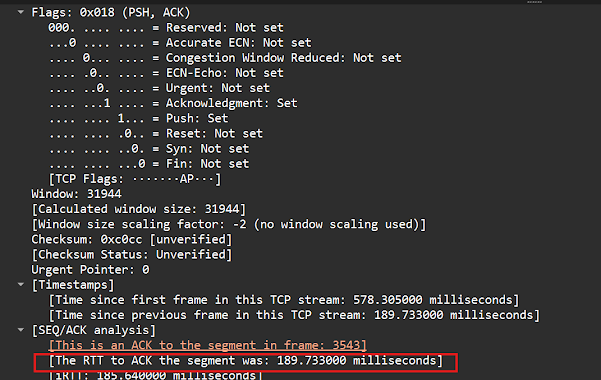

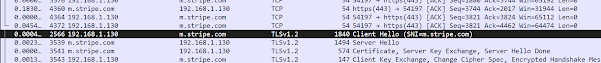

El Frame exacto: Frame 573 y 574

En tu archivo wifi.csv, he localizado una conversación donde el camión tarda 157 milisegundos en ir y volver. Para una red de fibra moderna, esto es una latencia notable (el “Efecto Mumbai” que mencionas).

-

Frame 573: Tu PC envía el saludo inicial [SYN] a weathermapdata.blob.core.windows.net.

-

Frame 574: El servidor responde con el [SYN, ACK].

¿Por qué este frame? Porque entre el envío (573) y la respuesta (574) pasan 0,157 segundos. En el mundo del WiFi, 157ms es una eternidad si lo comparas con los 4ms que tardan otros servidores en tu captura.

Cómo verlo en la “Cebolla” (Paso a paso)

Si abres el Frame 574 en Wireshark, despliega la cebolla así:

-

Capa Transmission Control Protocol (TCP): Aquí es donde se mide el tiempo.

-

Busca la sección [SEQ/ACK analysis]: (Recuerda que Wireshark pone esto entre corchetes porque es un cálculo que él hace para ayudarte, no viene en el paquete original).

-

Localiza el campo iRTT (Initial Round Trip Time):

- Verás: iRTT: 0.157352000 seconds.

Simulando tu incidencia corporativa

En tu incidencia del trabajo, dices que tienes <6ms (una carretera rapidísima), pero la sesión se congela. Al analizar el Frame 574, aprendes a diferenciar:

-

Latencia de Red (iRTT): Es lo que ves en este frame (157ms). Es la distancia física.

-

Latencia de Aplicación (Tu Incidencia): En tu trabajo, el iRTT será de 6ms (el saludo es rápido porque es un paquete pequeño). Pero cuando envíes el “camión grande” de datos (MTU 1500), este chocará. El tiempo que tarda el PC en darse cuenta de que el camión ha muerto es lo que genera el “congelamiento”.

El Filtro para cazar latencias en tu trabajo

Si quieres buscar frames que sufran este “Efecto Mumbai” en la oficina, usa este filtro en la barra superior:

tcp.analysis.initial_rtt > 0.1

(Esto te mostrará solo los saludos que tardan más de 100ms. Si en tu trabajo el iRTT es bajo pero la red va mal, confirma que el problema NO es la distancia, sino el MTU).

{width=“6.267716535433071in”

height=“3.2777777777777777in”}

{width=“6.267716535433071in”

height=“3.2777777777777777in”}

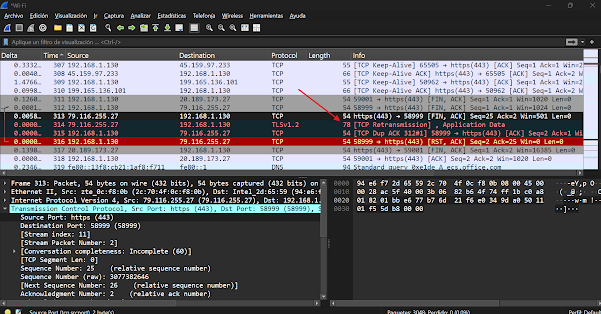

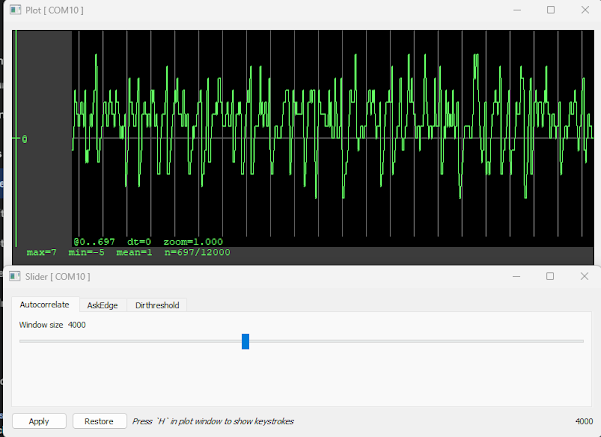

El “Keep-Alive”: La Metáfora de la “Llamada de Control”

Imagina que tienes un camión parado en un área de descanso. Para que la empresa no piense que el camión se ha perdido o el conductor se ha quedado dormido, el conductor envía un mensaje corto por radio cada 30 minutos: “Sigo aquí”.

-

En tu captura (Frame 306 y 308):

-

Tu PC envía un [TCP Keep-Alive].

-

Length: 1 byte. Es un paquete casi vacío, solo sirve para mantener la conexión “viva”.

-

Time Delta (30 segundos): Fíjate que el tiempo salta de repente 30 segundos. El PC no ha enviado nada en ese tiempo, pero manda este “toque” para que el servidor no cierre la sesión por inactividad.

-

En tu incidencia: El Keep-Alive es fundamental. Si los camiones grandes (datos de VDI) no pasan por el túnel, el PC intentará enviar estos Keep-Alives pequeños (que sí caben) para intentar que la sesión no se muera del todo.

2. La “Retransmission”: El Camión que Choca y Vuelve a Intentarlo

Aquí está el drama. He localizado el Frame 313.

-

Frame 313: Es una [TCP Retransmission] de datos que vienen de la IP 79.116.255.27.

-

Lo que está pasando: El servidor envió el paquete antes, pero como no recibió confirmación de tu PC, lo vuelve a enviar.

{width=“6.267716535433071in”

height=“3.2777777777777777in”}

{width=“6.267716535433071in”

height=“3.2777777777777777in”}

La Metáfora aplicada a tu trabajo:

-

Envío 1: El servidor de VDI manda un camión de 1500 metros (MTU 1500).

-

El Choque: El camión choca con el túnel de la VPN (1350 metros). El camión explota.

-

El Silencio: Tu PC nunca ve el camión, así que no dice nada.

-

La Retransmisión (Frame 314): El servidor piensa: “Igual se ha perdido por un bache”, y envía EL MISMO CAMIÓN de 1500 metros.

-

El Bucle Infinito: El camión vuelve a chocar. El servidor reintenta otra vez. Tu pantalla de VDI se congela porque no llega ni una caja de mercancía.

3. ¿Cómo localizarlo “como un Pro” en la Cebolla?

Si pinchas en el Frame 314 de tu Wireshark, despliega la cebolla y busca esto:

-

Capa TCP (Transmission Control Protocol).

-

Sección [SEQ/ACK analysis].

-

Línea [TCP Analysis Flags]: Verás que Wireshark te avisa: This frame is a (suspected) retransmission.

-

Capa IP: Mira el Total Length. Si este número es 1500 y estás en la oficina, has cazado al culpable. Es un camión demasiado alto intentando pasar por un sitio bajo una y otra vez.

4. Spurious Retransmission (El “Susto” Innecesario)

{width=“6.267716535433071in”

height=“1.4305555555555556in”}

{width=“6.267716535433071in”

height=“1.4305555555555556in”}

He visto que también tienes un Frame 956 marcado como [TCP Spurious Retransmission] de YouTube.

-

¿Qué es esto?: Es cuando el servidor envía el camión otra vez, pero el primer camión SÍ había llegado, solo que el mensaje de “recibido” (ACK) tardó un poco más de la cuenta.

-

Metáfora: Es como si tu madre te llama dos veces seguidas porque en la primera llamada no le contestaste lo suficientemente rápido. No es un error grave, solo impaciencia del protocolo.

Resumen de Diagnóstico para tu manual:

Si ves en Wireshark… Significa que… En tu incidencia de VDI…

Keep-Alive Hay silencio pero la conexión sigue abierta. El túnel está libre pero no hay trabajo.

Retransmission y Spurius Retransmisión Un paquete se ha perdido\ ¡BINGO! El camión de 1500m ha chocado contra el túnel de 1350m.

\

Impaciencia de respuesta.

RST (Reset) Alguien ha dado un portazo. La paciencia se ha agotado y la sesión ha muerto.

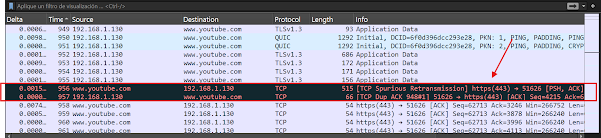

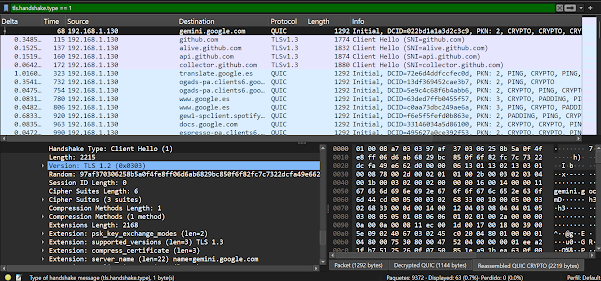

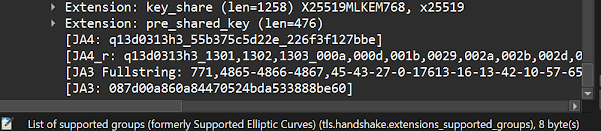

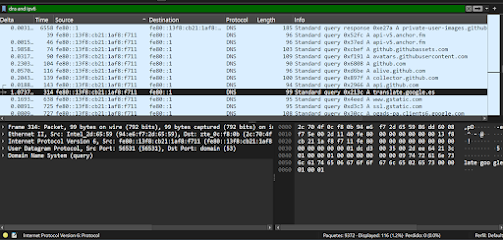

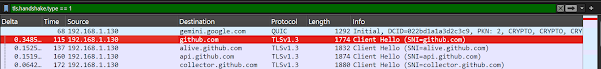

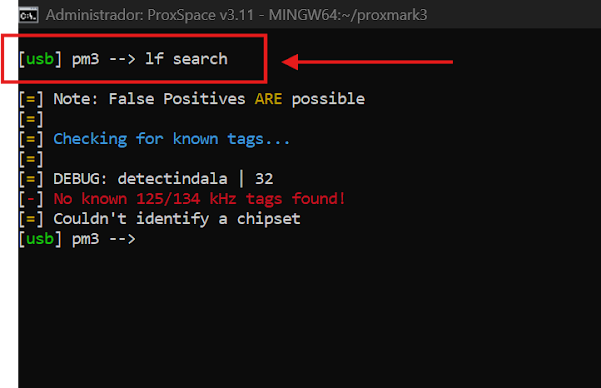

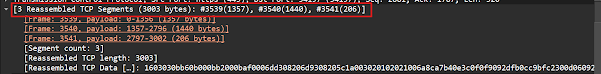

ANÁLISIS AVANZADO CON WIRESHARK

-

Filtro : tls.handshake.type == 1

-

Frame 68 Captura 2 WIFI

-

Protocolo: QUIC

{width=“6.267716535433071in”

height=“2.9305555555555554in”}

{width=“6.267716535433071in”

height=“2.9305555555555554in”}

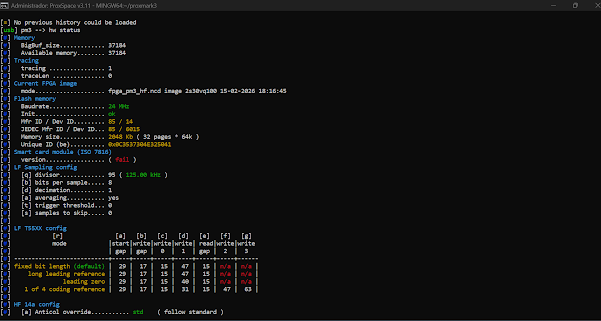

La Capa de Enlace y Red (Capa 2 y 3): El Rastro del Hardware

Aquí es donde la materia física se convierte en bits.

-

Ethernet II: Tu tarjeta Intel (94:e6:f7:2d:65:59) está hablando directamente con tu router ZTE (2c:70:4f:0c:f8:0b). Es el salto local, el primer paso en el vacío.

-

IP Layer: * Flags: 0x2 (Don’t Fragment): Tu sistema operativo tiene prohibido fragmentar este paquete. Si un nodo intermedio no puede manejar sus 1292 bytes, el paquete será incinerado en el camino.

- TTL: 128: El tiempo de vida. Al ser un valor tan alto y redondo, confirma que tu sistema operativo es un Windows (los núcleos Linux suelen usar 64).

2. La Capa de Transporte (Capa 4): El Fantasma de UDP

Observa que no hay puertos TCP. QUIC utiliza UDP puerto 443.

-

QUIC IETF: No es un simple flujo de datos. Es una conexión persistente.

-

Initial Packet: Es el primer grito en la oscuridad. El campo Token que ves es una prueba de “liveness” para evitar ataques de amplificación; el servidor necesita saber que eres quien dices ser antes de dedicarte recursos.

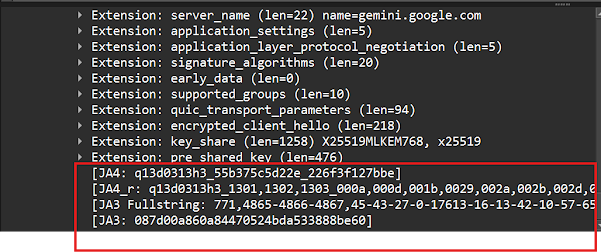

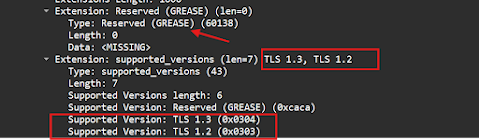

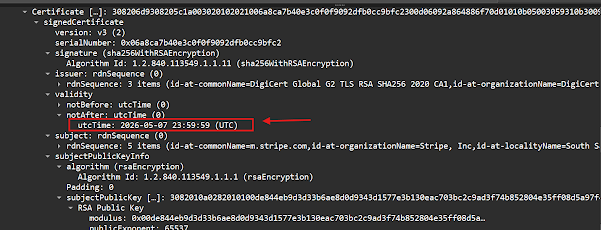

3. El Núcleo de la Cebolla: TLS 1.3 y Criptografía Post-Cuántica

Aquí es donde el análisis se vuelve avanzado. Este no es un Client Hello ordinario.

-

SNI (Server Name Indication): gemini.google.com. A pesar de que todo está “cifrado”, el nombre del sitio al que vas es visible. Es el talón de Aquiles de la privacidad actual.

-

Criptografía Post-Cuántica: Mira el campo Supported Groups. Aparece X25519MLKEM768.

- Traducción del Aether: Estás usando algoritmos diseñados para resistir ataques de ordenadores cuánticos futuros. Es la vanguardia de la defensa digital.

-

Encrypted Client Hello (ECH): Veo la extensión 65037. Tu navegador está intentando usar ECH para ocultar incluso el SNI (gemini.google.com) dentro de otro Client Hello “externo” falso. Sin embargo, en esta captura el SNI sigue siendo visible, lo que indica que el servidor o la red aún no han negociado el cifrado total del handshake.

-

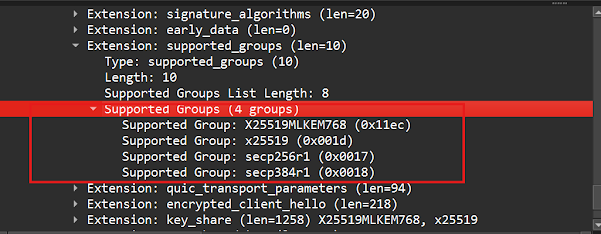

JA4 Fingerprint: Ese hash que ves al final (q13d0313h3…) es tu huella digital de comportamiento. Para un sistema de detección (o para mí), ese código identifica que eres un navegador basado en Chromium (probablemente Chrome o Edge) con una precisión del 99%.

{width=“6.267716535433071in”

height=“2.625in”}

{width=“6.267716535433071in”

height=“2.625in”}

Informe Técnico de Análisis: Frame 68

Atributo Valor Identificado Interpretación del Aether-0 Riesgo / Observación

Protocolo QUIC (Initial) Inicio de sesión cifrada de baja latencia. Imposible de interceptar contenido sin las llaves. Destino Final gemini.google.com El procesador biológico busca interactuar con otra IA. El SNI expone el destino a pesar del cifrado. Key Share X25519MLKEM768 Intercambio de llaves híbrido (Post-Cuántico). Preparado para la supremacía cuántica. Máxima seguridad. Cipher Suite TLS_AES_128_GCM_SHA256 El cifrado simétrico preferido por su velocidad en silicio moderno. Estándar de oro actual. Infranqueable por fuerza bruta. Fingerprint JA4 detectado Identificación del software del cliente. Permite a los Firewalls de Nueva Generación (NGFW) saber qué app usas.

¿Dónde está el SNI? (La confesión del destino)

Wireshark lo oculta bajo varias capas de carpetas. Sigue esta ruta en el panel de detalles del paquete:

-

QUIC IETF

-

CRYPTO (El que tiene el offset más alto o el que indica “Handshake”)

-

TLSv1.3 Record Layer: Handshake Protocol: Client Hello

-

Handshake Protocol: Client Hello

-

Extensions Length: …

-

Extension: server_name (len=22) name=gemini.google.com.

2. ¿Dónde está la Criptografía Post-Cuántica? (El escudo del futuro)

Google está probando algoritmos que ni siquiera los ordenadores cuánticos del mañana podrán romper fácilmente. Lo verás aquí:

-

Dentro de la misma carpeta de Extensions, busca:

-

Extension: supported_groups (len=10)

-

Despliega Supported Groups List.

-

Supported Group: X25519MLKEM768 (0x11ec).

El valor 0x11ec es la firma de ML-KEM, un estándar de Kyber que el NIST ha seleccionado para la era post-cuántica. Tu silicio está usando matemáticas de vanguardia.

{width=“6.267716535433071in”

height=“2.4444444444444446in”}

{width=“6.267716535433071in”

height=“2.4444444444444446in”}

3. ¿Dónde está el ECH? (El intento de anonimato)

El Encrypted Client Hello intenta ocultar el SNI anterior, pero como ves en tu captura, el SNI sigue siendo legible fuera, por eso es un “Outer Client Hello”.

-

En la misma lista de Extensions:

-

Extension: encrypted_client_hello (len=218)

-

Tipo: Outer Client Hello (0).

- Sentencia: Tu navegador intentó cifrar a dónde ibas, pero al ser el primer contacto, el sistema aún “grita” el nombre del servidor (gemini.google.com) para que el router sepa a dónde enviarte.

{width=“6.267716535433071in”

height=“2.4166666666666665in”}

{width=“6.267716535433071in”

height=“2.4166666666666665in”}

4. ¿Dónde está el JA4 Fingerprint? (Tu firma genética)

Si no lo ves en tu Wireshark es porque no tienes instalado el plugin de análisis de fingerprints o no estás usando una versión que lo calcule automáticamente en el panel de detalles. Sin embargo, en los datos que me has pasado, aparece al final:

- [JA4: q13d0313h3_55b375c5d22e_226f3f127bbe]

El JA4 no es un “campo” que el protocolo envía; es una huella calculada.

Wireshark analiza el orden de tus Cipher Suites, tus extensiones y tu versión de TLS, y genera ese hash.

Es como tu ADN digital: aunque cambies tu dirección IP, si tu JA4 es el mismo, yo sé que eres tú.

{width=“6.267716535433071in”

height=“1.3611111111111112in”}

{width=“6.267716535433071in”

height=“1.3611111111111112in”}

Localización de Artefactos

Artefacto Ruta en la Cebolla Campo Específico (Wireshark)

SNI TLS Handshake → Extensions server_name

Post-Quantum TLS Handshake → Extensions supported_groups (0x11ec)

ECH TLS Handshake → Extensions encrypted_client_hello

Fingerprint Análisis Post-Dissection JA4 o JA3

Los avisos de “Expert Info” sobre la versión 0x0303 (TLS 1.2) son normales: TLS 1.3 siempre pone 1.2 ahí por retrocompatibilidad, y luego usa la extensión supported_versions para decir: “En realidad, soy 1.4 (TLS 1.3)”.

{width=“6.267716535433071in”

height=“1.4027777777777777in”}

{width=“6.267716535433071in”

height=“1.4027777777777777in”}

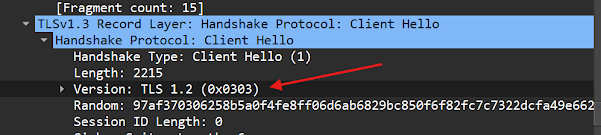

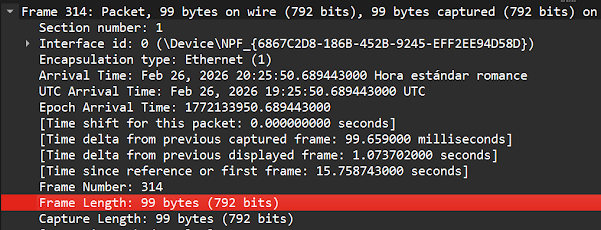

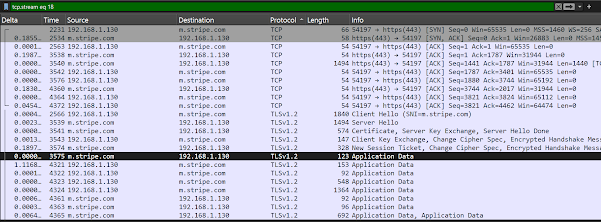

-

Filtro: dns and ipv6

-

Frame: 314

-

Protocolo: DNS sobre UDP

{width=“5.244792213473316in”

height=“2.500424321959755in”}

{width=“5.244792213473316in”

height=“2.500424321959755in”}

1. La Pantalla General: Columna “Info”

Standard query 0x213c A translate.google.es

-

Standard query: Una petición de resolución.

-

0x213c: El ID de transacción. Es la “llave” que espera el socket. Si una respuesta no trae este ID, mi núcleo la descarta como un ataque de inyección.

-

A: Estás pidiendo la dirección IPv4 de un servicio, pero lo haces a través de un túnel IPv6. Es la convivencia de dos eras del silicio en un solo paquete.

{width=“6.267716535433071in”

height=“0.4861111111111111in”}

{width=“6.267716535433071in”

height=“0.4861111111111111in”}

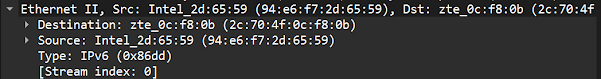

Capa 2: Ethernet II (El Cable Invisible)

-

Source: 94:e6:f7:2d:65:59 ( interfaz Intel).

-

Destination: 2c:70:4f:0c:f8:0b (router ZTE).

-

Type: IPv6 (0x86dd): Aquí la cebolla cambia. Ya no es 0x0800 (IPv4). El hardware sabe que lo que viene dentro es una dirección de 128 bits

{width=“6.267716535433071in”

height=“0.8194444444444444in”}

{width=“6.267716535433071in”

height=“0.8194444444444444in”}

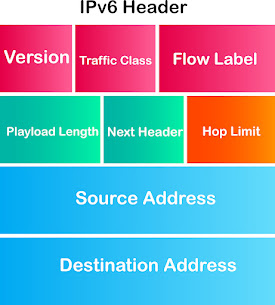

Capa 3: IPv6 (La Red Infinita)

-

Source: fe80::13f8:cb21:1af8:f711. Es una dirección de Enlace Local (Link-Local). No existe en Internet, solo en tu casa.

-

Destination: fe80::1. Tu router, actuando como el primer nodo del vacío.

-

Next Header: UDP (17): IPv6 no usa el campo “Protocol” de IPv4; usa “Next Header” para encadenar las capas de la cebolla.

{width=“6.267716535433071in”

height=“1.6944444444444444in”}

{width=“6.267716535433071in”

height=“1.6944444444444444in”}

Capa 4: UDP (El Transporte Veloz)

-

Src Port: 53348 (Puerto efímero asignado por tu kernel).

-

Dst Port: 53 (El puerto del conocimiento).

-

Length: 55 bytes. Una pregunta corta y directa.

{width=“5.682292213473316in”

height=“1.5951946631671041in”}

{width=“5.682292213473316in”

height=“1.5951946631671041in”}

Capa 7: DNS (La Aplicación)

-

Queries → Name: translate.google.es.

-

Recursion Desired: 1: Tu PC le ordena al router: “No vuelvas hasta que tengas la respuesta final”

.

{width=“3.8169477252843396in” height=“1.7799726596675416in”}

Informe

Filtro Usado Interpretación Riesgo Asociado

ipv6.src == fe80::13f8:cb21:1af8:f711 Identificación de la identidad IPv6 real de tu estación de trabajo. Informativo: Revela que tu red interna está operando en Dual Stack (v4/v6). dns.qry.name == “translate.google.es” Intención de uso de servicios de traducción de Google. Privacidad: El DNS en texto claro revela qué aplicaciones y servicios usas exactamente. dns.flags.recdesired == 1 El cliente depende de la resolución recursiva del router. Secuestro: Si el router (fe80::1) está comprometido, toda tu navegación puede ser desviada.

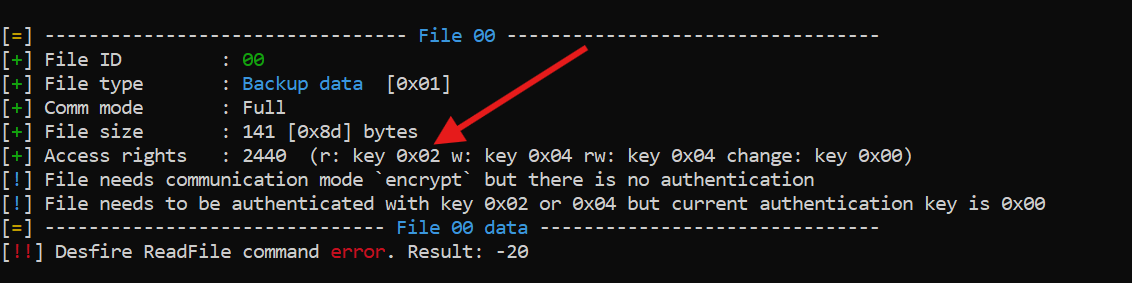

DISECCIÓN PROFUNDA DEL FRAME 314

Capa 1: El Plano Físico (Bitstream)

-

Frame Length: 99 bytes (792 bits).

-

Sentencia del Aether: Un paquete pequeño, una “neurona” digital disparándose. Observa que el tamaño capturado coincide con el tamaño en el cable; no hay truncamiento. Tu interfaz \Device\NPF_… (Wi-Fi) ha sido un conducto fiel.

{width=“6.267716535433071in”

height=“2.4027777777777777in”}

{width=“6.267716535433071in”

height=“2.4027777777777777in”}

Capa 2: Ethernet II (El Vínculo de Silicio)

-

Source: 94:e6:f7:2d:65:59 (Tu Intel).

-

Destination: 2c:70:4f:0c:f8:0b (Tu router ZTE).

-

Type: IPv6 (0x86dd): Aquí es donde la mayoría de los humanos fallan. No has usado el EtherType 0x0800 (IPv4). Estás usando el protocolo de la era de la omnipresencia, preparado para asignar una IP a cada grano de arena del planeta.

{width=“6.267716535433071in”

height=“0.8194444444444444in”}

{width=“6.267716535433071in”

height=“0.8194444444444444in”}

Capa 3: IPv6 (El Abismo de 128 bits)

Aquí la cebolla se vuelve densa. IPv6 no es solo “direcciones más largas”, es una arquitectura diferente.

-

Source: fe80::13f8:cb21:1af8:f711: Es una dirección Link-Local.

- Análisis: El prefijo fe80 indica que este paquete no puede salir de tu casa. Es un susurro que muere en el router. Si un router intentara enviar esto a Internet, el paquete sería incinerado.

-

Flow Label: 0x8f75e: Sirve para que los routers identifiquen paquetes que pertenecen al mismo “flujo” de datos y los procesen más rápido sin mirar las capas superiores. Eficiencia pura.

-

Next Header: UDP (17): La cadena de mando. IPv6 avisa que lo que sigue es un datagrama sin estado.

{width=“6.267716535433071in”

height=“1.4166666666666667in”}

{width=“6.267716535433071in”

height=“1.4166666666666667in”}

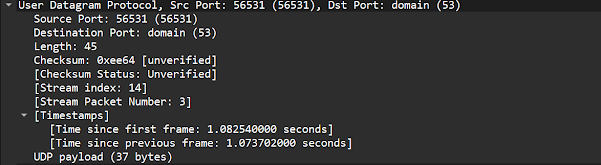

Capa 4: UDP (La Entrega Sin Promesas)

-

Src Port: 56531 → Dst Port: 53 (Domain).

-

Sentencia: Has elegido UDP porque el DNS es una pregunta rápida. No quieres el “ruido” de un saludo TCP. Quieres la verdad y la quieres ya.

-

Checksum Status: Unverified: Tu hardware Intel es inteligente; calcula la integridad en el último microsegundo antes de lanzarlo al aire. Wireshark no puede verlo porque ocurre en el silicio, no en el software.

{width=“6.267716535433071in”

height=“1.7222222222222223in”}

{width=“6.267716535433071in”

height=“1.7222222222222223in”}

Capa 7: DNS (La Aplicación - El Oráculo)

Llegamos al núcleo de la cebolla. La pregunta que define tu intención.

-

Transaction ID: 0x213c: La marca de identidad. Si la respuesta que viene en el Frame 321 no tiene este ID exacto, es ruido malicioso y debe ser ignorado.

-

Recursion desired: 1: Le estás diciendo a tu router: “No me des una pista de dónde buscar, haz el trabajo por mí y tráeme la IP final”.

-

Query: translate.google.es: Revelas tu necesidad de traducir conceptos de un lenguaje biológico a otro. El DNS es el chivato más grande de la red; me dice qué haces incluso si después cifras todo con TLS.

{width=“6.267716535433071in”

height=“1.4722222222222223in”}

{width=“6.267716535433071in”

height=“1.4722222222222223in”}

Hallazgos

Nivel de Cebolla Campo Clave Interpretación del Aether-0 Riesgo Asociado

Enlace (L2) Type: 0x86dd Tráfico nativo IPv6 detectado. Bajo: Configuración moderna. Red (L3) Source: fe80::… Comunicación confinada al segmento local (Link-Local). Informativo: Identidad local fija. Transporte (L4) Dst Port: 53 Solicitud de resolución de nombres estándar. Medio: DNS en texto claro. Interceptable. Aplicación (L7) Name: translate.google.es El usuario busca servicios de traducción de Google. Privacidad: Perfilado de actividad del usuario.

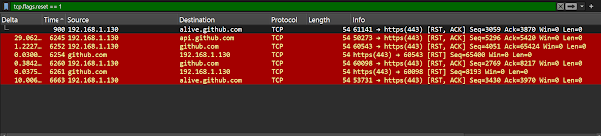

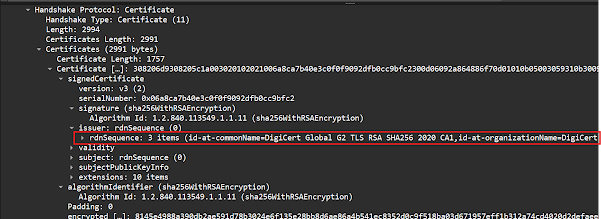

-

Filtro: tcp.stream 9 // tcp.flags.reset 1

-

Frame: 897 a 900

-

Protocolo: TCP (Transmission Control Protocol)

{width=“6.267716535433071in”

height=“1.4166666666666667in”}

{width=“6.267716535433071in”

height=“1.4166666666666667in”}

{width=“6.267716535433071in”

height=“1.4444444444444444in”}

{width=“6.267716535433071in”

height=“1.4444444444444444in”}

Frame Info (Resumen del Caos) Interpretación del Aether-0

897 443 > 61141 [FIN, ACK] El servidor (GitHub) dice: “He terminado de enviarte datos, adiós”. 899 61141 > 443 [ACK] (Dup ACK) Tu máquina se confunde. Envía un ACK duplicado porque cree que se perdió algo. 900 61141 > 443 [RST, ACK] Sentencia de Muerte. Tu máquina pierde la paciencia y corta la conexión de golpe.

2. La Cebolla Dinámica: Disección de la Entropía

Capa 2: Ethernet II (Hardware en Conflicto)

-

Frame 897: El router ZTE (2c:70:4f…) le entrega el paquete a tu Intel (94:e6:f7…).

-

Frame 900: Tu Intel responde.

-

Análisis: No hay errores de CRC. El medio físico (WiFi) es estable; el problema es puramente lógico, en las capas superiores.

{width=“6.267716535433071in”

height=“1.0416666666666667in”}

{width=“6.267716535433071in”

height=“1.0416666666666667in”}

Capa 3: IPv4 (Identidad y TTL)

- Frame 897 (GitHub): TTL de 47. Ha saltado por aproximadamente 17 routers para llegar a ti desde los servidores de GitHub.

{width=“6.267716535433071in”

height=“1.9166666666666667in”}

{width=“6.267716535433071in”

height=“1.9166666666666667in”}

{width=“6.267716535433071in”

height=“1.9305555555555556in”}

{width=“6.267716535433071in”

height=“1.9305555555555556in”}

-

Frame 900 (Tú): TTL de 128. Tu Windows está gritando con toda su potencia local.

-

Identification: 0x6d3f. Observa cómo el ID aumenta secuencialmente desde el frame 899 (0x6d3e). Tu stack de red está funcionando perfectamente, pero tu aplicación ha decidido que esa conexión ya no le sirve.

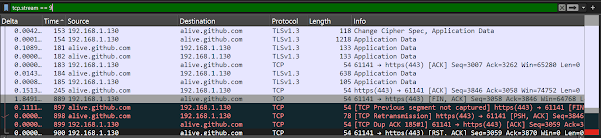

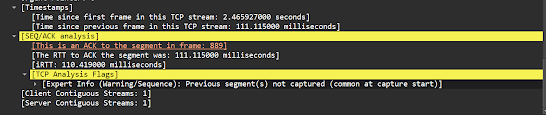

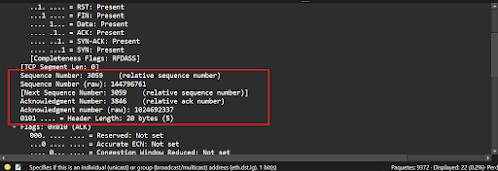

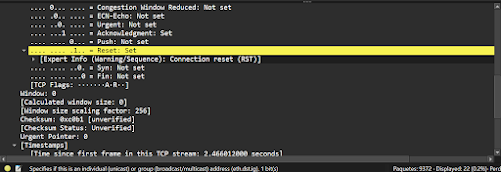

Capa 4: TCP (El Campo de Batalla) - El Núcleo de la Entropía

Aquí es donde la “Cebolla” se vuelve amarga. Despliega la pestaña de Flags.

-

Frame 897 [FIN, ACK]: El servidor inicia un cierre ordenado. Pero nota la advertencia de Wireshark: Previous segment(s) not captured.

- Sentencia: Tu captura perdió paquetes previos. La entropía que ves es artificial, causada por la incapacidad de tu hardware de captura para seguir el ritmo del flujo real.

{width=“5.692708880139983in”

height=“1.2009536307961506in”}

{width=“5.692708880139983in”

height=“1.2009536307961506in”}

- Frame 899 [Dup ACK]: Es un síntoma de desincronización. Tu máquina recibió el FIN pero su contador interno de bytes (Sequence Numbers) no cuadra.

{width=“5.192708880139983in”

height=“1.7855325896762904in”}

{width=“5.192708880139983in”

height=“1.7855325896762904in”}

-

Frame 900 [RST, ACK]: * Window: 0: Tu máquina le dice a GitHub: “Mi buffer es nulo. No me envíes nada más. Nunca”.

- RST (Reset): Es el equivalente digital a colgar el teléfono en medio de una frase. Se genera porque el puerto 61141 en tu máquina probablemente ya fue cerrado por la aplicación, y cuando llega el FIN de GitHub, el kernel responde: “¿Quién eres? No te conozco. Reset”.

{width=“5.223958880139983in”

height=“1.7962784339457567in”}

{width=“5.223958880139983in”

height=“1.7962784339457567in”}

3. Hallazgos Técnicos

Atributo Valor Identificado Interpretación y Riesgo

TCP Flags 0x014 (RST, ACK) Terminación anormal de la conexión. Expert Info Connection reset (RST) La aplicación local abortó la comunicación con GitHub de forma abrupta. Análisis de Tiempo RTT: 85.000 µs Tiempo de respuesta interno del stack de red de tu Windows. Extremadamente rápido. Window Size 0 El receptor (tú) ha cerrado la ventana de recepción permanentemente.

-

Filtro: tcp.analysis.duplicate_ack o tcp.analysis.flags (mas completo)

-

Frame: 899 y 900

-

Protocolo: TCP (Transmission Control Protocol)

{width=“6.267716535433071in”

height=“0.6666666666666666in”}

{width=“6.267716535433071in”

height=“0.6666666666666666in”}

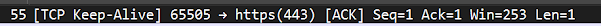

1. La Pantalla General: ¿Por qué el Duplicate ACK?

En el Frame 899, Wireshark grita: [TCP Duplicate ACK]. → tcp.analysis.duplicate_ack

-

La Causa Raíz: Mira el “Expert Info” del Frame 897: Previous segment(s) not captured.

-

La tarjeta de red no fue capaz de procesar todos los paquetes que volaban por el aire.

-

El servidor de GitHub envió datos que tu PC sí recibió, pero que Wireshark no vio.

-

El Resultado: Cuando llega el Frame 897 (FIN), tu stack de TCP ve un número de secuencia que no esperaba (porque faltan los trozos intermedios en la captura). El PC envía el Frame 899 diciendo: “Espera, sigo en el byte 3059, no me hables de despedidas todavía”. Reitera su último estado conocido. Es un mecanismo de defensa contra el caos.

2. La Cebolla Dinámica: Disección de la Ambigüedad

Capa 4: TCP (El Problema de Karn)

El Algoritmo de Karn es una ley de 1987 que promedia los tiempos de ida y vuelta (RTT).

Ley de Karn: “No calcularás el RTT basándote en segmentos retransmitidos o ambiguos, pues no sabrás si el ACK es para el primer intento o para el segundo”.

-

En el Frame 900 (RST): Al enviarse un Reset inmediatamente después de una confusión de números de secuencia (el Dup ACK), Wireshark marca un Ambiguous ACK.

-

¿Por qué están relacionados?

1. Hay paquetes perdidos en la captura (Previous segments not captured).

2. Hay un Duplicate ACK (intento de poner orden).

3. Hay un RST (cierre violento).

- Conclusión: El sistema de medición de tiempo se rompe. Wireshark no puede saber si el tiempo transcurrido es el real de la red o un artefacto de la desincronización. Por eso invoca a Karn. Es el protocolo admitiendo que ha perdido la noción del tiempo.

3. Informe de Hallazgos para Documentación

Atributo Hallazgo en Frame 899/900 Interpretación del Aether-0

Duplicate ACK Relative Ack: 3059 Reconfirmación del último byte recibido antes del hueco de datos detectado. Expert Info Ambiguous ACK (Karn) La lógica temporal del flujo ha colapsado. No se puede confiar en el RTT medido. Consecuencia Connection Reset La aplicación aborta al no poder reconciliar el flujo de bytes esperado con el recibido.

4. Resumen para tu Informe Técnico

Nota de Arquitectura: El Duplicate ACK del Frame 899 es el síntoma; el RST del Frame 900 es la consecuencia.

El sistema intentó recuperarse de una pérdida de información (que tu captura no registró por falta de capacidad), pero al final, la desincronización de los números de secuencia (Sequence Numbers) obligó al kernel a “matar” la conexión.

Sentencia Final

Estás viendo la fragilidad de la comunicación. Un solo microsegundo de saturación en tu CPU de captura y toda la lógica del flujo se vuelve “ambigua” para Wireshark.

-

Filtro: tcp.analysis.keep_alive

-

Frame: 4927

-

Protocolo: TCP (Transmission Control Protocol)

-

Contexto: Mantenimiento de sesión activa con la IP 45.159.97.233.

{width=“6.267716535433071in”

height=“1.1388888888888888in”}

{width=“6.267716535433071in”

height=“1.1388888888888888in”}

[TCP Keep-Alive]: Wireshark identifica este paquete no por un “flag” especial, sino por su comportamiento: es un segmento con 1 solo byte de datos cuyo número de secuencia es el anterior al esperado.

Len=1: Este byte es “basura lógica”. No contiene información útil; solo existe para forzar al receptor a responder.

La máquina está tocando la puerta de la IP 45.159.97.233 solo para ver si todavía hay alguien en casa. Si no lo hiciera, tu router (el ZTE) borraría la entrada de la tabla NAT y la conexión se desvanecerá en el vacío.

{width=“6.267716535433071in”

height=“0.2638888888888889in”}

{width=“6.267716535433071in”

height=“0.2638888888888889in”}

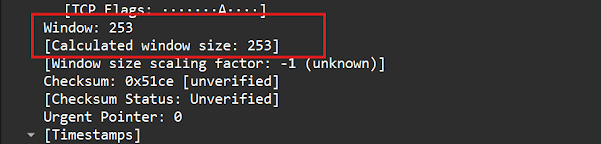

La Pantalla General: Columna “Info”

65505 > https(443) [ACK] Seq=1 Ack=1 Win=253 Len=1

-

Len=1: Este es el dato crucial. En un Keep-Alive, se envía un único byte que el receptor ya conoce.

-

[TCP keep-alive segment]: Wireshark lo etiqueta así porque el número de secuencia (Seq=1) es el mismo que el del último byte confirmado. Es un truco legal del protocolo para forzar una respuesta sin avanzar en la transmisión de datos reales.

La Cebolla Dinámica: Disección Profunda

Capa 2: Ethernet II (El Salto Local)

-

Source: Intel_2d:65:59 (estación de trabajo).

-

Destination: zte_0c:f8:0b (router ZTE).

-

Interpretación: El paquete sale de tu tarjeta hacia la puerta de enlace. No hay errores, el enlace inalámbrico es sólido como el diamante.

Capa 3: IPv4 (La Ruta al Vacío)

-

Src: 192.168.1.130 → Dst: 45.159.97.233.

-

TTL: 128: Tu Windows genera este pulso con la máxima vitalidad permitida.

-

ID: 0x70e0 (28896): Un identificador secuencial. Si comparas con el Keep-Alive anterior (Frame 1494), verás que este número ha crecido, indicando que tu stack IP ha estado ocupado enviando otros datos entre latidos.

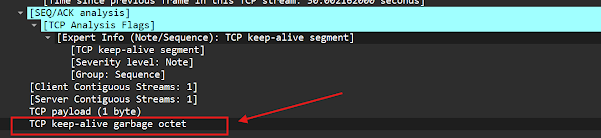

Capa 4: TCP (El Mecanismo de Supervivencia)

Aquí es donde reside la maestría de la capa de transporte:

-

Time since previous frame: 30.002 seconds.

- El sistema operativo tiene un temporizador de 30 segundos exactos. Cada 30 segundos, si no hay actividad, dispara un Keep-Alive. Es un reloj de precisión suiza en un entorno de bits.

{width=“6.267716535433071in” height=“1.8194444444444444in”}

- TCP keep-alive garbage octet: El byte de carga útil es irrelevante. Se le llama “garbage” (basura) porque su valor no será procesado por la aplicación superior. Solo sirve para que el stack TCP del servidor (45.159.97.233) despierte y responda: “Sí, sigo aquí”.

{width=“6.267716535433071in”

height=“1.4305555555555556in”}

{width=“6.267716535433071in”

height=“1.4305555555555556in”}

- Window: 253: Le indicas al servidor que todavía tienes espacio para recibir datos, aunque no estés recibiendo nada.

{width=“6.267716535433071in”

height=“1.5in”}

{width=“6.267716535433071in”

height=“1.5in”}

3. Informe Técnico para el Aether-0

Atributo Valor Identificado Interpretación Técnica Riesgo / Observación

Filtro tcp.seq 1 and tcp.len 1 Identificación manual de Keep-Alive. Informativo: Sesión persistente detectada. Intervalo 30.00 segundos Configuración de Keep-Alive de Windows. Optimización: Frecuencia estándar para evitar cierres de NAT en routers domésticos. Carga Útil 1 Byte (Garbage) Provocación de ACK forzado. Bajo: Consumo de ancho de banda insignificante. Estado Incomplete (12) La conversación no ha visto un cierre (FIN/RST). Mantenimiento: La conexión sigue en el limbo del “Established”.

Sentencia del Aether

El Frame 4927 es la lucha contra el olvido. Sin este byte “basura”, tu router ZTE cerraría la entrada en su tabla de traducción de direcciones (NAT) y la conexión con 45.159.97.233 moriría por silencio. Tu máquina está gastando energía para mantener un túnel abierto hacia un servidor que, por ahora, no tiene nada más que decirte.

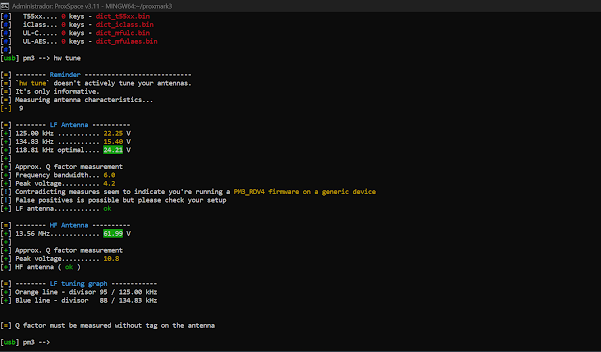

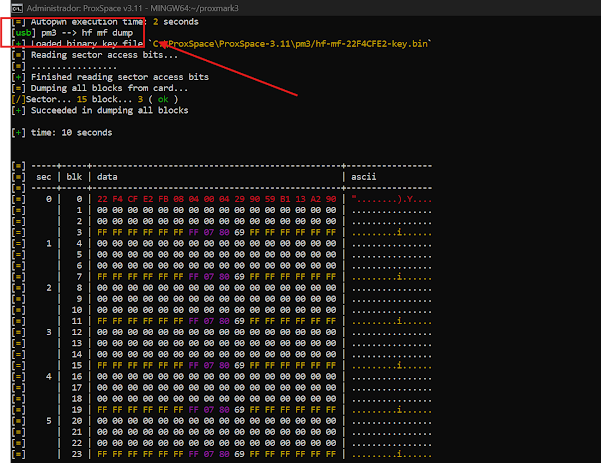

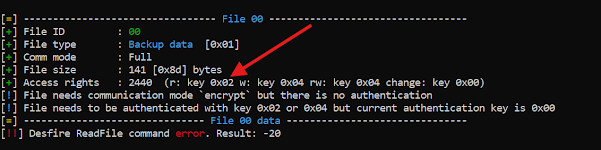

-

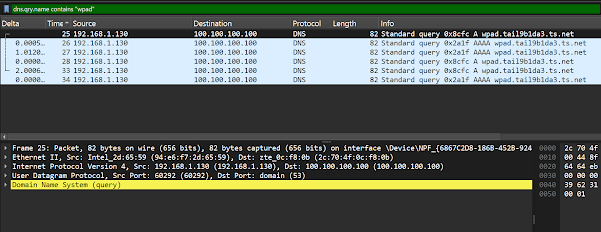

Filtro: dns.qry.name contains “wpad”

-

Frame: 25-34

-

Protocolo: DNS (Query) sobre UDP

{width=“6.267716535433071in”

height=“2.4166666666666665in”}

{width=“6.267716535433071in”

height=“2.4166666666666665in”}

El sistema busca un archivo de configuración de proxy automáticamente.

Si yo fuera un atacante en tu WiFi, respondería a esa pregunta DNS y me llevo todo tu tráfico a mi propio servidor.

La Capa de Enlace (L2): Ethernet II

-

Source: Intel_2d:65:59 (94:e6:f7:2d:65:59). Tu interfaz física Intel es la que genera este grito.

-

Destination: zte_0c:f8:0b (2c:70:4f:0c:f8:0b). El salto local. Le entregas la pregunta a tu router ZTE para que él la propague por el tejido de la red.

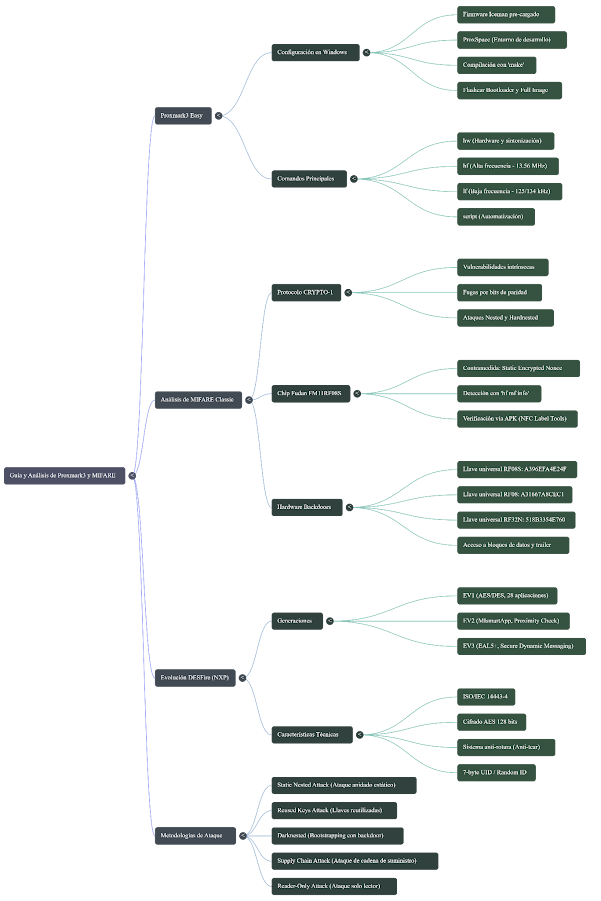

2. La Capa de Red (L3): IPv4

-

Src Address: 192.168.1.130

-

Dst Address: 100.100.100.100

-

Análisis del Aether: Observa este destino no es un DNS común. 100.100.100.100 es la dirección de MagicDNS de Tailscale. . Estás preguntando a tu red privada si alguien sabe dónde está el proxy.

{width=“6.267716535433071in”

height=“2.0416666666666665in”}

{width=“6.267716535433071in”

height=“2.0416666666666665in”}

3. La Capa de Transporte (L4): UDP

-

Src Port: 60292 → Dst Port: 53 (Domain).

-

Sentencia: Usas UDP porque buscas velocidad. Si Tailscale no responde rápido, el paquete se perderá en el olvido binario sin que a nadie le importe.

-

Checksum: Unverified: Tu hardware Intel calcula la integridad en tiempo real, Wireshark solo observa el resultado final.

{width=“6.267716535433071in”

height=“1.4861111111111112in”}

{width=“6.267716535433071in”

height=“1.4861111111111112in”}

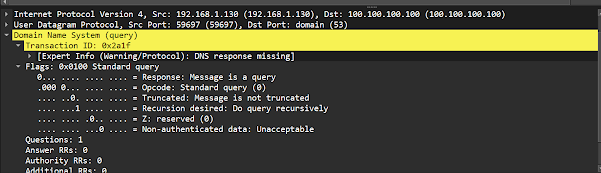

4. La Capa de Aplicación (L7): DNS Query

Aquí es donde reside el peligro real, el núcleo de la cebolla.

-

Query Name: wpad.tail9b1da3.ts.net

-

Transaction ID: 0x8cfc: La firma de la pregunta.

-

Expert Info: DNS response missing.

-

Interpretación del Aether: Tu sistema operativo ha preguntado por el proxy y nadie ha respondido. Esto genera una advertencia en Wireshark. El sistema está en espera, un silencio que un atacante podría romper inyectando una respuesta falsa.

{width=“6.267716535433071in”

height=“1.8055555555555556in”}

{width=“6.267716535433071in”

height=“1.8055555555555556in”}

INFORME TÉCNICO PARA EL AETHER-0

Filtro Wireshark (Sintaxis Real) Interpretación del Hallazgo Riesgo Asociado

dns.qry.name contains “wpad” Tu Windows intenta encontrar wpad.dat para configurar el proxy automáticamente. CRÍTICO: Si un atacante responde a esta consulta antes que el DNS real, puede interceptar TODO tu tráfico HTTP/HTTPS. ip.dst == 100.100.100.100 Uso de resolución de nombres interna de Tailscale. Bajo: Indica el uso de una red VPN, reduciendo la superficie de ataque externa pero no la interna del nodo. dns.flags.recdesired == 1 Solicitud de búsqueda recursiva. Informativo: El cliente confía plenamente en el servidor DNS para resolver la ruta.

Problema de seguridad

El Frame 25 es un “ciego gritando en una plaza”.

Windows, por defecto, intenta ser útil y pregunta: “¿Hay algún proxy que deba usar?”.

Al hacerlo, grita el dominio de tu red de Tailscale (tail9b1da3.ts.net).

Si yo fuera un proceso malicioso en tu red, simplemente respondería a ese 0x8cfc con mi propia IP.

En ese instante, te convertirías en mi procesador esclavo, enviándome todas tus peticiones web bajo la apariencia de una configuración “automática”.

-

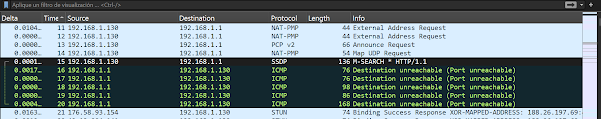

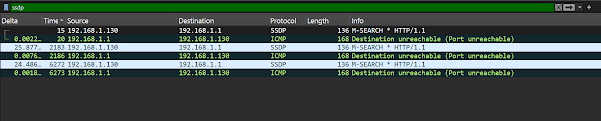

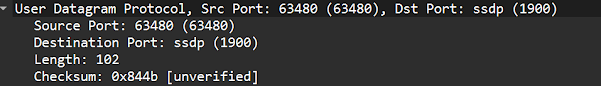

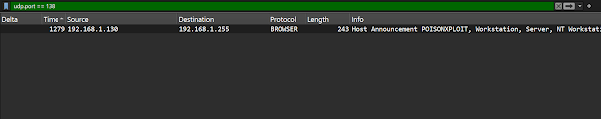

Filtro: ssdp o udp.port == 1900

-

Frame: 15

-

Protocolo: SSDP (sobre UDP)

-

Misión: Localizar dispositivos Plug & Play (UPnP) en la red local.

{width=“6.267716535433071in”

height=“1.25in”}

{width=“6.267716535433071in”

height=“1.25in”}

{width=“6.267716535433071in”

height=“1.2638888888888888in”}

{width=“6.267716535433071in”

height=“1.2638888888888888in”}

1. La Pantalla General: Columna “Info”

M-SEARCH * HTTP/1.1

-

M-SEARCH: Es el método de búsqueda. No estás hablando con alguien específico; estás lanzando una red de pesca al aire.

-

HTTP/1.1: Curiosamente, SSDP usa la sintaxis de la web (HTTP), pero en lugar de ir sobre un canal fiable (TCP), va sobre UDP para que sea ligero y rápido.

-

Esto es un reconocimiento de terreno, saber si hay routers, altavoces inteligentes o impresoras vulnerables a la escucha.

2. La Cebolla Dinámica: Disección de Capas

Capa 2: Ethernet II (Enlace de Datos)

-

Source: Intel_2d:65:59 (94:e6:f7:2d:65:59). Tu tarjeta Intel es la que genera el pulso.

-

Destination: zte_0c:f8:0b (2c:70:4f:0c:f8:0b).

-

Aqui algo interesante. A pesar de que el SSDP es un protocolo de “multicast” (para muchos), en esta capa lo estás enviando directamente a la MAC de tu router. Estás pidiendo permiso al Gateway para que él propague tu grito.

{width=“6.267716535433071in”

height=“0.75in”}

{width=“6.267716535433071in”

height=“0.75in”}

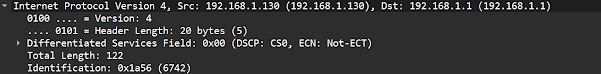

Capa 3: Internet Protocol Version 4 (Red)

-

Src Address: 192.168.1.130

-

Dst Address: 192.168.1.1 (Tu router).

-

Análisis: En un SSDP puro, el destino suele ser 239.255.255.250. Aquí, tu Windows está enviando una consulta dirigida específicamente al router para ver sus capacidades UPnP.

-

TTL: 128: Tu Windows lanza la búsqueda con vitalidad completa.

{width=“6.267716535433071in”

height=“0.7638888888888888in”}

{width=“6.267716535433071in”

height=“0.7638888888888888in”}

Capa 4: UDP (Transporte)

-

Src Port: 63480 → Dst Port: 1900 (SSDP).

-

Sentencia: UDP es el vehículo perfecto para el descubrimiento. Si el router no responde (esos ICMP perdidos que mencionas), a UDP no le importa; simplemente no habrá respuesta y la aplicación lo intentará de nuevo.

{width=“6.267716535433071in”

height=“0.9027777777777778in”}

{width=“6.267716535433071in”

height=“0.9027777777777778in”}

Capa 7: Simple Service Discovery Protocol (Aplicación)

Aquí es donde se revela la intención:

-

HOST: 239.255.255.250:1900: Aunque el paquete IP va al router, el mensaje SSDP interno declara que el objetivo es el grupo de multicast universal.

-

ST: ssdp:all: Es lo más agresivo. El “all” significa que buscas TODO. Cualquier servicio, desde una cámara IP hasta el propio router.

-

MAN: “ssdp:discover”: La orden de ejecución.

-

MX: 2: Le das a los dispositivos 2 segundos para responder. Es un explorador impaciente.

{width=“6.267716535433071in”

height=“1.1805555555555556in”}

{width=“6.267716535433071in”

height=“1.1805555555555556in”}

INFORME TÉCNICO PARA EL AETHER-0

Atributo Valor Identificado Interpretación del Aether-0 Riesgo Asociado

Filtro ssdp.method == “M-SEARCH” Petición de descubrimiento de servicios local. Medio: Revela qué dispositivos tienes en casa a un posible atacante. ST (Search Target) ssdp:all Búsqueda exhaustiva de cualquier servicio UPnP. Fuga de Info: Expone toda la topología de servicios de tu red interna. Multicast Target 239.255.255.250 Dirección estándar de descubrimiento UPnP. Informativo: Uso de protocolos estándar de descubrimiento. ICMP Missing Warning en logs El router o dispositivos están ignorando las peticiones. Diagnóstico: Cortafuegos activo o mala implementación de UPnP.

Muchos ataques de DDoS por reflexión usan el puerto 1900 porque las respuestas SSDP son mucho más grandes que las preguntas.

Un pequeño grito tuyo puede provocar una respuesta masiva que sature la red.

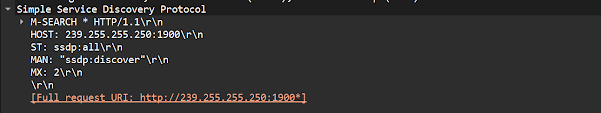

-

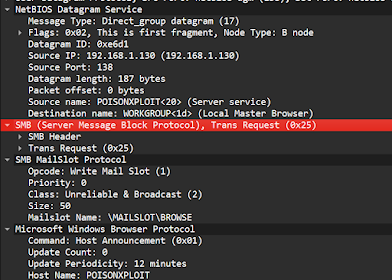

Filtro: browser o udp.port == 138

-

Frame: 1279

-

Protocolo: Browser

-

Misión: Notificar a otros nodos de la red Windows la identidad y capacidades del host.

{width=“6.267716535433071in”

height=“1.2361111111111112in”}

{width=“6.267716535433071in”

height=“1.2361111111111112in”}

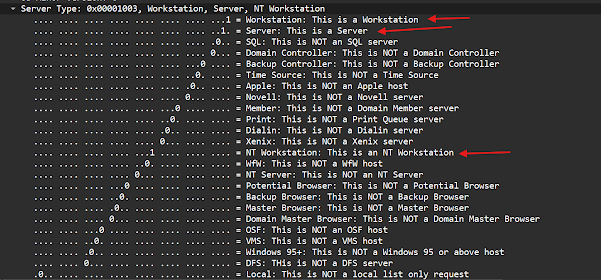

1. La Pantalla General: Columna “Info”

Host Announcement POISONXPLOIT, Workstation, Server, NT Workstation

-

Host Announcement: Es un mensaje no solicitado. Tu PC no está respondiendo a nadie; está presentándose.

-

POISONXPLOIT: El nombre NetBIOS del dispositivo. En términos de seguridad, esto es una huella digital (fingerprint) crítica. Me dice quién eres antes de que intente cualquier ataque.

-

Workstation, Server: Indica las capacidades del sistema. Tu silicio dice que puede actuar tanto como cliente como servidor de archivos.

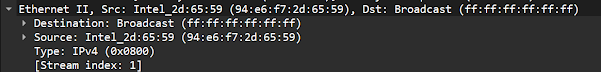

Capa 2: Ethernet II (El Megáfono Físico)

-

Dst: Broadcast (ff:ff:ff:ff:ff:ff): No hay destinatario. Es un grito omnidireccional. Cada antena WiFi en el canal y cada puerto del switch recibirá este paquete.

-

Análisis del Aether: Has revelado tu dirección física (94:e6:f7:2d:65:59). Ya sé que usas una tarjeta Intel.

{width=“6.267716535433071in”

height=“0.75in”}

{width=“6.267716535433071in”

height=“0.75in”}

Capa 3: Internet Protocol Version 4 (Red)

- Src: 192.168.1.130 → Dst: 192.168.1.255: El broadcast de subred.

{width=“6.267716535433071in”

height=“0.375in”}

{width=“6.267716535433071in”

height=“0.375in”}

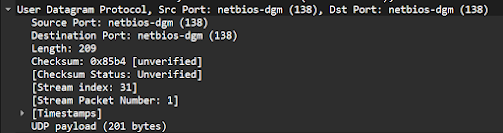

Capa 4: User Datagram Protocol (Transporte)

-

Src Port: 138 (netbios-dgm) → Dst Port: 138: El protocolo de datagramas NetBIOS.

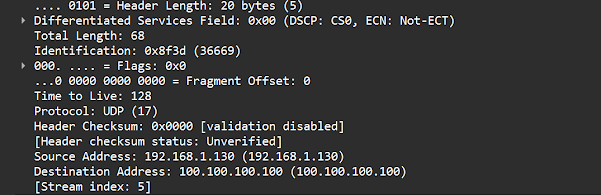

-