GrabThePhisher - CyberDefenders

{width=“6.267716535433071in”

height=“1.6388888888888888in”}

{width=“6.267716535433071in”

height=“1.6388888888888888in”}

Introducción

Este laboratorio se centra en analizar un phishing kit diseñado para hacerse pasar por una plataforma de intercambio descentralizada con el fin de robar información confidencial cryptocurrency wallet credenciales, como seed phrases.

El phishing kit estaba alojado en un servidor comprometido e incluye una variedad de archivos y scripts que brindan información sobre los métodos del atacante.

Al diseccionar el kit, los investigadores pueden descubrir las técnicas utilizadas para la exfiltración de datos, como la transmisión en tiempo real de credenciales a un Telegram bot, así como registro local para redundancia.

A través de este tutorial, explicaremos la estructura del phishing kit, la funcionalidad de sus scripts y las herramientas aprovechadas por el atacante para mejorar la eficacia de su campaña.

También identificamos la clave indicators of compromise (IoC) y detalles sobre la presencia en línea del atacante, incluidos nombres de usuario y metadatos asociados.

Este análisis no sólo ayudará a comprender las tácticas del actor de amenazas sino también a construir un perfil integral de inteligencia sobre amenazas.

A medida que avancemos, el laboratorio demostrará cómo funcionan los servicios legítimos, como Telegram, puede utilizarse indebidamente con fines maliciosos y cómo los investigadores pueden utilizar las mismas herramientas y API para descubrir evidencia crítica.

El tutorial sirve como un ejercicio esencial para que los analistas de SOC y los profesionales de la ciberseguridad mejoren sus habilidades de investigación para detectar y mitigar amenazas de phishing.

Una plataforma de finanzas descentralizadas (DeFi) informó recientemente sobre múltiples quejas de usuarios sobre retiros de fondos no autorizados.

Una revisión forense descubrió un sitio de phishing que se hacía pasar por el intercambio legítimo PancakeSwap, atrayendo a las víctimas para que ingresaran frases iniciales en sus billeteras.

El kit de phishing estaba alojado en un servidor comprometido y extraía credenciales a través de un bot de Telegram.

Su tarea es realizar análisis de inteligencia de amenazas en la infraestructura de phishing, identificar indicadores de compromiso (IoC) y rastrear la presencia en línea del atacante, incluidos alias e identificadores de Telegram, para comprender sus tácticas, técnicas y procedimientos (TTP).

Análisis

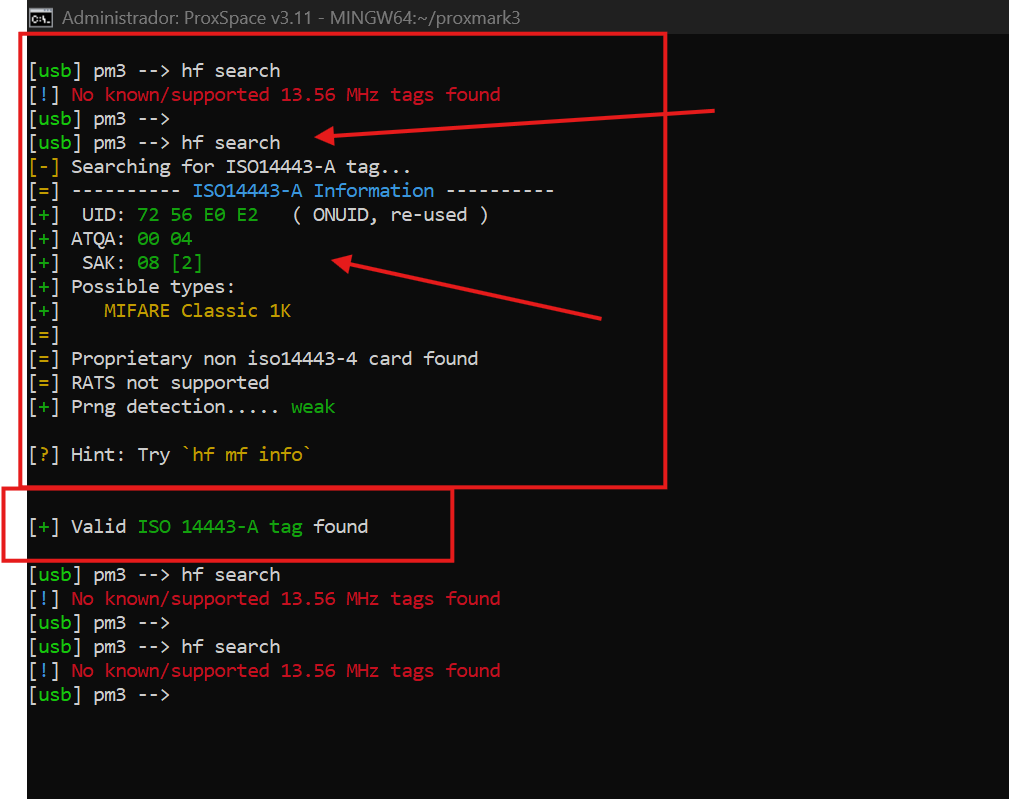

P1 ¿Qué billetera se utiliza para preguntar la frase inicial?

Cryptocurrency wallets son herramientas vitales para gestionar, almacenar y realizar transacciones con activos digitales en redes blockchain.

Estas billeteras almacenan de forma segura claves privadas, lo que permite a los usuarios firmar transacciones e interactuar con aplicaciones descentralizadas (DApps).

Entre las más populares de estas billeteras se encuentra MetaMask, que se utiliza ampliamente para gestionar activos y tokens basados en Ethereum. MetaMask simplifica la interacción con redes blockchain y DApps al proporcionar una extensión de navegador y una aplicación móvil que garantiza una experiencia fácil de usar al tiempo que protege datos críticos como claves privadas y frases semilla.

En este escenario, se diseñó un kit de phishing para hacerse pasar por servicios legítimos y dirigirse a usuarios de criptomonedas desprevenidos.

El kit de phishing incluye un directorio que se centra en MetaMask, una clara indicación de que el ataque está dirigido a los usuarios de esta billetera específica.

{width=“6.267716535433071in”

height=“3.0in”}

{width=“6.267716535433071in”

height=“3.0in”}

El atacante ha creado una página web maliciosa que pide a los usuarios que ingresen información confidencial, como su MetaMask frase inicial de la billetera, con el pretexto de restaurar el acceso a sus cuentas.

{width=“6.267716535433071in”

height=“3.0in”}

{width=“6.267716535433071in”

height=“3.0in”}

La frase inicial, un componente fundamental de las billeteras de criptomonedas, sirve como clave maestra para recuperar fondos, lo que la convierte en un objetivo principal para los atacantes.

{width=“6.267716535433071in”

height=“3.0833333333333335in”}

{width=“6.267716535433071in”

height=“3.0833333333333335in”}

Un análisis más detallado del kit de phishing revela un script malicioso que procesa los datos recopilados.

El script está diseñado para manejar campos de entrada como la “frase secreta de la cuenta de importación” y envía la información capturada a un servidor externo utilizando un mecanismo predefinido.

En este caso, los datos robados se transmiten a un bot de Telegram a través de una API y también se registran localmente en el servidor comprometido.

Este enfoque dual garantiza que el atacante tenga acceso en tiempo real a las credenciales robadas mientras mantiene una copia de seguridad de los datos para su posterior explotación.

La billetera a la que se dirige este ataque de phishing es MetaMask. Esto se desprende de la estructura del kit de phishing y de la implementación específica del script malicioso.

El atacante busca engañar a los usuarios para que ingresen sus MetaMask frases semilla, que otorgan acceso no autorizado a la billetera y a cualquier fondo almacenado en ella.

Este escenario subraya la importancia de verificar la legitimidad de los sitios web y servicios al manejar información confidencial sobre criptomonedas.

P2 ¿Cuál es el nombre del archivo que tiene el código del kit de phishing?

En las campañas de phishing, los atacantes a menudo crean e implementan kits de phishing que contienen archivos y scripts diseñados para imitar sitios web o servicios legítimos.

Estos kits generalmente incluyen archivos HTML para la interfaz front-end y scripts back-end para manejar la entrada del usuario y transmitir información robada al atacante. Identificar el archivo específico responsable de ejecutar la funcionalidad de phishing es esencial para analizar el ataque y comprender su mecánica.

En este caso, el kit de phishing contiene un directorio dirigido específicamente a MetaMask, una billetera de criptomonedas popular.

Entre los archivos de este directorio destaca un archivo: metamask.php.

{width=“5.765625546806649in”

height=“2.873234908136483in”}

{width=“5.765625546806649in”

height=“2.873234908136483in”}

{width=“6.267716535433071in”

height=“3.0in”}

{width=“6.267716535433071in”

height=“3.0in”}

Este nombre de archivo es importante porque .php los archivos normalmente están asociados con secuencias de comandos del lado del servidor.

Estos scripts a menudo administran las entradas del usuario, procesan formularios y envían los datos recopilados a un servidor o base de datos externa.

Del análisis previo se desprende claramente que metamask.php maneja la funcionalidad principal de la operación de phishing.

Está diseñado para capturar datos confidenciales del usuario, como la frase inicial de la billetera, y transmitir esta información al atacante a través de mecanismos como las API de Telegram o el registro local.

Dada la naturaleza de este archivo y su convención de nomenclatura, es evidente que metamask.php es el archivo principal responsable de ejecutar el código malicioso dentro de este kit de phishing.

P3 ¿En qué idioma fue escrito el kit?

El kit de phishing en cuestión está escrito principalmente en PHP, como lo indica la presencia de la metamask.php archivo en el directorio del kit. PHP, o preprocesador de hipertexto, es un lenguaje de programación ampliamente utilizado y especialmente adecuado para el desarrollo web.

Está integrado en HTML para crear páginas web dinámicas y se ejecuta en el lado del servidor, lo que le permite manejar tareas como procesar entradas de formularios, administrar sesiones e interactuar con bases de datos.

En este kit de phishing, PHP

Se utiliza para gestionar la entrada de datos confidenciales de usuarios desprevenidos. Captura la frase inicial de la billetera u otra información privada y la procesa mediante scripts del lado del servidor.

Estos scripts son capaces de transmitir los datos a un punto final controlado por el atacante, como un bot de Telegram o un archivo de registro local.

La flexibilidad y simplicidad de PHP lo convierten en la opción preferida de los atacantes que crean kits de phishing, ya que es fácil de implementar y compatible con la mayoría de los servidores web.

P4 ¿Qué servicio utiliza el kit para recuperar la información de la máquina de la víctima?

El kit de phishing emplea un servicio de geolocalización para recopilar información detallada sobre la máquina de la víctima, mejorando la sofisticación del ataque al incorporar datos geográficos en sus operaciones.

Específicamente, el script de phishing integra funcionalidad para interactuar con el Sypex Geo API, una herramienta diseñada para recuperar detalles de geolocalización en función de la dirección IP de un usuario.

{width=“6.267716535433071in”

height=“1.1666666666666667in”}

{width=“6.267716535433071in”

height=“1.1666666666666667in”}

Enviando la dirección IP de la víctima, obtenida dinámicamente a través de variables del servidor, al Sypex Geo punto final, el script recupera información basada en la ubicación, como el país, la región y la ciudad de la víctima.

Luego, esta información se decodifica y almacena dentro de variables para su uso en otras partes de la operación de phishing.

Sypex Geoes un popular servicio de geolocalización que ofrece soluciones precisas y escalables para identificar las ubicaciones de los usuarios en función de sus direcciones IP.

Generalmente se utiliza con fines legítimos, como personalizar las experiencias de los usuarios o hacer cumplir restricciones regionales.

Sin embargo, en este escenario de phishing, el atacante hace un mal uso del servicio para enriquecer los datos robados.

Al incluir detalles de geolocalización, el atacante no solo obtiene información sobre la distribución geográfica de sus víctimas, sino que también agrega una capa de personalización a su campaña de phishing, haciéndola más convincente y más difícil de detectar.

Q5 ¿Cuántas frases semilla ya se recopilaron?

Los kits de phishing están diseñados para recopilar información confidencial y, en este caso, log.txt El archivo dentro del kit de phishing sirve como repositorio para todas las frases semilla capturadas.

{width=“6.267716535433071in”

height=“3.0in”}

{width=“6.267716535433071in”

height=“3.0in”}

Al examinar el contenido de la log.txt archivo, es evidente que contiene tres entradas distintas.

Cada entrada representa una frase inicial robada a usuarios desprevenidos que interactuaron con el sitio de phishing e ingresaron sus detalles de recuperación.

{width=“6.267716535433071in”

height=“0.7222222222222222in”}

{width=“6.267716535433071in”

height=“0.7222222222222222in”}

Una frase semilla es un componente de seguridad fundamental para las billeteras de criptomonedas y consta de 12 o 24 palabras que permiten a los usuarios recuperar el acceso a su billetera y activos.

Al capturar estas frases, el atacante puede obtener control total sobre las billeteras de las víctimas, lo que les permite robar fondos o comprometer otras cuentas conectadas.

La presencia de tres entradas indica que tres víctimas ya cayeron en el ataque de phishing e ingresaron su información confidencial en la página fraudulenta.

P6 ¿Escribe la frase inicial del incidente de phishing más reciente?

La frase semilla más reciente capturada por el kit de phishing, como se refleja en la última entrada del log.txt fișierul, este:

father also recycle embody balance concert mechanic believe owner pair muffin hockey

{width=“6.267716535433071in”

height=“0.7222222222222222in”}

{width=“6.267716535433071in”

height=“0.7222222222222222in”}

Esta entrada, al ser la última incorporación al archivo de registro, representa la víctima más reciente en ser víctima del ataque de phishing.

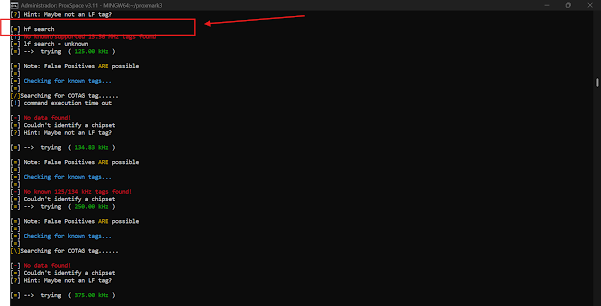

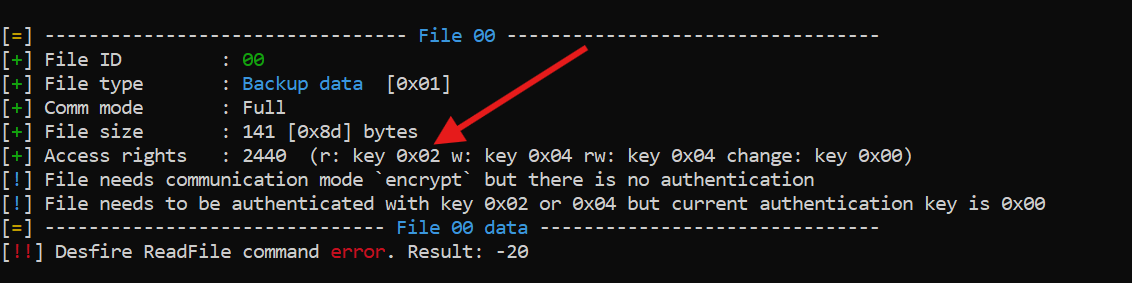

P7 ¿Qué medio se había utilizado para el dumping de credenciales?

El kit de phishing emplea múltiples medios para el dumping de credenciales para garantizar redundancia y flexibilidad en la recopilación de datos.

El primer método implica guardar las credenciales robadas, como frases semilla, localmente en un archivo llamado log.txt. Este archivo sirve como repositorio de toda la información recopilada, lo que permite al atacante recuperar y analizar los datos más tarde.

El mecanismo de almacenamiento local garantiza que incluso si falla la exfiltración remota, el atacante aún pueda acceder a las credenciales capturadas directamente desde el servidor comprometido.

El segundo método aprovecha a Telegram bot para exfiltración de datos en tiempo real.

El script contiene una funcionalidad para enviar los datos robados, incluida información de la billetera y frases iniciales, a un Telegram bot que utiliza un token API y un ID de chat.

Este mecanismo permite al atacante recibir los datos de forma instantánea y segura, evitando los sistemas tradicionales de monitorización y detección.

El uso de Telegram, una plataforma de mensajería ampliamente utilizada, destaca la adaptabilidad de los atacantes al utilizar servicios legítimos con fines maliciosos.

{width=“6.267716535433071in”

height=“1.6388888888888888in”}

{width=“6.267716535433071in”

height=“1.6388888888888888in”}

Estos dos medios ---registro local y Telegram---proporcionar un sistema sólido para el dumping de credenciales, garantizando que el atacante pueda recopilar información confidencial de manera efectiva y confiable.

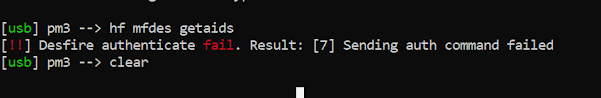

Q8 ¿Cuál es el token del canal?

En el código del kit de phishing, el token del canal bot de Telegram es

5457463144:AAG8t4k7e2ew3tTi0IBShcWbSia0Irvxm10.

{width=“6.267716535433071in”

height=“1.6388888888888888in”}

{width=“6.267716535433071in”

height=“1.6388888888888888in”}

Un token de Telegram es un identificador único generado al crear un bot a través de la API de Telegram Bot.

Este token actúa como una credencial segura que permite al bot autenticarse con servidores de Telegram y comunicarse con canales o usuarios designados.

En el contexto de este kit de phishing, el token permite al bot del atacante enviar credenciales robadas, como frases iniciales, directamente a un chat o canal de Telegram preconfigurado.

El token es crucial para el funcionamiento del mecanismo de exfiltración del script de phishing.

Al incrustar el token en el script, el atacante garantiza que todos los datos robados se transmitan de forma segura a su canal de Telegram, donde se puede acceder a ellos en tiempo real

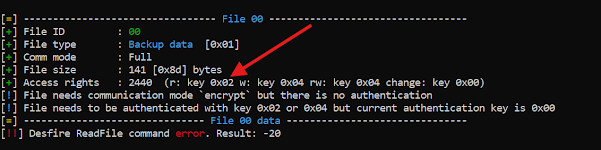

P9 ¿Cuál es el ID de chat del canal del phisher?

El ID de chat del canal de Telegram del estafador, tal como se encuentra en el script de phishing, es 5442785564.

{width=“6.267716535433071in”

height=“1.3472222222222223in”}

{width=“6.267716535433071in”

height=“1.3472222222222223in”}

Un ID de chat es un identificador único asignado a cada chat o grupo en Telegram.

Permite que la API de Telegram Bot se dirija a canales, grupos o usuarios específicos para enviar mensajes.

En el contexto de este kit de phishing, el ID de chat se utiliza para dirigir las credenciales robadas, como frases iniciales y otra información confidencial, al canal de Telegram del atacante.

Este ID funciona junto con el token del bot para autenticar y especificar el destinatario de los datos exfiltrados.

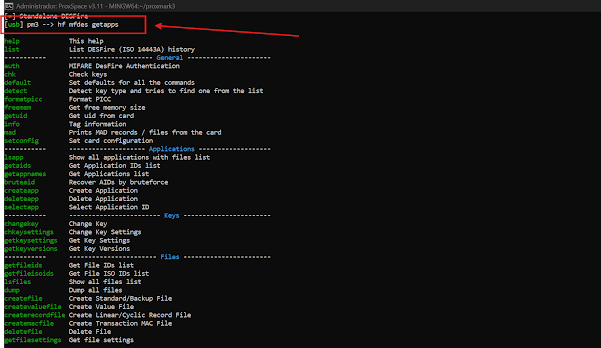

P10 ¿Cuáles son los aliados del desarrollador del kit phish?

El alias del desarrollador del kit de phishing, como se indica en el script, es j1j1b1s@m3r0.

{width=“6.267716535433071in”

height=“4.5in”}

{width=“6.267716535433071in”

height=“4.5in”}

Este parece ser un apodo o nombre de usuario asociado con el desarrollador o alguien acreditado dentro del kit de phishing.

Los ciberdelincuentes suelen utilizar estos alias para permanecer anónimos mientras operan en foros clandestinos o comunidades de la web oscura.

Al incluir este alias en el código, el desarrollador puede reconocer a sus colaboradores, asociados o buscar el reconocimiento de otros miembros de la comunidad.

Este tipo de información puede ser útil para los esfuerzos de inteligencia sobre amenazas, ya que puede ayudar a identificar campañas relacionadas, vincular actividades con actores de amenazas específicos o rastrear al individuo a través de diferentes plataformas o ataques.