Lespion Lab - CyberDefenders

{width=“6.267716535433071in”

height=“1.8333333333333333in”}

{width=“6.267716535433071in”

height=“1.8333333333333333in”}

Introducción

En este laboratorio, asumimos el papel de un analista del Centro de Operaciones de Seguridad (SOC) encargado de investigar un compromiso de red que resultó en una interrupción significativa.

Los hallazgos iniciales de los socorristas del incidente indican que el ataque se originó a partir de una única cuenta de usuario, lo que sugiere la posibilidad de un insider threat.

El objetivo principal es rastrear las acciones del atacante, identificar la cuenta comprometida y descubrir los métodos utilizados para ejecutar y exfiltrar datos.

Este tutorial proporciona una investigación paso a paso sobre la huella digital y las actividades maliciosas de la persona con información privilegiada, aprovechando OSINT técnicas y análisis de artefactos encontrados en los repositorios de GitHub del atacante.

La investigación comienza explorando la presencia en línea del sospechoso para identificar información crítica, incluidas claves API expuestas, credenciales de texto sin formato y repositorios de software.

Al analizar estos repositorios, identificamos herramientas potenciales utilizadas en el ataque, como el software de minería de criptomonedas, y destacamos prácticas de codificación inseguras que facilitaron el acceso no autorizado.

Herramientas como Sherlock, un OSINT utilidad, ayuda a correlacionar perfiles en línea y descubrir cuentas adicionales, incluidas aquellas en plataformas sociales y sitios web de juegos, que pueden proporcionar más información sobre las actividades internas.

A lo largo de este tutorial, empleamos una combinación de open-source intelligence recopilación, análisis de código e inspección de metadatos para desentrañar los métodos internos.

Los hallazgos clave incluyen el descubrimiento de claves API codificadas, contraseñas de texto simple codificadas y evidencia de software de minería de criptomonedas configurado para la explotación no autorizada de recursos.

Estos hallazgos enfatizan la importancia de monitorear los repositorios públicos para detectar la exposición a datos confidenciales y mantener estrictas medidas de control de acceso para mitigar las amenazas internas.

Al final de este tutorial, adquirirá experiencia práctica en la actuación digital investigations, identificar credenciales expuestas, analizar repositorios sospechosos y correlacionar cuentas en línea para crear un perfil completo de un atacante.

Este laboratorio refuerza la importancia de la detección proactiva de amenazas, las prácticas de codificación seguras y OSINT metodologías de defensa contra amenazas tanto internas como externas.

Análisis

Archivo Q1 → Github.txt: ¿Cuál es la clave API que el insider agregó a sus repositorios de GitHub?

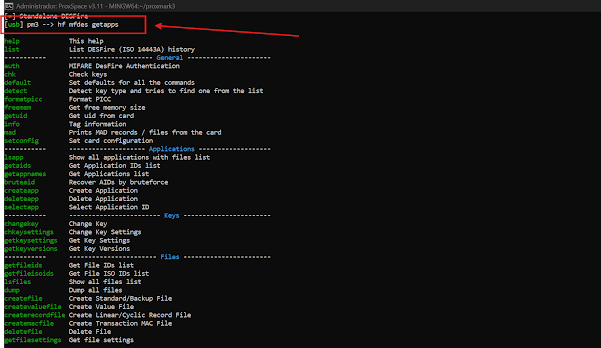

Para investigar la actividad interna, comenzamos analizando el repositorio de GitHub del usuario.

El perfil de GitHub en cuestión pertenece al usuario EMarseille99, a quien se describe como programador backend de una empresa de consultoría de software.

El perfil aloja varios repositorios, incluido uno llamado Project-Build---Custom-Login-Page.

Este repositorio se destaca como un proyecto de trabajo escrito en JavaScript y es de acceso público, lo que genera inquietud sobre la posible exposición de información confidencial.

Los repositorios públicos a menudo plantean un riesgo de seguridad, especialmente cuando se incluyen en el código credenciales o datos confidenciales mal protegidos.

{width=“6.267716535433071in”

height=“3.0in”}

{width=“6.267716535433071in”

height=“3.0in”}

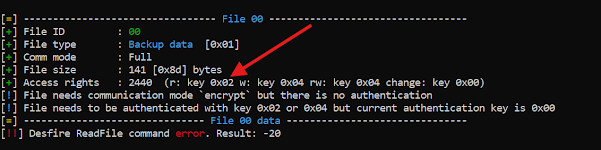

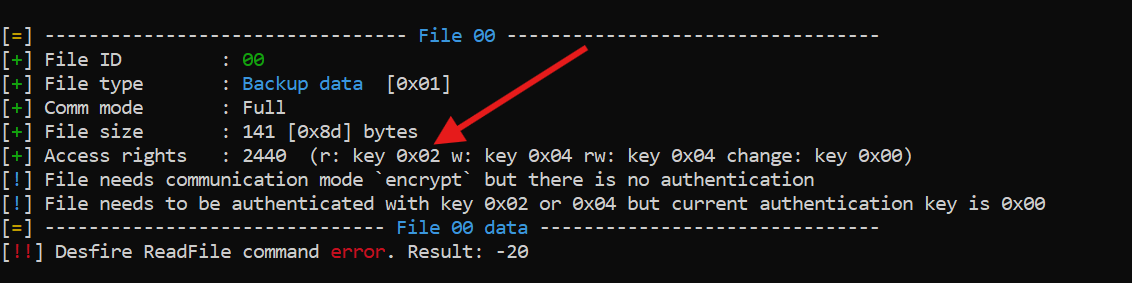

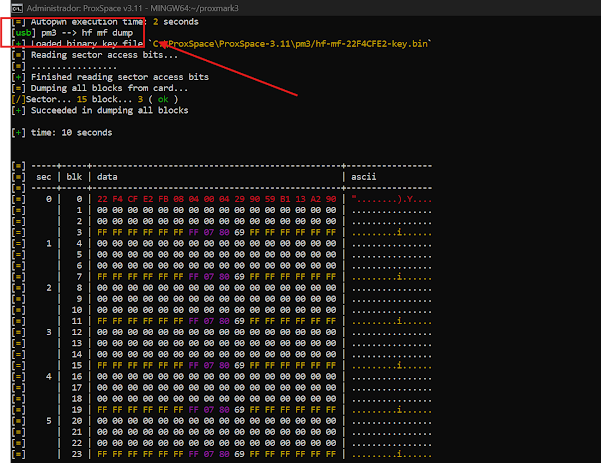

Centrándonos en el repositorio en cuestión, examinamos su historial de confirmaciones, que proporciona un registro cronológico de los cambios de código.

Dentro de una de las confirmaciones, se realizó una actualización a un archivo llamado Login Page.js. Esta actualización incluye la adición de una variable llamada API Key, se le asignó el valor aJFRaLHjMXvYZgLPwiJkroYLGRkNBW.

{width=“6.267716535433071in”

height=“3.013888888888889in”}

{width=“6.267716535433071in”

height=“3.013888888888889in”}

La presencia de esta clave genera una señal de alerta, ya que parece ser una credencial de autenticación incrustada directamente en el código.

Codificar claves API en el código fuente es una vulnerabilidad de seguridad crítica, ya que expone datos confidenciales a cualquier persona con acceso al repositorio.

Estas claves pueden explotarse para obtener acceso no autorizado a servicios conectados, bases de datos o sistemas externos.

Archivo Q2 → Github.txt: ¿Cuál es la contraseña de texto sin formato que el informante agregó a sus repositorios de GitHub?

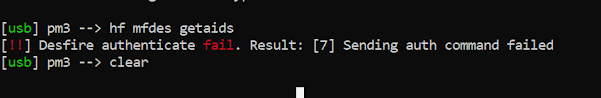

El examen del repositorio GitHub del insider revela información confidencial adicional incrustada en el código.

En el repositorio, específicamente dentro del historial de confirmaciones, hay una actualización del Login Page.js archivo, que parece contener código HTML y JSP.

Este archivo parece ser responsable de manejar la funcionalidad de inicio de sesión del usuario, incluida la validación de nombres de usuario y contraseñas.

Estos archivos suelen ser objeto de ataques durante las investigaciones, ya que pueden exponer datos críticos relacionados con los procesos de autenticación.

Al revisar los cambios de código, es evidente que se ha codificado un par de nombre de usuario y contraseña directamente en el formulario de inicio de sesión.

El nombre de usuario se especifica como EMarseille99, alineándose con el perfil de GitHub del propietario del repositorio, lo que respalda aún más la hipótesis de participación interna.

Más preocupante es el descubrimiento del campo de contraseña, donde el valor se proporciona en lo que parece ser codificación Base64.

La contraseña codificada es UGljYXNzb0JhZ3VldHRlOTk=.

{width=“6.267716535433071in”

height=“3.013888888888889in”}

{width=“6.267716535433071in”

height=“3.013888888888889in”}

Base64 La codificación no es una forma de cifrado sino más bien un método para codificar datos binarios como texto.

Se utiliza con frecuencia para ofuscar información confidencial, aunque es fácilmente reversible.

Decodificando esto Base64 La cadena revela la contraseña de texto sin formato PicassoBaguette99.

Esta contraseña de texto simple demuestra una falta de higiene de seguridad, ya que las credenciales confidenciales están codificadas y mal protegidas.

Almacenar contraseñas de esta manera plantea importantes riesgos de seguridad, ya que los atacantes pueden decodificar y explotar rápidamente dichos datos.

Dado el contexto, esta contraseña podría haberse utilizado para la autenticación en sistemas internos o servicios externos, lo que requeriría pasos de remediación inmediatos.

La investigación debe priorizar el análisis de si esta contraseña se ha reutilizado en múltiples sistemas o cuentas, ya que los expertos a menudo replican las credenciales para mayor comodidad.

Además, se deben examinar los registros y registros de acceso vinculados a esta credencial para determinar si se realizaron acciones no autorizadas.

Los pasos de mitigación deben incluir revocar el acceso, forzar el restablecimiento de contraseñas y aplicar prácticas de codificación seguras para evitar exposiciones similares en el futuro.

Archivo Q3 → Github.txt: ¿Qué herramienta de minería de criptomonedas utilizó la persona con información privilegiada?

Cryptocurrency mininges el proceso de validar y agregar transacciones a una red blockchain a través de algoritmos computacionales complejos.

Este proceso implica resolver acertijos criptográficos que, cuando se completan con éxito, recompensan al minero con tokens de criptomonedas.

La minería a menudo requiere importantes recursos computacionales y los atacantes a veces explotan sistemas comprometidos para implementar software de minería, secuestrando efectivamente recursos sin autorización.

Esta práctica maliciosa se conoce como criptojacking y puede provocar una degradación del rendimiento, un mayor consumo de energía y pérdidas financieras para la víctima.

En la investigación, el repositorio de GitHub de la fuente enumera una bifurcación de XMRig como uno de los proyectos disponibles.

{width=“6.267716535433071in”

height=“4.847222222222222in”}

{width=“6.267716535433071in”

height=“4.847222222222222in”}

{width=“6.267716535433071in”

height=“3.0833333333333335in”}

{width=“6.267716535433071in”

height=“3.0833333333333335in”}

XMRiges un software de minería de criptomonedas de código abierto utilizado principalmente para minar Monero (XMR), una moneda digital centrada en la privacidad.

{width=“6.267716535433071in”

height=“1.2361111111111112in”}

{width=“6.267716535433071in”

height=“1.2361111111111112in”}

Admite algoritmos de minería RandomX, CryptoNight, AstroBWT y Argon2, que están optimizados para el rendimiento de la CPU y la GPU.

XMRig se utiliza ampliamente debido a su eficiencia y configurabilidad, pero también ha ganado notoriedad por estar integrado en malware y scripts utilizados para actividades ilegales de criptojacking.

Los atacantes a menudo implementan XMRig en máquinas comprometidas para minar Monero de forma encubierta, explotando sus funciones de transacción anónima para ocultar sus huellas.

Esta herramienta se describe explícitamente como compatible con algoritmos de minería de CPU y GPU, lo que indica su uso para fines de minería de criptomonedas.

La presencia de XMRig en el repositorio se sugiere que el informante puede haber aprovechado esta herramienta para fines legítimos o como parte de actividades maliciosas, como el criptojacking no autorizado dentro de la red comprometida.

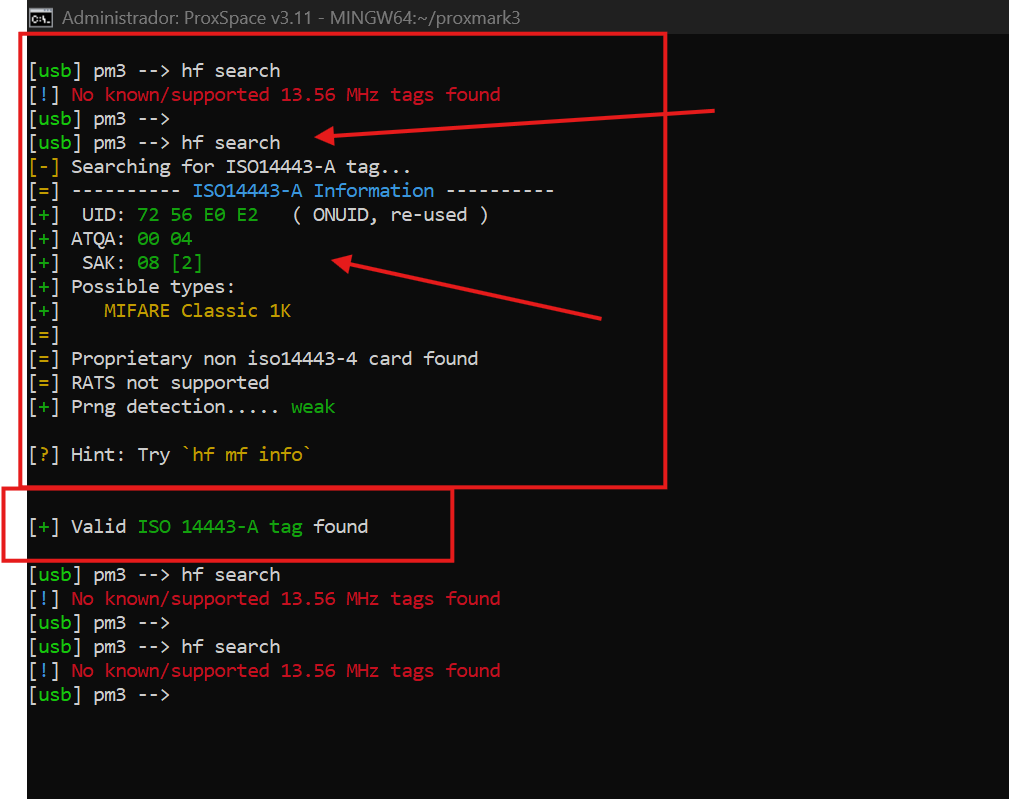

P4 ¿En qué sitio web de juegos tenía una cuenta la persona con información privilegiada?

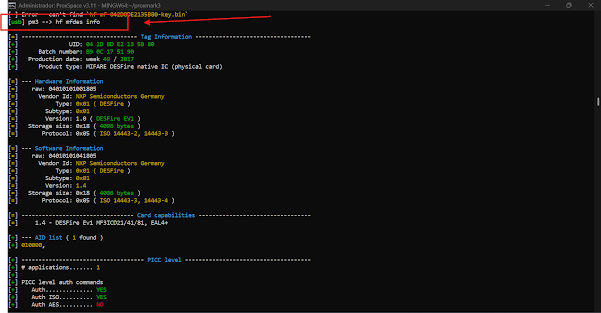

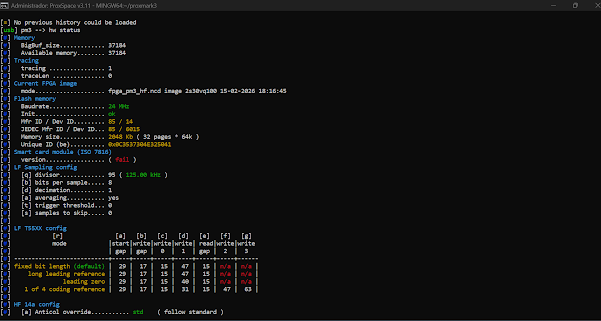

Para determinar si la persona con información privilegiada mantenía una cuenta en algún sitio web de juegos, comenzamos aprovechando OSINT.

{width=“6.267716535433071in”

height=“2.1805555555555554in”}

{width=“6.267716535433071in”

height=“2.1805555555555554in”}

OSINT implica recopilar información disponible públicamente de diversas fuentes en línea para descubrir datos sobre individuos, organizaciones o actividades.

Es un método vital en las investigaciones de ciberseguridad para mapear huellas digitales, perfilar sospechosos y descubrir vínculos potenciales entre identidades en línea.

{width=“6.267716535433071in”

height=“2.8472222222222223in”}

{width=“6.267716535433071in”

height=“2.8472222222222223in”}

En este caso, utilizamos Sherlock, un especializado OSINT herramienta diseñada para buscar nombres de usuario en numerosas plataformas y servicios.

Sherlock simplifica el proceso de identificación de cuentas de usuario consultando varios sitios web para verificar la existencia de un nombre de usuario específico.

La herramienta automatiza este proceso y devuelve una lista de perfiles que coinciden con la consulta de búsqueda, junto con enlaces directos a estos perfiles.

Esta capacidad es particularmente útil cuando se investiga a sospechosos, ya que proporciona acceso rápido a su presencia en línea en redes sociales, plataformas de juegos y foros de desarrolladores.

Para esta investigación, Sherlock se ejecutó con el nombre de usuario EMarseille99 como parámetro de entrada.

La herramienta escaneó varias plataformas y devolvió una lista de cuentas asociadas con este nombre de usuario. Entre los resultados se encontraba un perfil sobre Steam Community, una plataforma de juegos ampliamente utilizada.

La herramienta proporcionó un enlace directo al perfil

[https://steamcommunity.com/id/EMarseille99/]{.underline}

{width=“6.267716535433071in”

height=“1.0972222222222223in”}

{width=“6.267716535433071in”

height=“1.0972222222222223in”}

{width=“6.267716535433071in”

height=“2.8472222222222223in”}

{width=“6.267716535433071in”

height=“2.8472222222222223in”}

{width=“6.267716535433071in”

height=“3.013888888888889in”}

{width=“6.267716535433071in”

height=“3.013888888888889in”}

El descubrimiento de este perfil de Steam indica que alguien interno utilizó activamente esta plataforma de juegos.

Los investigadores deben examinar el perfil en busca de detalles adicionales, como listas de amigos, grupos unidos y actividad reciente, para descubrir posibles conexiones o comunicaciones relacionadas con el incidente.

Monitorear las interacciones por este motivo también podría proporcionar información sobre la red de personas con información privilegiada o cualquier discusión relacionada con el compromiso.

Además, los investigadores pueden utilizar este perfil como punto de pivote para rastrear la presencia de personas con información privilegiada en otras plataformas o servicios vinculados a comunidades de juegos.

P5 ¿Cuál es el enlace al perfil interno de Instagram?

Esta información se puede recuperar desde el Sherlock resultado de la pregunta anterior. La URL de Instagram es: https://www.instagram.com/EMarseille99/.

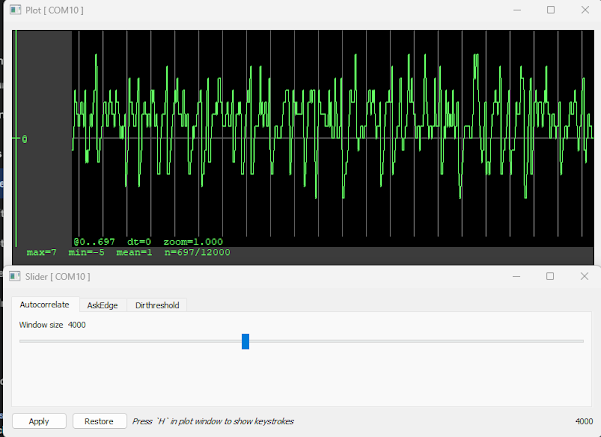

P6 ¿A dónde fue la persona con información privilegiada durante las vacaciones? (Solo país)

Podemos ver en la página de Instagram del objetivo que visitó recientemente Singapore.

{width=“6.267716535433071in”

height=“4.097222222222222in”}

{width=“6.267716535433071in”

height=“4.097222222222222in”}

P7 ¿Dónde vive la familia privilegiada? (Solo ciudad)

Hay 2 fotos subidas de Dubai en el perfil del objetivo, lo que indica que podrían estar viviendo allí.

Archivo Q8 → office.jpg: Se le ha proporcionado una fotografía del edificio en el que la empresa tiene una oficina. ¿En qué ciudad está ubicada la empresa?

{width=“6.267716535433071in”

height=“4.236111111111111in”}

{width=“6.267716535433071in”

height=“4.236111111111111in”}

Podemos realizar un simple Google Image Search usando el office.jpg archivo.

La oficina está en la ciudad de Birmingham.

{width=“6.267716535433071in”

height=“2.7222222222222223in”}

{width=“6.267716535433071in”

height=“2.7222222222222223in”}

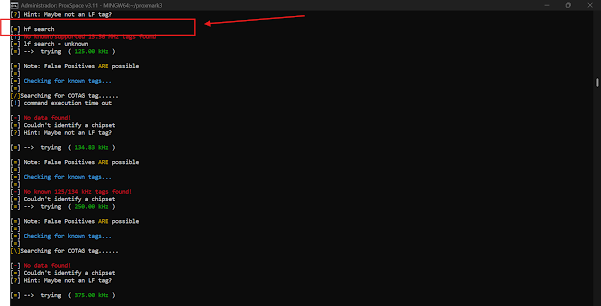

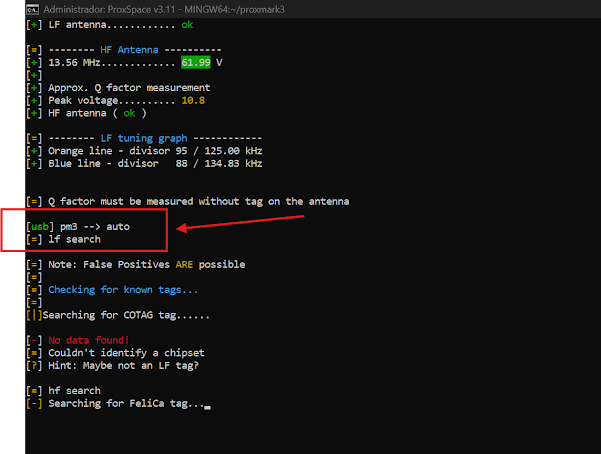

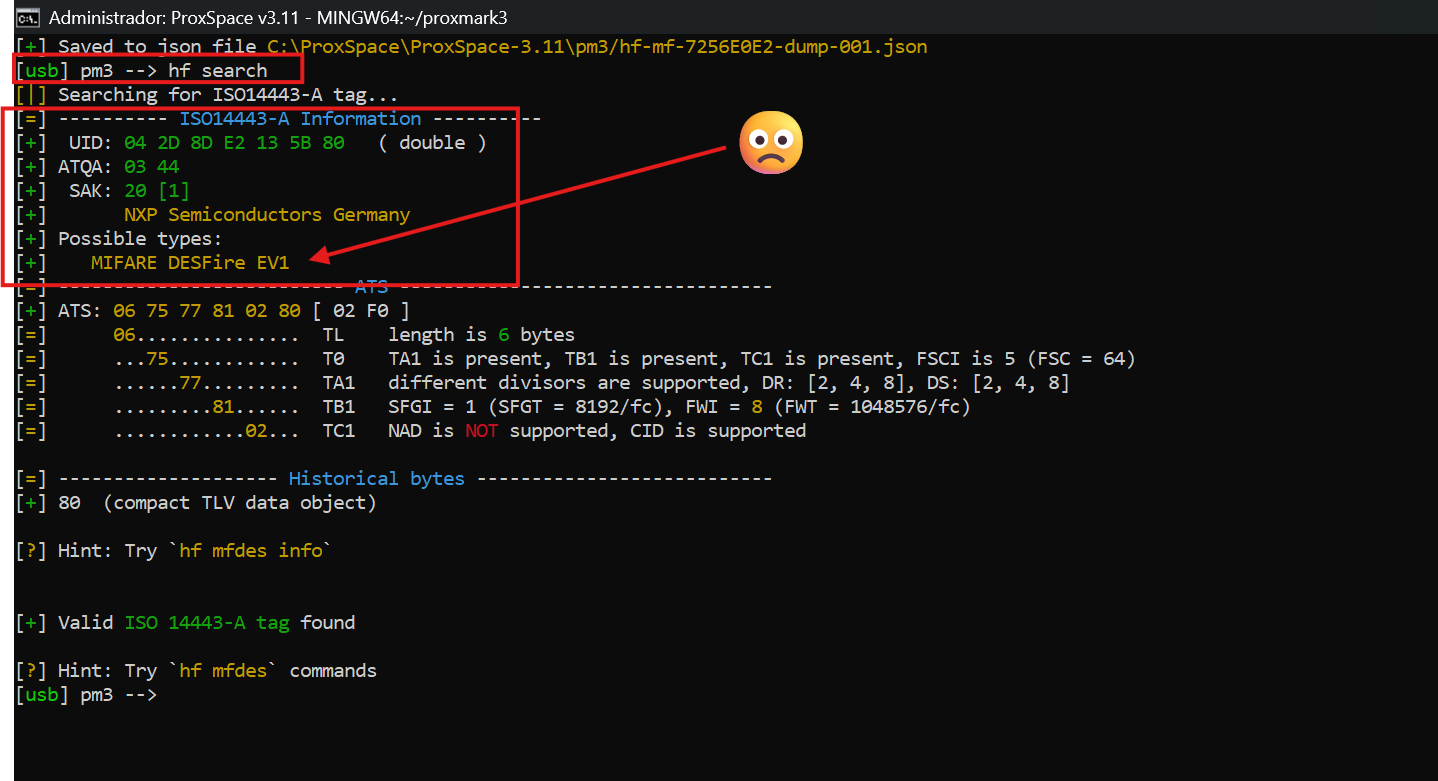

Archivo Q9 → Webcam.png: Con la información que usted ha proporcionado, nuestra unidad de vigilancia terrestre ahora está pasando por alto la dirección sospechosa de la persona de interés. Los vieron salir de su apartamento y los siguieron hasta el aeropuerto. Su avión despegó y aterrizó en otro país. Nuestro equipo de inteligencia detectó el objetivo con esta cámara IP. ¿En qué estado se encuentra esta cámara?

Seguiremos el mismo enfoque que en la pregunta 8.

{width=“6.267716535433071in”

height=“2.611111111111111in”}

{width=“6.267716535433071in”

height=“2.611111111111111in”}

{width=“6.267716535433071in”

height=“3.1666666666666665in”}

{width=“6.267716535433071in”

height=“3.1666666666666665in”}