Tutorial oficial de Oski Lab

Introducción

Este laboratorio se centra en el análisis detallado de una campaña maliciosa que involucra un archivo asociado con el Stealc familia de malware.

El escenario comienza con un correo electrónico sospechoso que contiene un archivo adjunto aparentemente urgente, que luego activa una alerta de seguridad debido a una descarga potencialmente maliciosa.

Examinando los artefactos proporcionados y aprovechando herramientas como VirusTotal y Any.Run, la investigación descubre el comportamiento, las tácticas y las técnicas empleadas por el malware.

A través del análisis, profundizamos en varios aspectos del malware, incluida su identificación familiar, tiempo de creación, comunicación con un servidor de comando y control (C2), actividades iniciales posteriores a la infección, ajustes de configuración y técnicas de evasión.

Se revelan ideas clave, como su uso de la RC4 clave de cifrado, su enfoque en el robo de credenciales de los almacenes de contraseñas del navegador y su comportamiento de autoeliminación para evitar la detección.

Cada descubrimiento se alinea con lo específico MITRE ATT&CK técnicas, proporcionando una imagen clara de los métodos y el flujo operativo del adversario.

Este laboratorio ofrece una excelente oportunidad para mejorar la comprensión del análisis de malware en el mundo real, desde la identificación de su comportamiento hasta la mitigación de su impacto.

Al analizar las acciones del malware paso a paso, los participantes adquirirán habilidades valiosas para aprovechar la inteligencia sobre amenazas, analizar configuraciones de malware y aplicar estrategias defensivas para combatir amenazas similares de manera efectiva.

Análisis

Q1 Determinar el tiempo de creación del malware puede proporcionar información sobre su origen. ¿Cuándo fue el momento de crear el malware?

Comprender el tiempo de creación de malware es un aspecto crucial del análisis de malware.

Proporciona información sobre los orígenes del malware y su ciclo de vida, como cuándo se compiló o introdujo por primera vez en la naturaleza.

Esta información puede revelar si el malware es un desarrollo reciente, una vieja amenaza que resurgió o posiblemente está vinculado a campañas o actores de amenazas específicos.

Además, comparar el tiempo de creación con su primera detección puede ofrecer información sobre cuánto tiempo el malware evadió la detección, destacando las lagunas en las medidas defensivas.

{width=“6.267716535433071in”

height=“3.0in”}

{width=“6.267716535433071in”

height=“3.0in”}

En este caso, el tiempo de creación del malware se indica como September 28, 2022, at 17:40:46 UTC.

Esta marca de tiempo refleja el momento en que se compiló el archivo malicioso.

Este detalle, combinado con la cronología posterior de su detección y envío, ayuda a los equipos de seguridad a establecer una narrativa cronológica de la actividad del malware y planificar contramedidas apropiadas contra amenazas similares.

Q2 Identificar el servidor de comando y control (C2C) con el que se comunica el malware puede ayudar a rastrear al atacante. ¿Con qué servidor C2C se comunica el malware en el archivo PPT?

Los servidores de comando y control (C2C) son componentes críticos de muchas operaciones de malware y actúan como el centro central donde un atacante puede controlar de forma remota los sistemas infectados.

Una vez que un sistema se ve comprometido, el malware establece una conexión con el servidor C2C para recibir instrucciones, como comandos de exfiltración de datos, cargas útiles adicionales o actividades maliciosas adicionales.

Comprender e identificar el servidor C2C involucrado en una campaña de malware es vital para rastrear al atacante, interrumpir los canales de comunicación y mitigar daños mayores.

{width=“6.267716535433071in”

height=“3.0in”}

{width=“6.267716535433071in”

height=“3.0in”}

En el análisis de este malware, el servidor C2C identificado está asociado con la dirección IP 171.22.28.221.

Esta IP aparece en múltiples patrones de memoria y está vinculada a URL a las que el malware intenta conectarse, como rutas que terminan en .php y .exe.

Esta información es esencial para la respuesta a incidentes, ya que bloquear o monitorear el tráfico a esta dirección IP puede ayudar a prevenir una mayor explotación y brindar información sobre la infraestructura del actor de la amenaza.

Q3 Identificar las acciones iniciales del malware después de la infección puede proporcionar información sobre sus objetivos principales. ¿Cuál es la primera biblioteca que solicita el malware después de la infección?

Comprender las acciones iniciales del malware después de la infección es esencial para descubrir sus objetivos y comportamiento.

Estas acciones a menudo incluyen cargar bibliotecas o contactar servidores externos para establecer comunicación, ejecutar su carga útil o recopilar información del sistema.

Monitorear estos primeros pasos proporciona información valiosa sobre la intención operativa del malware y las herramientas que aprovecha.

{width=“6.267716535433071in”

height=“3.0in”}

{width=“6.267716535433071in”

height=“3.0in”}

En este caso, la primera biblioteca que el malware solicita después de la infección es sqlite3.dll .

Esta biblioteca se asocia comúnmente con tareas de gestión de bases de datos, lo que sugiere que el malware puede estar preparándose para acceder o manipular datos estructurados, potencialmente para recopilar credenciales u otra información confidencial almacenada en bases de datos.

La solicitud de esta biblioteca resalta las capacidades del malware y proporciona un punto de partida para analizar sus patrones de interacción de datos.

Q4 Examinando lo proporcionado Any.ejecutar informe, ¿Qué clave RC4 utiliza el malware para descifrar su cadena codificada en base64?

RC4 (Rivest Cipher 4) es un cifrado de flujo simétrico que cifra datos byte por byte, comúnmente utilizado en varios protocolos de cifrado.

Genera un flujo pseudo aleatorio de bits, conocido como flujo de claves, que luego se combina con el texto simple para producir texto cifrado.

En el contexto del malware, RC4 A menudo se utiliza para cifrar o descifrar datos como cadenas, archivos de configuración o cargas útiles para evadir la detección u oscurecer la funcionalidad.

Malware configuration se refiere a las configuraciones o parámetros predefinidos integrados en el código del malware.

Estas configuraciones a menudo incluyen detalles críticos como claves de cifrado, direcciones de servidor de comando y control (C2), rutas de archivos o comandos de ejecución.

Al extraer y analizar estas configuraciones, los analistas pueden comprender el comportamiento previsto del malware, los métodos de comunicación y los parámetros operativos.

{width=“6.267716535433071in”

height=“3.0in”}

{width=“6.267716535433071in”

height=“3.0in”}

En este caso, el malware utiliza la clave RC4 5329514621441247975720749009 .

Esta clave se emplea para descifrar cadenas codificadas en base64 que el malware utiliza para ejecutar su funcionalidad, como establecer comunicación con su servidor C2 o cargar recursos adicionales.

Identificar esta clave es crucial para comprender el proceso de descifrado, lo que ayuda a descubrir el alcance completo del comportamiento del malware.

Q5 Examinando las técnicas MITRE ATT&CK mostradas en el Informe de sandbox de Any.run, identifique la técnica MITRE principal (no las sub técnicas) que utiliza el malware para robar la contraseña del usuario.

El MITRE ATT&CK framework es una base de conocimientos reconocida mundialmente que detalla tácticas y técnicas adversarias basadas en observaciones del mundo real.

Proporciona una visión integral de cómo operan los adversarios, desde el acceso inicial hasta la exfiltración y el impacto, ayudando a los profesionales de la seguridad a comprender, detectar y responder a las amenazas de manera más efectiva.

A cada técnica se le asigna un identificador único e incluye descripciones detalladas, fuentes de datos y posibles estrategias de mitigación.

{width=“6.267716535433071in”

height=“3.0in”}

{width=“6.267716535433071in”

height=“3.0in”}

En este caso, el malware emplea la técnica T1555, conocidas como “Credenciales de las tiendas de contraseñas”

Esta técnica implica que los adversarios apunten a ubicaciones comunes de almacenamiento de contraseñas, como navegadores web, para robar credenciales.

Al extraer credenciales almacenadas en navegadores o herramientas de administración de contraseñas, los atacantes obtienen acceso a cuentas y sistemas de usuario confidenciales.

Comprender esta técnica proporciona información valiosa sobre los objetivos del malware y ayuda a guiar las acciones defensivas para salvaguardar el almacenamiento de credenciales.

Q6 Examinando los procesos secundarios que se muestran en el Informe de sandbox de Any.run, ¿a qué directorio apunta el malware para la eliminación de todos los archivos DLL?

El malware a menudo incorpora la eliminación de archivos como parte de su comportamiento para cubrir sus huellas y minimizar las posibilidades de detección.

Al eliminar archivos que puedan revelar su presencia, como archivos de ejecución temporal, cargas útiles o datos de configuración, el malware intenta evadir el análisis forense y reducir la evidencia dejada para los respondedores de incidentes.

Este comportamiento es fundamental para los adversarios que buscan mantener la persistencia o evitar activar alertas de seguridad.

{width=“6.267716535433071in”

height=“3.013888888888889in”}

{width=“6.267716535433071in”

height=“3.013888888888889in”}

En este caso, el malware apunta a dos rutas específicas para su eliminación: C:\Users\admin\AppData\Local\Temp\VPN.exe y C:\ProgramData\.

Estas eliminaciones se ejecutan utilizando a cmd.exe comando para eliminar el archivo ejecutable principal y cualquier biblioteca de enlaces dinámicos asociada (*.dll) que pueda haberse cargado durante la ejecución.

Esta acción garantiza que se minimicen los rastros de ejecución del malware, lo que hace que las investigaciones posteriores al incidente sean más desafiantes.

Comprender este comportamiento permite a los analistas centrarse en recuperar y analizar estos caminos para recopilar cualquier evidencia forense residual.

P7 Comprender el comportamiento del malware después de la exfiltración de datos puede brindar información sobre sus técnicas de evasión. Al analizar los procesos secundarios, después de exfiltrar con éxito los datos del usuario, ¿cuántos segundos tarda el malware en autoeliminarse?

Self-deletiones una táctica común utilizada por el malware para borrar su presencia en la máquina de la víctima después de completar sus tareas.

Este comportamiento ayuda al malware a evitar la detección y el análisis forense al eliminar archivos ejecutables y artefactos relacionados.

La autoeliminación a menudo implica comandos que programan la eliminación de los archivos del malware y pueden ejecutarse después de un retraso para garantizar que las operaciones maliciosas, como la exfiltración de datos o la entrega de carga útil, se completen por completo.

{width=“6.267716535433071in”

height=“3.0in”}

{width=“6.267716535433071in”

height=“3.0in”}

En este caso, el malware utiliza un comando para eliminarse 5 seg después de la ejecución.

Este retraso permite que el malware complete sus operaciones, como exfiltrar datos del usuario, antes de borrar sus rastros.

La ejecución de este comando garantiza que el malware minimice la probabilidad de detección y análisis, complicando los esfuerzos para investigar y mitigar su impacto.

Pestaña 2

Tutorial oficial de Oski Lab

{width=“6.267716535433071in”

height=“2.888888888888889in”}

{width=“6.267716535433071in”

height=“2.888888888888889in”}

Introducción

Este laboratorio se centra en el análisis detallado de una campaña maliciosa que involucra un archivo asociado con el Stealc familia de malware.

El escenario comienza con un correo electrónico sospechoso que contiene un archivo adjunto aparentemente urgente, que luego activa una alerta de seguridad debido a una descarga potencialmente maliciosa.

Examinando los artefactos proporcionados y aprovechando herramientas como VirusTotal y Any.Run, la investigación descubre el comportamiento, las tácticas y las técnicas empleadas por el malware.

A través del análisis, profundizamos en varios aspectos del malware, incluida su identificación familiar, tiempo de creación, comunicación con un servidor de comando y control (C2), actividades iniciales posteriores a la infección, ajustes de configuración y técnicas de evasión.

Se revelan ideas clave, como su uso de la RC4 clave de cifrado, su enfoque en el robo de credenciales de los almacenes de contraseñas del navegador y su comportamiento de autoeliminación para evitar la detección.

Cada descubrimiento se alinea con lo específico MITRE ATT&CK técnicas, proporcionando una imagen clara de los métodos y el flujo operativo del adversario.

Este laboratorio ofrece una excelente oportunidad para mejorar la comprensión del análisis de malware en el mundo real, desde la identificación de su comportamiento hasta la mitigación de su impacto.

Al analizar las acciones del malware paso a paso, los participantes adquirirán habilidades valiosas para aprovechar la inteligencia sobre amenazas, analizar configuraciones de malware y aplicar estrategias defensivas para combatir amenazas similares de manera efectiva.

Análisis

Q1 Determinar el tiempo de creación del malware puede proporcionar información sobre su origen. ¿Cuándo fue el momento de crear el malware?

Comprender el tiempo de creación de malware es un aspecto crucial del análisis de malware.

Proporciona información sobre los orígenes del malware y su ciclo de vida, como cuándo se compiló o introdujo por primera vez en la naturaleza.

Esta información puede revelar si el malware es un desarrollo reciente, una vieja amenaza que resurgió o posiblemente está vinculado a campañas o actores de amenazas específicos.

Además, comparar el tiempo de creación con su primera detección puede ofrecer información sobre cuánto tiempo el malware evadió la detección, destacando las lagunas en las medidas defensivas.

{width=“6.267716535433071in”

height=“3.0in”}

{width=“6.267716535433071in”

height=“3.0in”}

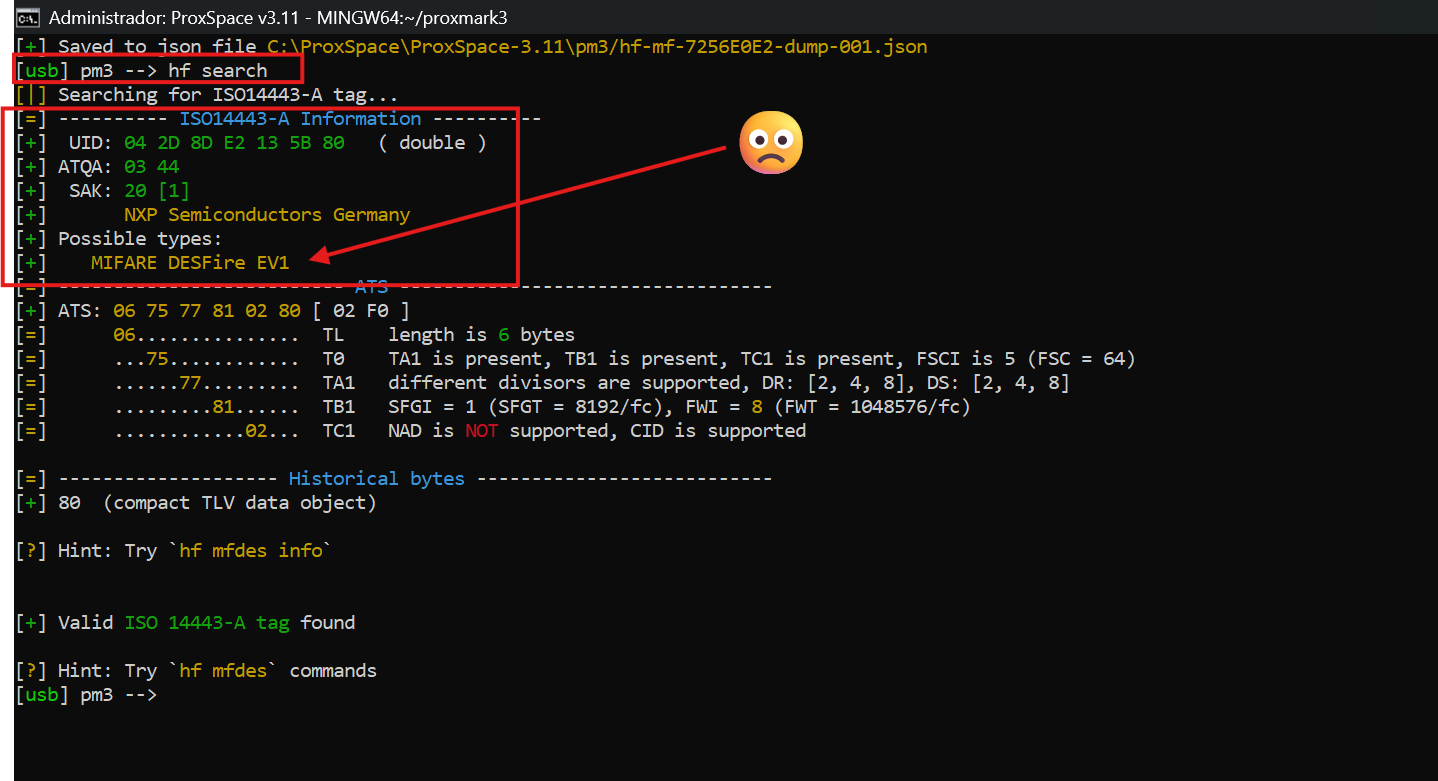

En este caso, el tiempo de creación del malware se indica como September 28, 2022, at 17:40:46 UTC.

Esta marca de tiempo refleja el momento en que se compiló el archivo malicioso.

Este detalle, combinado con la cronología posterior de su detección y envío, ayuda a los equipos de seguridad a establecer una narrativa cronológica de la actividad del malware y planificar contramedidas apropiadas contra amenazas similares.

Q2 Identificar el servidor de comando y control (C2C) con el que se comunica el malware puede ayudar a rastrear al atacante. ¿Con qué servidor C2C se comunica el malware en el archivo PPT?

Los servidores de comando y control (C2C) son componentes críticos de muchas operaciones de malware y actúan como el centro central donde un atacante puede controlar de forma remota los sistemas infectados.

Una vez que un sistema se ve comprometido, el malware establece una conexión con el servidor C2C para recibir instrucciones, como comandos de exfiltración de datos, cargas útiles adicionales o actividades maliciosas adicionales.

Comprender e identificar el servidor C2C involucrado en una campaña de malware es vital para rastrear al atacante, interrumpir los canales de comunicación y mitigar daños mayores.

{width=“6.267716535433071in”

height=“3.0in”}

{width=“6.267716535433071in”

height=“3.0in”}

En el análisis de este malware, el servidor C2C identificado está asociado con la dirección IP 171.22.28.221.

Esta IP aparece en múltiples patrones de memoria y está vinculada a URL a las que el malware intenta conectarse, como rutas que terminan en .php y .exe.

Esta información es esencial para la respuesta a incidentes, ya que bloquear o monitorear el tráfico a esta dirección IP puede ayudar a prevenir una mayor explotación y brindar información sobre la infraestructura del actor de la amenaza.

Q3 Identificar las acciones iniciales del malware después de la infección puede proporcionar información sobre sus objetivos principales. ¿Cuál es la primera biblioteca que solicita el malware después de la infección?

Comprender las acciones iniciales del malware después de la infección es esencial para descubrir sus objetivos y comportamiento.

Estas acciones a menudo incluyen cargar bibliotecas o contactar servidores externos para establecer comunicación, ejecutar su carga útil o recopilar información del sistema.

Monitorear estos primeros pasos proporciona información valiosa sobre la intención operativa del malware y las herramientas que aprovecha.

{width=“6.267716535433071in”

height=“3.0in”}

{width=“6.267716535433071in”

height=“3.0in”}

En este caso, la primera biblioteca que el malware solicita después de la infección es sqlite3.dll .

Esta biblioteca se asocia comúnmente con tareas de gestión de bases de datos, lo que sugiere que el malware puede estar preparándose para acceder o manipular datos estructurados, potencialmente para recopilar credenciales u otra información confidencial almacenada en bases de datos.

La solicitud de esta biblioteca resalta las capacidades del malware y proporciona un punto de partida para analizar sus patrones de interacción de datos.

Q4 Examinando lo proporcionado Any.ejecutar informe, ¿Qué clave RC4 utiliza el malware para descifrar su cadena codificada en base64?

RC4 (Rivest Cipher 4) es un cifrado de flujo simétrico que cifra datos byte por byte, comúnmente utilizado en varios protocolos de cifrado.

Genera un flujo pseudo aleatorio de bits, conocido como flujo de claves, que luego se combina con el texto simple para producir texto cifrado.

En el contexto del malware, RC4 A menudo se utiliza para cifrar o descifrar datos como cadenas, archivos de configuración o cargas útiles para evadir la detección u oscurecer la funcionalidad.

Malware configuration se refiere a las configuraciones o parámetros predefinidos integrados en el código del malware.

Estas configuraciones a menudo incluyen detalles críticos como claves de cifrado, direcciones de servidor de comando y control (C2), rutas de archivos o comandos de ejecución.

Al extraer y analizar estas configuraciones, los analistas pueden comprender el comportamiento previsto del malware, los métodos de comunicación y los parámetros operativos.

{width=“6.267716535433071in”

height=“3.0in”}

{width=“6.267716535433071in”

height=“3.0in”}

En este caso, el malware utiliza la clave RC4 5329514621441247975720749009 .

Esta clave se emplea para descifrar cadenas codificadas en base64 que el malware utiliza para ejecutar su funcionalidad, como establecer comunicación con su servidor C2 o cargar recursos adicionales.

Identificar esta clave es crucial para comprender el proceso de descifrado, lo que ayuda a descubrir el alcance completo del comportamiento del malware.

Q5 Examinando las técnicas MITRE ATT&CK mostradas en el Informe de sandbox de Any.run, identifique la técnica MITRE principal (no las sub técnicas) que utiliza el malware para robar la contraseña del usuario.

El MITRE ATT&CK framework es una base de conocimientos reconocida mundialmente que detalla tácticas y técnicas adversarias basadas en observaciones del mundo real.

Proporciona una visión integral de cómo operan los adversarios, desde el acceso inicial hasta la exfiltración y el impacto, ayudando a los profesionales de la seguridad a comprender, detectar y responder a las amenazas de manera más efectiva.

A cada técnica se le asigna un identificador único e incluye descripciones detalladas, fuentes de datos y posibles estrategias de mitigación.

{width=“6.267716535433071in”

height=“3.0in”}

{width=“6.267716535433071in”

height=“3.0in”}

En este caso, el malware emplea la técnica T1555, conocidas como “Credenciales de las tiendas de contraseñas”

Esta técnica implica que los adversarios apunten a ubicaciones comunes de almacenamiento de contraseñas, como navegadores web, para robar credenciales.

Al extraer credenciales almacenadas en navegadores o herramientas de administración de contraseñas, los atacantes obtienen acceso a cuentas y sistemas de usuario confidenciales.

Comprender esta técnica proporciona información valiosa sobre los objetivos del malware y ayuda a guiar las acciones defensivas para salvaguardar el almacenamiento de credenciales.

Q6 Examinando los procesos secundarios que se muestran en el Informe de sandbox de Any.run, ¿a qué directorio apunta el malware para la eliminación de todos los archivos DLL?

El malware a menudo incorpora la eliminación de archivos como parte de su comportamiento para cubrir sus huellas y minimizar las posibilidades de detección.

Al eliminar archivos que puedan revelar su presencia, como archivos de ejecución temporal, cargas útiles o datos de configuración, el malware intenta evadir el análisis forense y reducir la evidencia dejada para los respondedores de incidentes.

Este comportamiento es fundamental para los adversarios que buscan mantener la persistencia o evitar activar alertas de seguridad.

{width=“6.267716535433071in”

height=“3.013888888888889in”}

{width=“6.267716535433071in”

height=“3.013888888888889in”}

En este caso, el malware apunta a dos rutas específicas para su eliminación: C:\Users\admin\AppData\Local\Temp\VPN.exe y C:\ProgramData\.

Estas eliminaciones se ejecutan utilizando a cmd.exe comando para eliminar el archivo ejecutable principal y cualquier biblioteca de enlaces dinámicos asociada (*.dll) que pueda haberse cargado durante la ejecución.

Esta acción garantiza que se minimicen los rastros de ejecución del malware, lo que hace que las investigaciones posteriores al incidente sean más desafiantes.

Comprender este comportamiento permite a los analistas centrarse en recuperar y analizar estos caminos para recopilar cualquier evidencia forense residual.

P7 Comprender el comportamiento del malware después de la exfiltración de datos puede brindar información sobre sus técnicas de evasión. Al analizar los procesos secundarios, después de exfiltrar con éxito los datos del usuario, ¿cuántos segundos tarda el malware en autoeliminarse?

Self-deletiones una táctica común utilizada por el malware para borrar su presencia en la máquina de la víctima después de completar sus tareas.

Este comportamiento ayuda al malware a evitar la detección y el análisis forense al eliminar archivos ejecutables y artefactos relacionados.

La autoeliminación a menudo implica comandos que programan la eliminación de los archivos del malware y pueden ejecutarse después de un retraso para garantizar que las operaciones maliciosas, como la exfiltración de datos o la entrega de carga útil, se completen por completo.

{width=“6.267716535433071in”

height=“3.0in”}

{width=“6.267716535433071in”

height=“3.0in”}

En este caso, el malware utiliza un comando para eliminarse 5 seg después de la ejecución.

Este retraso permite que el malware complete sus operaciones, como exfiltrar datos del usuario, antes de borrar sus rastros.

La ejecución de este comando garantiza que el malware minimice la probabilidad de detección y análisis, complicando los esfuerzos para investigar y mitigar su impacto.