Yellow RAT Lab

{width=“6.267716535433071in”

height=“1.375in”}

{width=“6.267716535433071in”

height=“1.375in”}

Durante una verificación periódica de seguridad de TI en GlobalTech Industries, se detectó tráfico de red anormal desde múltiples estaciones de trabajo.

Tras una investigación inicial, se descubrió que las consultas de búsqueda de ciertos empleados estaban siendo redirigidas a sitios web desconocidos.

Este descubrimiento generó preocupación y motivó una investigación más exhaustiva.

Su tarea es investigar este incidente y recopilar la mayor cantidad de información posible.

Introducción

En este laboratorio, investigamos un incidente de ciberseguridad que ocurrió en GlobalTech Industries, donde el tráfico anormal de la red generó alarmas durante una verificación de seguridad de TI de rutina.

Los hallazgos iniciales apuntaron a actividades sospechosas, incluidas redirecciones de consultas de búsqueda e intentos de acceso no autorizado a datos, lo que provocó una investigación más profunda del incidente.

Como parte de la investigación, nos centramos en identificar la causa raíz, analizar artefactos maliciosos y comprender las técnicas empleadas por los atacantes.

El laboratorio está diseñado para simular un escenario de amenaza del mundo real que involucra potencial malware infections y data exfiltration.

Destaca la importancia de threat intelligence, análisis de archivos y análisis forense de redes para descubrir indicators of compromise (COI).

Herramientas como VirusTotal se aprovechan para analizar archivos y hashes sospechosos, lo que permite a los investigadores clasificar amenazas y evaluar sus comportamientos.

También exploraremos tácticas utilizadas por los adversarios, como command-and-control (C2) comunicación, entrega de carga útil y persistence mechanisms.

A través de este proceso, el laboratorio tiene como objetivo desarrollar habilidades prácticas para identificar, contener y mitigar amenazas de manera efectiva.

La investigación se desarrolla paso a paso, guiando a los analistas a través del examen de artefactos, la reconstrucción de líneas de tiempo y estrategias de búsqueda de amenazas para proteger el entorno afectado.

Análisis

P1 Comprender al adversario ayuda a defenderse de los ataques. ¿Cómo se llama la familia de malware que provoca tráfico de red anormal?

{width=“6.267716535433071in”

height=“3.0277777777777777in”}

{width=“6.267716535433071in”

height=“3.0277777777777777in”}

{width=“6.267716535433071in”

height=“3.6666666666666665in”}

{width=“6.267716535433071in”

height=“3.6666666666666665in”}

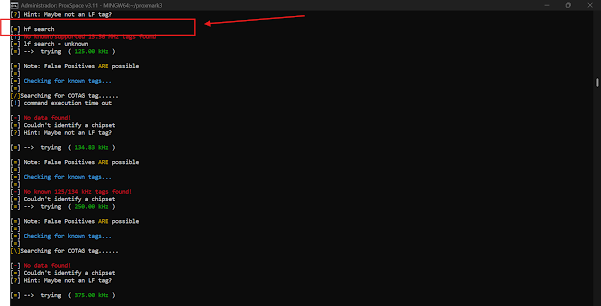

Para investigar el tráfico de red anormal observado en GlobalTech Industries, el primer paso es analizar cualquier malware potencial involucrado identificando sus características y comportamiento.

Durante la investigación se marcó una muestra asociada al incidente, lo que llevó a un análisis más detallado de sus propiedades.

La muestra examinada se identificó como un archivo DLL malicioso que exhibía un comportamiento consistente con un Remote Access Trojan (RAT).

Las RAT son particularmente peligrosas porque permiten a los atacantes controlar de forma remota sistemas infectados, ejecutar comandos, exfiltrar datos e implementar cargas útiles maliciosas adicionales.

Un análisis más profundo de esta muestra específica reveló su asociación con una familia de malware conocida como Yellow Cockatoo.

{width=“6.267716535433071in”

height=“3.0in”}

{width=“6.267716535433071in”

height=“3.0in”}

Este malware es un .RAT basado en NET diseñado para ejecutar comandos directamente en la memoria, evitando los mecanismos de detección basados en disco.

Sus funciones principales incluyen establecer conexiones con servidores de comando y control (C2), descargar cargas útiles secundarias y ejecutar comandos en un bucle para mantener la persistencia.

Es importante tener en cuenta que este RAT también recopila información del host, que puede incluir detalles sobre el sistema operativo, la configuración de la red y las credenciales potencialmente almacenadas, lo que indica su capacidad de reconocimiento y acceso a credenciales.

Para validar esta identificación se pueden aplicar técnicas de inteligencia de amenazas verificando indicadores como: SHA256 o MD5 hashes contra bases de datos de amenazas como VirusTotal.

Este proceso confirma si la muestra coincide con firmas de malware conocidas, lo que permite a los analistas evaluar su reputación y comando:: categorizarla con precisión.

En este caso, el comportamiento de la muestra, junto con su firma hash, coincidía con los patrones asociados con Yellow Cockatoo, confirmando su papel en el incidente.

Al reconocer la familia de malware y sus tácticas, los equipos de seguridad pueden implementar contramedidas específicas, como bloquear la comunicación con servidores C2, aislar los sistemas afectados e implementar reglas de detección de puntos finales para evitar mayores compromisos.

P2 Como parte de nuestra respuesta a incidentes, conocer los nombres de archivos comunes que utiliza el malware puede ayudar a escanear otras estaciones de trabajo en busca de posibles infecciones. ¿Cuál es el nombre de archivo común asociado con el malware descubierto en nuestras estaciones de trabajo?

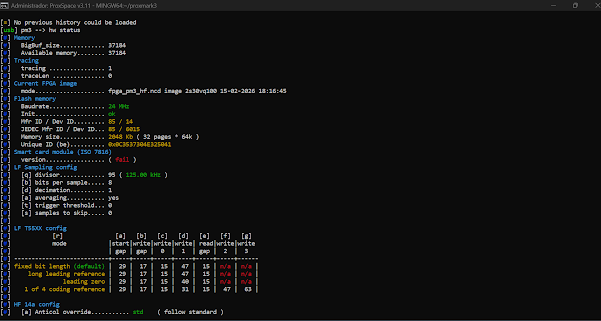

Para continuar la investigación sobre el malware responsable del tráfico de red anormal en GlobalTech Industries, es esencial identificar los nombres de archivo comunes utilizados por el archivo malicioso.

Esta información es valiosa para escanear otros sistemas dentro de la red para detectar infecciones similares y contener la amenaza de manera efectiva.

El análisis del expediente sospechoso se realizó mediante VirusTotal, una plataforma de análisis de malware en línea ampliamente utilizada que agrega resultados de múltiples motores antivirus para evaluar la reputación de los archivos y detectar amenazas potenciales.

{width=“6.267716535433071in”

height=“3.013888888888889in”}

{width=“6.267716535433071in”

height=“3.013888888888889in”}

El archivo en cuestión ha sido marcado como malicioso por 59 de 72 proveedores de seguridad, lo que indica claramente que está asociado con actividad de malware conocida.

El nombre de archivo específico identificado durante el análisis es 111bc461-1ca8-43c6-97ed-911e0e69fdf8.dll.

Este archivo DLL exhibe características de un troyano, como lo indican las etiquetas proporcionadas por varios proveedores de antivirus.

Etiquetas como trojan.msil/polazert y Win32:MalwareX-gen sugieren que el malware funciona como un cuentagotas o cargador, lo que le permite descargar y ejecutar cargas útiles adicionales en el sistema infectado.

El nombre del archivo se puede utilizar como indicator of compromise (IOC) para realizar escaneos en otras estaciones de trabajo y servidores.

Los equipos de seguridad pueden aprovechar las herramientas de detección y respuesta de puntos finales (EDR) o el software antivirus para buscar este nombre de archivo, lo que garantiza que se identifiquen y remedien infecciones adicionales.

Además, el hash SHA256 asociado con el archivo se puede utilizar para una validación adicional en plataformas de inteligencia de amenazas o para bloquear el hash en herramientas de seguridad, evitando efectivamente que el archivo se ejecute en el entorno.

Q3 Determinar la marca de tiempo de compilación del malware puede revelar información sobre su cronograma de desarrollo e implementación. ¿Cuál es la marca de tiempo de compilación del malware que infectó nuestra red?

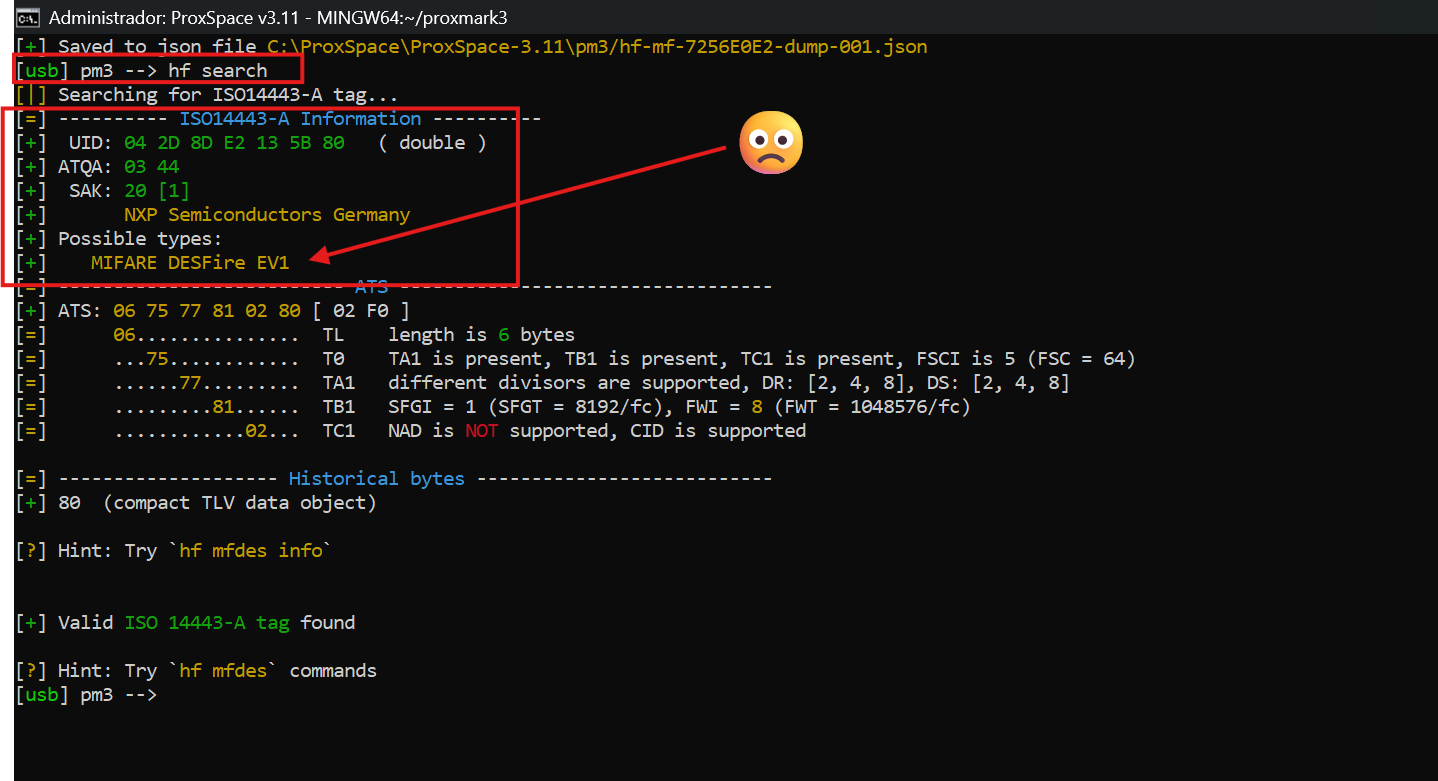

Determinar la marca de tiempo de compilación del malware es un paso esencial para comprender su cronograma de desarrollo e implementación.

La marca de tiempo de compilación se refiere a la fecha y hora en que el código del malware se compiló en un archivo ejecutable.

Esta información proporciona información sobre el origen del malware, incluso si se creó recientemente o ha estado circulando sin ser detectado durante un período prolongado.

También ayuda a los analistas de seguridad a correlacionar la creación del malware con campañas de amenazas específicas o la actividad del atacante, lo que facilita la identificación de patrones o vínculos con actores de amenazas conocidos.

En el análisis del malware que afecta a GlobalTech Industries, las propiedades del archivo revelan que la marca de tiempo de compilación es 2020-09-24 18:26:47 UTC.

{width=“6.267716535433071in”

height=“1.2361111111111112in”}

{width=“6.267716535433071in”

height=“1.2361111111111112in”}

Esto indica que el malware se creó en septiembre de 2020, lo que puede sugerir que ha estado activo durante un período considerable antes de ser detectado.

Además, la marca de tiempo “Primer visto en la naturaleza”, registrada como 2021-04-12 10:51:04 UTC, muestra cuándo se observó el malware por primera vez en ataques del mundo real.

Esta línea de tiempo resalta una brecha entre las fechas de compilación e implementación, lo que posiblemente indica el tiempo dedicado a probar, refinar o distribuir el malware antes de su uso a gran escala.

Los equipos de seguridad pueden utilizar esta información para evaluar si el malware se alinea con alguna campaña informada previamente de ese período de tiempo.

También permite a los analistas verificar si el malware ha sufrido modificaciones desde su compilación inicial, lo que podría sugerir esfuerzos para evadir la detección o mejorar la funcionalidad.

P4 Comprender cuándo la comunidad de ciberseguridad en general identificó por primera vez el malware podría ayudar a determinar cuánto tiempo podría haber estado en el entorno antes de su detección. ¿Cuándo se envió el malware por primera vez a VirusTotal?

Comprender cuándo se envió malware por primera vez a plataformas como VirusTotal es crucial para evaluar su posible tiempo de permanencia dentro de un entorno antes de su detección.

Esta información proporciona información sobre cuánto tiempo pudo haber existido el malware en la naturaleza o en sistemas específicos antes de generar señales de alerta.

También permite a los equipos de seguridad determinar si el malware es parte de una campaña reciente o de una amenaza más antigua y establecida que puede haber sufrido modificaciones con el tiempo.

En el caso del malware que afecta a GlobalTech Industries, el análisis revela que se envió por primera vez a VirusTotal el 2020-10-15 at 02:47:37 UTC.

{width=“6.267716535433071in”

height=“3.0in”}

{width=“6.267716535433071in”

height=“3.0in”}

Esta fecha de envío indica el conocimiento público más temprano conocido de la muestra, lo que proporciona un punto de partida para correlacionar la actividad del malware con los registros y eventos de la red durante ese tiempo.

Dado este cronograma, los analistas pueden investigar registros históricos y cambios en el sistema para identificar posibles puntos de compromiso y evaluar si el malware permaneció sin ser detectado durante un período prolongado.

Al correlacionar la primera fecha de envío con la marca de tiempo de compilación del malware y la primera actividad observada en la naturaleza, los analistas también pueden determinar si el malware se distribuyó activamente o pasó por una fase de desarrollo y prueba antes de implementarse.

Esta información respalda una investigación más amplia sobre las estrategias y los cronogramas de los atacantes, lo que permite a los equipos de seguridad perfeccionar las reglas de detección y mejorar las defensas contra amenazas similares.

P5 Para erradicar por completo la amenaza de los sistemas de Industries, necesitamos identificar todos los componentes eliminados por el malware. ¿Cuál es el nombre del archivo .dat que el malware colocó en la carpeta AppData?

Para eliminar eficazmente el malware de las industrias de sistemas afectadas, es necesario identificar todos los componentes eliminados por el malware.

Uno de estos componentes es un indicador crítico de compromiso (IOC) que puede utilizarse para detectar y eliminar restos de la infección.

El malware a menudo utiliza nombres y ubicaciones de archivos específicos para ocultar su carga útil, por lo que es esencial examinar directorios como la carpeta AppData, que los atacantes explotan con frecuencia debido a su accesibilidad y uso por parte de aplicaciones legítimas.

{width=“6.267716535433071in”

height=“2.8472222222222223in”}

{width=“6.267716535433071in”

height=“2.8472222222222223in”}

En este caso, la investigación revela que el malware eliminó un archivo llamado solarmarker.dat en el directorio AppData\Roaming.

La presencia de este archivo sugiere que puede usarse para almacenar datos de configuración, registrar actividad o mantener la persistencia dentro del sistema infectado.

Dada su ubicación en la carpeta Roaming, este archivo puede potencialmente replicarse en múltiples perfiles de usuario en un sistema, lo que complica los esfuerzos de limpieza.

Para mitigar la amenaza, los equipos de seguridad deben realizar escaneos específicos para detectar la presencia de solarmarker.dat en todos los puntos finales.

Esto incluye la búsqueda dentro de la ruta de directorio especificada, %USERPROFILE%\AppData\Roaming\, así como verificar si hay procesos o servicios que hagan referencia a este archivo.

Eliminar este archivo, junto con cualquier entrada de registro relacionada o tarea programada, es fundamental para garantizar la erradicación completa del malware.

Además, se recomienda aislar los sistemas comprometidos, restablecer las credenciales del usuario y monitorear el tráfico de la red para detectar más signos de comportamiento sospechoso para evitar la reinfección.

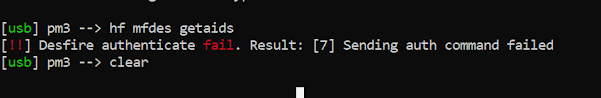

P6 Es fundamental identificar los servidores C2 con los que se comunica el malware para bloquear su comunicación y evitar una mayor exfiltración de datos. ¿Cuál es el servidor C2 con el que se comunica el malware?

Identificar los servidores de comando y control (C2) con los que se comunica el malware es un paso fundamental para mitigar su impacto y evitar una mayor exfiltración de datos.

Los atacantes utilizan servidores C2 para controlar de forma remota máquinas infectadas, ejecutar comandos y extraer información confidencial.

Bloquear estos servidores a nivel de red altera efectivamente la capacidad de funcionamiento del malware e impide que se descarguen cargas útiles adicionales.

{width=“6.267716535433071in”

height=“3.5277777777777777in”}

{width=“6.267716535433071in”

height=“3.5277777777777777in”}

El análisis del malware asociado a la campaña Yellow Cockatoo revela que uno de los dominios con los que se comunica es gogohid.com .

Este dominio actúa como un servidor C2, facilitando la comunicación entre los hosts infectados y la infraestructura del atacante.

La presencia de este dominio como parte de la actividad de red del malware resalta su papel en el mantenimiento del acceso persistente y la transmisión de datos a los atacantes.

Además, la investigación apunta a una subred de direcciones IP 45.146.165.X, que también puede ser parte de la infraestructura C2.

Esta subred se puede utilizar para ampliar los esfuerzos de búsqueda de amenazas identificando cualquier actividad relacionada dentro de la red y bloqueando conexiones a direcciones dentro de este rango.

Los equipos de seguridad deben implementar de inmediato reglas de firewall y firmas del sistema de prevención de intrusiones (IPS) para denegar el acceso a estos puntos finales, aislando eficazmente los sistemas comprometidos y evitando daños mayores.