[Dominio 2: Control de Accesos (RFID / NFC) Práctica]{.underline}

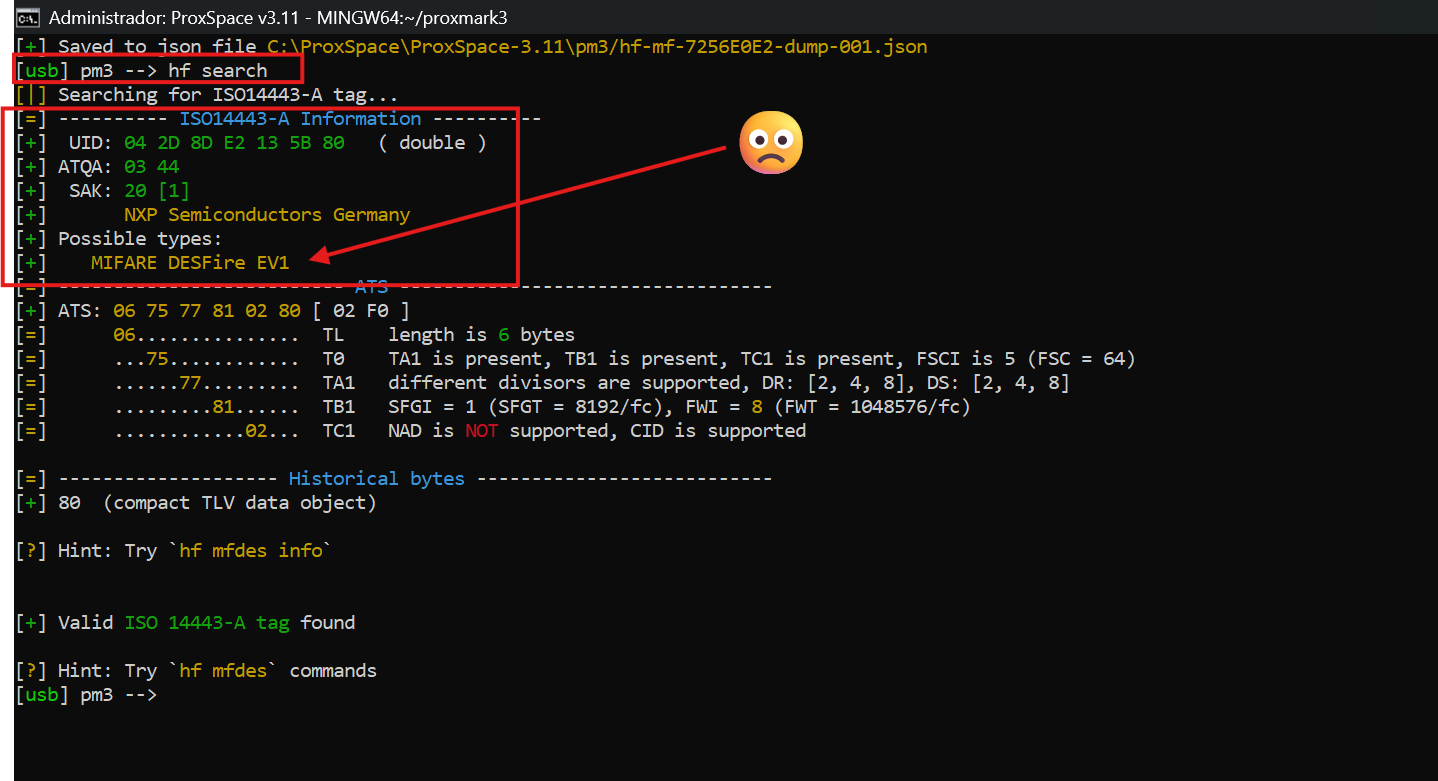

Este documento detalla desde la preparación del hardware hasta la explotación de vulnerabilidades y el análisis forense de sistemas de alta seguridad.

1. Fase de Preparación y Diagnóstico de Hardware

Antes de realizar cualquier ataque, es imperativo asegurar la integridad del ecosistema de auditoría para evitar errores de demodulación.

1.1. Flasheo del Firmware

{width=“4.348958880139983in”

height=“2.3150699912510935in”}

{width=“4.348958880139983in”

height=“2.3150699912510935in”}

Se utilizó el entorno ProxSpace v3.11 para cargar la rama de firmware Iceman/master, necesaria para ejecutar ataques avanzados de computación intensiva.

{width=“4.442708880139983in”

height=“2.3267465004374452in”}

{width=“4.442708880139983in”

height=“2.3267465004374452in”}

-

Comando de flasheo: proxmark3 [port] —flash —image fullimage.elf.

-

MCU Detectada: AT91SAM7S512 (512KB Flash), lo cual es un requisito indispensable para soportar diccionarios extensos y ataques tipo Hardnested.

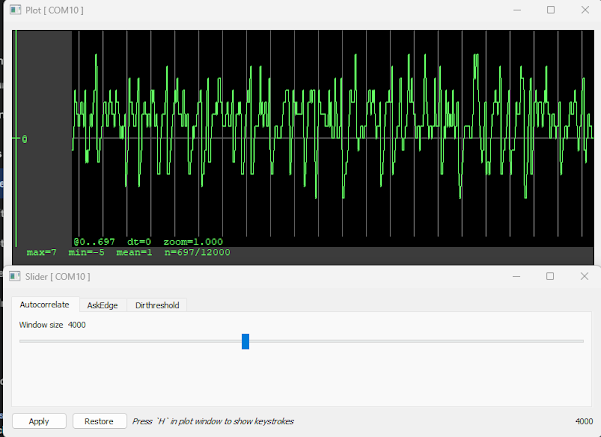

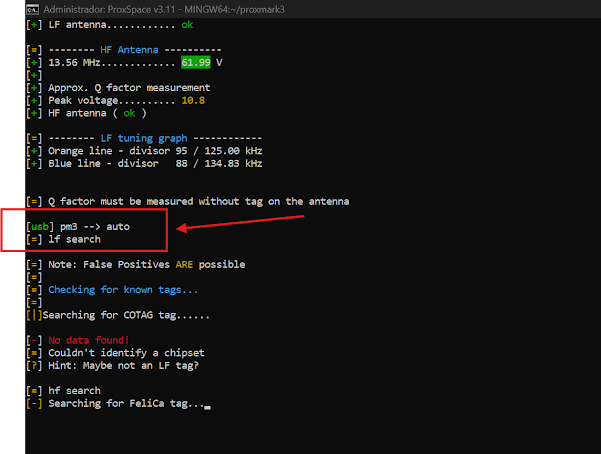

1.2. Sintonización de Antenas (hw tune)

{width=“5.0760225284339455in”

height=“2.9680391513560807in”}

{width=“5.0760225284339455in”

height=“2.9680391513560807in”}

El comando hw tune mide la resonancia de las antenas para garantizar que el voltaje es suficiente para alimentar los chips pasivos sin generar ruido excesivo.

-

Resultados LF: 22.25V (Óptimo > 20V).

-

Resultados HF: 61.99V (Extremadamente alto, Óptimo > 15V).

-

Incidencia Técnica: El exceso de voltaje en la antena HF (~62V) provocó inicialmente saturación en los chips Mifare, impidiendo su lectura a corta distancia. Se resolvió aplicando la “Técnica del Francotirador”, alejando la tarjeta 3-4 cm del lector.

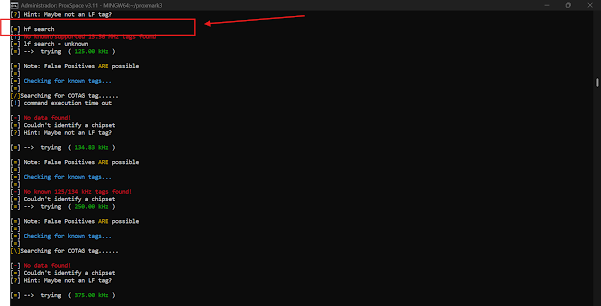

2. Auditoría en Baja Frecuencia (LF - 125kHz)

{width=“4.255208880139983in”

height=“2.2717049431321086in”}

{width=“4.255208880139983in”

height=“2.2717049431321086in”}

Los sistemas LF carecen de mecanismos de desafío-respuesta, transmitiendo su UID en texto claro tan pronto como reciben energía.

-

Identificación: Se ejecutó lf search para detectar modulaciones ASK/FSK.

-

Error reportado: Se detectó un falso positivo de tipo Indala debido a ruido electromagnético.

-

Lección aprendida: Los sistemas LF son altamente susceptibles a interferencias; es necesario realizar lecturas triples para confirmar la consistencia del UID antes de intentar una clonación.

3. Auditoría en Alta Frecuencia (HF - 13.56MHz)

3.1. Caso 1: Tarjeta de Gimnasio (Mifare Classic 1k)

{width=“3.7088998250218723in”

height=“2.7968755468066493in”}

{width=“3.7088998250218723in”

height=“2.7968755468066493in”}

Representa el modelo de “Ilusión de Seguridad”, donde la validación se basa exclusivamente en el UID.

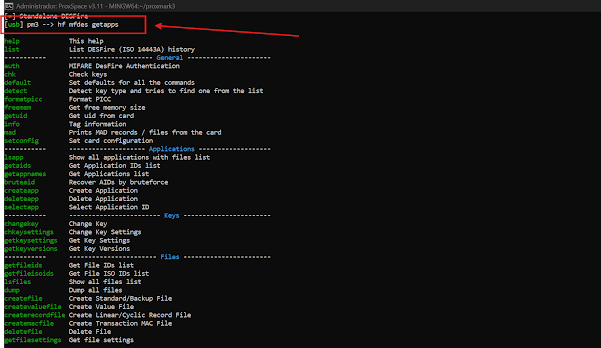

- Comando de Identificación: hf search.

{width=“6.267716535433071in” height=“3.1944444444444446in”}

-

Flags detectados: Prng detection… weak (Generador de números aleatorios vulnerable).

-

Vectores de Ataque:

-

Ataque de Diccionario: Se ejecutó hf mf autopwn.

-

Resultado: Se recuperaron todas las llaves de los 16 sectores en menos de 2 segundos.

-

Hallazgo Crítico: Todas las llaves eran las de fábrica (FFFFFFFFFFFF), indicando negligencia en la configuración del sistema.

-

-

Análisis Forense: Mediante hf mf dump, se confirmó que la tarjeta no contenía datos de usuario, lo que implica que el torno de acceso solo valida el UID público.

{width=“6.267716535433071in”

height=“4.958333333333333in”}

{width=“6.267716535433071in”

height=“4.958333333333333in”}

{width=“6.267716535433071in”

height=“3.25in”}

{width=“6.267716535433071in”

height=“3.25in”}

{width=“6.267716535433071in”

height=“4.833333333333333in”}

{width=“6.267716535433071in”

height=“4.833333333333333in”}

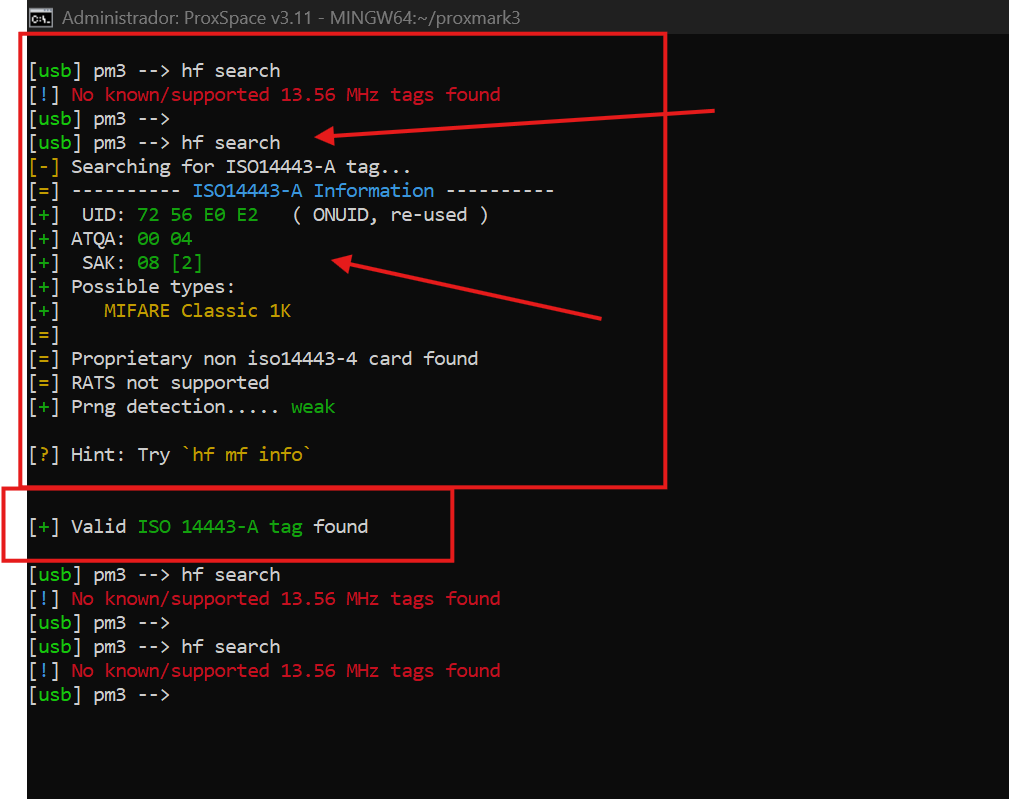

3.2. Caso 2: Tarjeta de Transporte (Mifare DESFire EV1 4k)

{width=“6.267716535433071in”

height=“3.4027777777777777in”}

{width=“6.267716535433071in”

height=“3.4027777777777777in”}

{width=“6.267716535433071in”

height=“3.263888888888889in”}

{width=“6.267716535433071in”

height=“3.263888888888889in”}

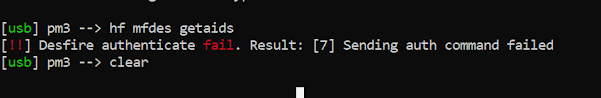

Representa la arquitectura de seguridad robusta basada en estándares criptográficos reales (3DES/AES).

-

Identificación Avanzada: hf mfdes info.

-

Resultados del Análisis:

-

Algoritmo: 2TDEA (Triple DES de dos llaves).

-

Permisos: Se identificó la aplicación 010000 perteneciente al Consorcio de Transportes.

-

-

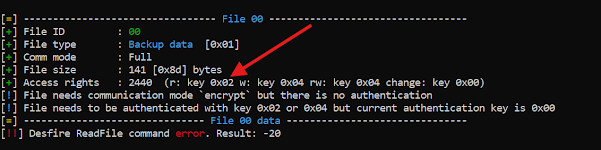

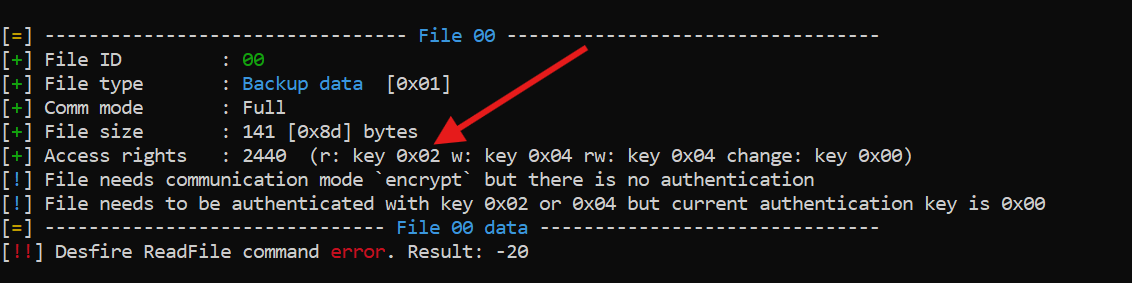

Explotación de Fugas de Información:

-

Comando: hf mfdes getfileids —aid 010000 —no-auth.

-

Hallazgo: El sistema permite listar los IDs de los archivos sin autenticación, revelando 12 archivos internos (del 00 al 0b).

-

-

Error de Lectura: Al intentar hf mfdes read —aid 010000 —fileno 01 —no-auth, el sistema devolvió un error de comunicación.

-

Causa Técnica: El modo de comunicación es Full Encrypted, lo que significa que los datos viajan cifrados de extremo a extremo y requieren una llave AES/3DES válida para ser descifrados.

{width=“6.267716535433071in”

height=“2.138888888888889in”}

{width=“6.267716535433071in”

height=“2.138888888888889in”}

{width=“6.267716535433071in”

height=“3.4166666666666665in”}

{width=“6.267716535433071in”

height=“3.4166666666666665in”}

{width=“6.267716535433071in”

height=“3.2777777777777777in”}

{width=“6.267716535433071in”

height=“3.2777777777777777in”}

{width=“6.267716535433071in”

height=“1.5694444444444444in”}

{width=“6.267716535433071in”

height=“1.5694444444444444in”}

4. Persistencia y Clonación (Clonado del UID)

Para validar la vulnerabilidad del sistema de gimnasio, se procedió a la creación de un clon físico utilizando una Magic Card (Gen2).

-

Objetivo: Clonar el UID 72 56 E0 E2 en un llavero virgen.

-

Comando Táctico: hf mf csetuid -u 7256E0E2.

-

Validación:

-

hf search.

-

Resultado: New UID… 72 56 E0 E2 (verified).

-

-

Conclusión de Persistencia: El clon es funcional y el sistema de acceso no tiene capacidad para distinguir entre el chip original y el emulado debido a la falta de autenticación en sectores de datos.

5. Resumen de Recomendaciones Técnicas (Blue Team)

-

Migración Tecnológica: Abandonar Mifare Classic en favor de DESFire EV3, que implementa autenticación mutua y firmas de lectura única (SUN).

-

Diversificación de Llaves: Eliminar el uso de llaves de fábrica (FFFF…) y generar llaves únicas por tarjeta derivadas de una llave maestra y el UID.

-

Protocolos de Comunicación: Sustituir la interfaz Wiegand (texto claro) por el protocolo OSDP cifrado para evitar el sniffing de datos entre el lector y el panel de control

Fin de la Documentación. Para realizar estas prácticas de forma autónoma, asegúrese de mantener el Proxmark3 alejado de superficies metálicas y de utilizar tarjetas tipo T5577 para LF y Magic Gen2 para HF.

Compendio de Fundamentos: Identificación Inalámbrica y Bandas de Frecuencia

Iniciamos la deconstrucción de la capa física de la seguridad. En la auditoría de hardware y radiofrecuencia (RFID), lo que para el profano es una interacción invisible, para el arquitecto de seguridad es un diálogo estructurado de protocolos, tiempos y estados criptográficos. Comprender la anatomía de estas ondas es el primer paso para dominar las herramientas que permiten su análisis y explotación.

1. El Espectro de Identificación: Una Visión General

El universo de la identificación inalámbrica se articula sobre tres bandas de frecuencia fundamentales, cada una con un rango de operación y un propósito arquitectónico definido:

-

Baja Frecuencia (LF - 125kHz a 134kHz): Representa el nivel más elemental del espectro. Su rango de operación es corto y su lógica es puramente de identidad estática. Para un auditor, esta banda es el punto de entrada para entender la clonación de proximidad básica.

-

Alta Frecuencia (HF - 13.56MHz): Es el terreno de la complejidad criptográfica y los protocolos de desafío-respuesta (ISO14443A). Aquí residen las tarjetas inteligentes, pasaportes y sistemas de pago, representando el principal desafío de análisis para un auditor de seguridad.

-

Frecuencia Ultra Alta (UHF - 860MHz a 960MHz): Diseñada para la logística y el rastreo masivo a largas distancias. Su utilidad para el auditor radica en evaluar la privacidad y el inventario de activos en perímetros extendidos.

Esta jerarquía tecnológica comienza en la simplicidad predecible de la Baja Frecuencia, donde la falta de mecanismos de protección activos facilita la comprensión de la señal antes de enfrentarnos al “secreto” de las altas frecuencias.

2. Baja Frecuencia (LF): El Reino de la Identidad Estática (125kHz - 134kHz)

En el espectro LF, la seguridad es una vulnerabilidad de diseño. Las etiquetas operan bajo una premisa de difusión pasiva: al recibir energía del campo magnético del lector, transmiten su identificador único (UID) sin validar quién lo solicita. Al carecer de mecanismos de desafío-respuesta, estos sistemas son vulnerables a la interceptación y repetición inmediata del identificador.

Chips Predominantes en el Espectro LF

Chip Fabricante Tipo Uso Típico

EM4100 / EM4200 EM Microelectronic Solo lectura Control de acceso residencial y de bajo coste. HID Prox HID Global Solo lectura Estándar corporativo H10301 de 26-bit. T5577 Atmel / Microchip Lectura/Escritura Herramienta de auditoría para clonación y emulación.

El chip T5577 es la piedra angular para cualquier profesional de la seguridad física. Su versatilidad radica en el Bloque de Configuración (Bloque 0). Al manipular este bloque, el auditor puede reconfigurar el comportamiento del Chip para que emule con exactitud la modulación y tasa de bits de etiquetas EM4100 o HID Prox, engañando al lector original.

Mientras que en LF la identidad es un dato abierto y predecible, el ecosistema de Alta Frecuencia introduce la criptografía, obligando al auditor a manejar el intercambio de secretos compartidos.

3. Alta Frecuencia (HF): Cifrado y Desafíos Criptográficos (13.56MHz)

La banda HF está dominada por la familia MIFARE Classic y el estándar ISO14443A. Aquí, la memoria no es un flujo libre de datos, sino una estructura organizada en sectores protegidos por pares de llaves (Llave A y Llave B) y gestionada por el algoritmo propietario CRYPTO-1. La seguridad de este sistema depende de la integridad de este algoritmo, el cual ha sido desglosado mediante diversos vectores de ataque.

Vectores de Ataque Criptográfico

Para auditar un sistema MIFARE Classic, el arquitecto de seguridad debe seleccionar el vector adecuado según la información disponible:

-

Ataque Darkside: Este es el recurso inicial cuando no se conocen llaves. Explota las fugas de información en los códigos de error (NACK) y las debilidades del generador de números aleatorios (PRNG) para deducir la primera llave tras miles de intentos de autenticación fallida.

-

Ataque Nested: Se emplea cuando el auditor ya posee al menos una llave conocida (como las llaves de fábrica FFFFFFFFFFFF). Al autenticarse en un sector válido, se aprovecha la predictibilidad de los números aleatorios (nonces) generados por la tarjeta para deducir las llaves de los sectores restantes en cuestión de segundos.

-

Ataque Hardnested: Representa la evolución necesaria para enfrentar tarjetas con PRNG robusto (como MIFARE Classic EV1). En lugar de predecir el nonce, este ataque analiza las fugas estadísticas de los bits de paridad cifrados. Requiere la recolección de entre 1600 y 2200 nonces para realizar una computación intensiva que rompa la llave por fuerza bruta.

La constante evolución de estos ataques ha forzado la aparición de variantes de hardware que intentan cerrar estas brechas, como el chip Fudan FM11RF08S, elevando el nivel de la confrontación tecnológica.

4. Análisis Comparativo: Arquitecturas LF vs. HF

Criterio Chips de Clonación UID (LF) Chips Seguros Cifrados (HF)

Seguridad Baja (Identidad estática) Alta (Autenticación mutua) Protocolo Solo Identidad Desafío-Respuesta (Challenge-Response) Resistencia a Clonación Nula (UID reproducible) Alta (Requiere posesión de llaves) Complejidad Simple (Lectura directa) Avanzada (Gestión de sectores y llaves) Coste Muy Económico Medio / Alto

En infraestructuras modernas, la estrategia recomendada es el Enfoque Híbrido: utilizar chips seguros para perímetros de alta criticidad (entradas principales) y chips basados en UID para servicios de bajo riesgo (casilleros de gimnasio), optimizando así el presupuesto sin comprometer la seguridad nuclear del edificio.

5. El Caso Fudan FM11RF08S y la Persistencia de la Vulnerabilidad

El chip FM11RF08S de Fudan Microelectronics se comercializó como una “versión de seguridad mejorada” diseñada para mitigar ataques de tipo Hardnested mediante la implementación del nonce cifrado estático. Esta contramedida hace que las respuestas de la tarjeta parezcan no deterministas, frustrando la recolección de datos estadísticos necesaria para los ataques convencionales.

Sin embargo, la arquitectura de seguridad se desmorona ante la presencia de una Backdoor Universal de fábrica. El descubrimiento de la llave maestra A396EFA4E24F permite al auditor realizar una autenticación directa que bypassdea el nonce estático. Al usar esta llave, el auditor puede leer los datos sin necesidad de descifrar el mecanismo de autenticación del usuario.

Un hallazgo crítico en este chip es la presencia de una Llave B diversificada en el Bloque 128, que frecuentemente inicia con el valor 0000. Esta negligencia en la configuración de fábrica permite al auditor tomar control total sobre los bloques de verificación avanzada. Esta lección es fundamental: cualquier contramedida de seguridad, por sofisticada que sea, queda anulada si existe una puerta trasera de fábrica accesible.

6. Ecosistema de Hardware: Análisis del Proxmark3 RDV4 y ChameleonUltra

Para ejecutar estos análisis con precisión quirúrgica, el auditor dispone de dos herramientas de referencia:

-

Proxmark3 RDV4: La estación de análisis pesada. Gracias a su arquitectura basada en FPGA y ARM, es capaz de realizar ataques Hardnested y demodular protocolos propietarios. Para el caso Fudan, permite ejecutar el comando script run fm11rf08s_recovery.py para automatizar la recuperación de llaves.

-

ChameleonUltra: El dispositivo de sigilo y campo. Destaca por su capacidad para gestionar 8 ranuras (slots) de emulación y su habilidad para recolectar nonces de lectores de forma pasiva, operando discretamente mediante Bluetooth.

Comandos Críticos de Validación

Antes de cualquier intervención, el auditor debe validar su hardware. El comando hw tune no es opcional; es un prerrequisito. Mide la resonancia de las antenas y, si reporta voltajes inferiores a 20V en LF o 15V en HF, el auditor está “trabajando en la oscuridad”, arriesgándose a obtener lecturas corruptas por interferencias o desajustes de antena. Otros comandos esenciales incluyen hw version (compatibilidad de firmware) y hw status (integridad de energía).

7. Conclusiones Estratégicas y la Ética del Auditor

El camino hacia la seguridad robusta exige abandonar las tecnologías obsoletas en favor de estándares como MIFARE DESFire EV2/EV3, que utilizan cifrado AES-128 y autenticación mutua real. Como aprendiz de esta disciplina, debe asimilar una verdad técnica ineludible:

Confiar exclusivamente en la validación del UID es una “Ilusión de Seguridad”. El UID se transmite durante la fase de anticolisión (ISO14443A) totalmente en claro, antes de que cualquier cifrado o autenticación comience. Un sistema que solo valida este identificador es, por definición, un sistema ya comprometido.

La capacidad de ver lo invisible y deconstruir lo que otros consideran seguro conlleva una carga de responsabilidad. El objetivo del arquitecto de seguridad no es el acceso ilícito, sino el fortalecimiento sistémico a través del rigor técnico y la ética profesional. En sus manos queda la misión de auditar con precisión para construir un mundo más resistente.

Protocolo Metodológico de Auditoría de Radiofrecuencia en Infraestructuras Corporativas

La eficacia de una auditoría de radiofrecuencia no reside únicamente en la ejecución de ataques, sino en la precisión del entorno de hardware y la integridad de la cadena de herramientas. Una sintonización deficiente o un entorno de software inestable conducen inevitablemente a errores de demodulación y falsos negativos en el análisis criptográfico. En el ámbito corporativo, el Proxmark3 RDV4 es la herramienta de referencia absoluta, superando a las variantes “Easy” debido a su arquitectura optimizada, estabilidad de señal y capacidad para ejecutar ataques de alta computación que requieren una gestión exacta del tiempo y la memoria.

1. Fundamentación Técnica y Preparación del Ecosistema de Auditoría

1.1. Arquitectura del Hardware y Diagnóstico Inicial

El Proxmark3 RDV4 utiliza el microcontrolador AT91SAM7S512, proporcionando 512KB de flash, un requisito indispensable para cargar las ramas modernas del firmware RRG/Iceman. Los clones económicos basados en el AT91SAM7S256 (256KB) carecen de espacio para funciones avanzadas como el ataque Hardnested o diccionarios extensos, lo que invalida su uso en entornos profesionales.

Antes de cualquier interacción, es obligatorio ejecutar hw tune para validar la resonancia de las antenas. Una sintonización deficiente debido a interferencias metálicas o hardware de baja calidad resultará en fallos críticos de comunicación.

Componente / Parámetro Especificación / Rango Óptimo Impacto Técnico de Fallo

Microcontrolador (MCU) AT91SAM7S512 (512KB Flash) El SAM7S256 genera errores “PHDR is not contained in Flash”. Voltaje LF (125kHz) > 20V Imposibilidad de escribir en chips T5577; errores de demodulación. Voltaje HF (13.56MHz) > 15V Fallos en autenticación CRYPTO-1; pérdida de paquetes en sniffing.

1.2. Configuración del Entorno de Software

El auditor debe operar en un entorno Linux (Debian/Kali) para máxima estabilidad. Es imperativo gestionar el servicio ModemManager, ya que este intenta enviar comandos AT al dispositivo, corrompiendo el proceso de flasheo.

-

Dependencias Esenciales: Instalar la cadena de herramientas mediante: sudo apt install git build-essential pkg-config gcc-arm-none-eabi libnewlib-dev qtbase5-dev libbz2-dev libssl-dev readline-common libreadline-dev

-

Gestión de Conflictos: Desactivar el servicio de módems para evitar la corrupción del firmware: sudo systemctl stop ModemManager comando:: sudo systemctl disable ModemManager

1.3. Procedimiento de Flasheo y Validación

El firmware debe actualizarse de forma secuencial (bootrom seguido de fullimage) para garantizar la consistencia del sistema. Los comandos precisos son:

# Paso 1: Flashear Bootloader

proxmark3 [port] —flash —unlock-bootloader —image bootrom.elf

# Paso 2: Flashear Aplicación Principal

proxmark3 [port] —flash —image fullimage.elf

Check-list de Validación:

-

[ ] Ejecutar hw version para confirmar la rama Iceman y la consistencia entre cliente y firmware.

-

[ ] Ejecutar hw status para verificar los voltajes operativos y el estado de la FPGA.

2. Auditoría en Baja Frecuencia (LF - 125kHz): Protocolos de Identificación Estática

Los sistemas de 125kHz persisten en el sector corporativo a pesar de su vulnerabilidad intrínseca: la ausencia de mecanismos de desafío-respuesta. La tarjeta transmite su identificador en texto claro tan pronto como entra en el campo del lector.

2.1. Identificación y Demodulación

Utilice el comando lf search para automatizar la detección de la modulación (ASK, FSK, PSK).

-

HID Prox: El sistema decodificará la estructura Wiegand, permitiendo extraer el Facility Code (FC) y el Card Number (CN) (ej. formato H10301).

-

EM4100: Se extraerá el ID de 40 bits necesario para la clonación directa.

2.2. Metodología de Clonación Táctica con T5577

El chip regrabable Atmel T5577 permite emular estos protocolos modificando su bloque 0.

-

Clonación EM410x: lf em 410x clone —id [ID_CAPTURADO]

-

Clonación HID Prox: lf hid clone -w H10301 —fc [FC] —cn [CN]

-

Validación: Tras la escritura, es crítico realizar un lf read para confirmar que los datos se han grabado correctamente.

2.3. Emulación Multislot con ChameleonUltra

Para operaciones de Red Team, el ChameleonUltra permite gestionar hasta 8 slots de emulación. La carga de credenciales se realiza mediante la CLI: lf em 410x write —id [ID] Esto permite al auditor alternar perfiles de acceso (ej. Limpieza vs. Gerencia) de forma sigilosa mediante la aplicación móvil o comandos Bluetooth.

3. Auditoría en Alta Frecuencia (HF - 13.56MHz): Análisis del Ecosistema MIFARE Classic

MIFARE Classic es el estándar de facto, pero su seguridad depende del algoritmo CRYPTO-1, el cual utiliza un LFSR de 48 bits para el cifrado y un LFSR de 16 bits para su generador de números aleatorios (PRNG), ambos vulnerables.

3.1. Evaluación Criptográfica y Diccionarios de Llaves

El reconocimiento comienza con hf mf chk *1? t. El descubrimiento de una sola llave mediante diccionarios permite desplegar ataques de autenticación anidada, aprovechando la debilidad en la generación de nonces para recuperar las llaves de los sectores restantes.

3.2. Ejecución de Ataques Avanzados

Cuando no hay llaves por defecto, se deben emplear ataques basados en fugas de información estadística o debilidades del PRNG.

Metodología Condición de Inicio Comando Proxmark3 Requisito de Datos

Darkside Ninguna llave conocida hf mf mifare Basado en leaks de NACK. Nested Una llave conocida hf mf nested PRNG predecible. Hardnested Una llave conocida hf mf hardnested 1600 - 2200 nonces (PRNG robusto).

Para tarjetas con PRNG endurecido (MIFARE Classic EV1), el ataque hardnested es esencial, recolectando nonces para realizar una computación estadística que rompa el cifrado.

3.3. Volcado de Memoria y Gestión de Datos

Obtenidas las llaves, se procede al volcado: hf mf dump Para emular la tarjeta en el ChameleonUltra, convierta el volcado al formato compatible: script run dumptoemul -i dumpdata.bin Posteriormente, cargue el archivo en el ChameleonUltra: hf mf eload -f [archivo.eml]

4. Análisis Crítico de la Variante FM11RF08S (Fudan) y Backdoors de Hardware

La variante FM11RF08S (Fudan) se presenta como una mejora de seguridad que implementa el “nonce estático cifrado” para invalidar ataques Nested convencionales. Sin embargo, oculta vectores de acceso universales de hardware.

4.1. Fingerprinting y Detección de Fudan

Identifique la variante mediante hf mf info. El reporte debe indicar FUDAN based card y Static enc nonce: yes.

-

Firmas de Bloque 0: Busque firmas que terminen en 0390, 0490 (4-byte UID) o 1090 (7-byte UID), así como variantes terminadas en 91 o 98.

-

Verificación de Originalidad: Utilizando la API de Fudan, es posible obtener la keyA del bloque 128 basándose en los datos del fabricante del bloque 0.

4.2. Explotación de la Puerta Trasera (Backdoor) Universal

Existe una llave de backdoor universal presente en la producción de estos chips: A396EFA4E24F. Esta llave permite la autenticación en cualquier sector utilizando los comandos no documentados del rango 64xx a 6fxx. Una vez autenticado, el auditor tiene acceso de lectura a todos los bloques de datos, ignorando los bits de acceso.

4.3. Ataque de Nonce Estático Retroalimentado

El conocimiento del backdoor permite ejecutar ataques optimizados como staticnested_1nt y staticnested_2x1nt_rf08s.

-

Benchmarks Tácticos:

-

21 minutos: Para recuperar 32 llaves aleatorias.

-

32 minutos: Peor escenario (KeyA = KeyB en todos los sectores).

-

16 segundos: Si existen llaves reutilizadas entre sectores.

-

5. Escenarios Operativos Avanzados y Ataques de Suministro

5.1. El Ataque “Data-First” (Auditoría Sigilosa)

En este escenario, el auditor interactúa con la tarjeta solo 2 segundos para recolectar nonces y datos mediante el backdoor. El cracking de las llaves se realiza de forma offline. Posteriormente, se puede recuperar la llave interceptando trazas de autenticación fallidas entre tarjeta y lector mediante mfkey32v2.

5.2. Vulnerabilidad en la Cadena de Suministro

Un atacante con acceso previo a las tarjetas puede recolectar los ancestros del LFSR de 16 bits. Al conocer estos estados internos, el compromiso posterior de la tarjeta tras su entrega es instantáneo utilizando el modo —supply-chain del script de recuperación.

5.3. Sinergia Proxmark3-ChameleonUltra

-

Proxmark3: Cracking pesado, recuperación de llaves complejas y análisis de protocolos.

-

ChameleonUltra: Sniffing sigiloso de nonces del lector, recolección de datos en campo y emulación multisector.

6. Recomendaciones de Remediación y Estrategias de Defensa (Blue Team)

La seguridad no debe basarse en el “UID Seguro”, ya que este es fácilmente emulable. El auditor debe proponer una transición hacia arquitecturas criptográficas resilientes.

6.1. Migración hacia Estándares Robustos (DESFire EV2/EV3)

MIFARE DESFire es el estándar recomendado, basado en cifrado AES-128.

-

Autenticación Mutua: El lector y la tarjeta se validan recíprocamente antes de transferir datos.

-

SUN Message (Secure Unique NFC): Genera firmas únicas por lectura, previniendo ataques de clonación y replay attacks (ataques de repetición).

6.2. Diversificación de Llaves y Seguridad por Capas

Se debe eliminar el riesgo de la “Llave Maestra” mediante la diversificación de llaves, donde la llave de cada tarjeta se deriva matemáticamente: Key_{Card} = AES128_Encrypt(MasterKey, UID || AID || KeyNo) Además, es crítico migrar de paneles Wiegand (texto claro) al protocolo OSDP cifrado.

6.3. Cookbook de Defensa para Administradores

-

Auditoría de Inventario: Identifique si sus tarjetas son variantes Fudan; si es así, considere sus llaves comprometidas por el backdoor universal.

-

Desactivar Lectura de UID: Configure sus sistemas para ignorar el UID y exigir autenticación en sectores de datos cifrados.

-

Monitoreo de Lectores: Asegurar que los lectores rechacen emuladores genéricos y detecten múltiples intentos fallidos de autenticación.

Conclusión: El protocolo MIFARE Classic y sus variantes (incluyendo Fudan) están técnicamente rotos. La presencia de puertas traseras de hardware invalida cualquier pretensión de seguridad en estos modelos. La única defensa efectiva es la migración hacia DESFire EV3 y el uso de protocolos de comunicación de backend cifrados.

Informe de Auditoría de Radiofrecuencia y Vulnerabilidades en Chips MIFARE

Resumen Ejecutivo

Este documento sintetiza los hallazgos críticos relacionados con la seguridad de la tecnología RFID/NFC, centrándose en el uso de herramientas avanzadas como Proxmark3 RDV4 y ChameleonUltra. El análisis destaca el descubrimiento de vulnerabilidades críticas y puertas traseras (backdoors) de hardware en chips compatibles con MIFARE Classic, específicamente la serie FM11RF08S de Shanghai Fudan Microelectronics. A pesar de las contramedidas de “nonce estático cifrado” introducidas para frustrar ataques previos, se han identificado llaves maestras universales que permiten el acceso total a los datos de las tarjetas en segundos. Este informe detalla las metodologías de ataque, la configuración técnica de las herramientas de auditoría y las estrategias de mitigación necesarias para infraestructuras críticas.

1. El Ecosistema de Auditoría: Proxmark3 y ChameleonUltra

Proxmark3 RDV4: Potencia de Análisis

El Proxmark3 RDV4 es la herramienta de referencia para la investigación de protocolos RFID. Su arquitectura técnica permite la ejecución de ataques criptográficos complejos que las versiones “Easy” no siempre pueden soportar.

-

Arquitectura: Microcontrolador AT91SAM7S512 con 512KB de memoria flash y FPGA para procesamiento de señales en tiempo real.

-

Capacidades: Demodulación de protocolos propietarios, simulación exacta de etiquetas y ejecución de ataques de tipo Hardnested.

-

Modularidad: Soporte para el módulo Blueshark (Bluetooth y batería) y antenas sintonizadas para 125kHz y 13.56MHz.

ChameleonUltra: Simulación Sigilosa

A diferencia del Proxmark3, el ChameleonUltra se especializa en la emulación y recolección de datos en campo.

-

Hardware: Basado en un procesador nRF52840 (Cortex-M4F) con 1MB de flash.

-

Funcionalidad: Gestión de hasta 8 ranuras para emulación simultánea de tarjetas HF y LF, con un consumo de energía extremadamente bajo (5mA en funcionamiento).

2. Vulnerabilidades Críticas en Chips Fudan (FM11RF08S)

La investigación exhaustiva sobre el chip FM11RF08S, comercializado como una versión de “seguridad mejorada”, ha revelado que sus defensas contra ataques de “solo tarjeta” pueden ser totalmente eludidas mediante puertas traseras integradas.

Descubrimiento de Puertas Traseras (Backdoors)

Se han identificado llaves universales grabadas en el hardware de los chips que permiten la autenticación sin conocer las llaves definidas por el usuario.

Generación de Chip Llave de Puerta Trasera (Hex) Alcance de la Vulnerabilidad

FM11RF08S (Versión 2020-2024) A396EFA4E24F Acceso a todos los sectores; lectura de bloques de datos incluso con derechos de acceso restrictivos. FM11RF08 / FM11RF32 (Antiguos) A31667A8CEC1 Afecta a chips producidos desde 2007; compartido por modelos de NXP (MF1ICS5003/04) e Infineon (SLE66R35). FM11RF32N (Variantes nuevas) 518B3354E760 Confirmado en muestras recientes de chips de 4k.

El Ataque “Backdoored Nested”

Este nuevo vector de ataque utiliza la llave de la puerta trasera para obtener un punto de apoyo en la tarjeta y, mediante una variante del ataque nested, recuperar las llaves de usuario en pocos minutos, incluso si estas están diversificadas.

-

Eficiencia: El ataque puede optimizarse mediante el análisis del mecanismo de generación de nonces, reduciendo el tiempo de recuperación de llaves en un factor de 6.

-

Ataque a la cadena de suministro: Un atacante con conocimiento previo de los ancestros del generador de números aleatorios (LFSR) de una tarjeta puede realizar la recuperación de llaves de forma instantánea tras una sola interacción.

3. Comandos Esenciales de Proxmark3 para Auditoría

El cliente Proxmark3 utiliza una estructura jerárquica de comandos. Los más críticos para la manipulación de tarjetas MIFARE y LF son:

Comandos Generales y de Hardware

-

hw version: Verifica la coincidencia de versiones entre firmware y hardware.

-

hw tune: Mide la resonancia de las antenas (óptimo: LF > 20V, HF > 15V).

-

hf search: Identifica automáticamente etiquetas en la banda de 13.56MHz.

Comandos para MIFARE Classic (hf mf)

-

chk: Prueba llaves por defecto contra los sectores de la tarjeta.

-

nested: Ejecuta el ataque de autenticación anidada si se conoce al menos una llave.

-

hardnested: Ataque estadístico para tarjetas con PRNG endurecido (como MIFARE Classic EV1).

-

dump: Exporta el contenido de la tarjeta a un archivo binario.

Comandos de Baja Frecuencia (lf)

-

lf search: Detecta protocolos EM410x, HID Prox, Indala, entre otros.

-

lf em 410x clone: Clona un ID detectado en un chip regrabable T5577.

-

lf hid read: Decodifica la estructura Wiegand (Facility Code y Card Number).

4. Metodologías de Ataque en Alta Frecuencia (HF)

La auditoría de tarjetas MIFARE Classic se basa en explotar debilidades del algoritmo CRYPTO-1.

-

Ataque Darkside: Se emplea cuando no se conoce ninguna llave. Explota las respuestas de error (NACK) y la debilidad del PRNG para deducir la primera llave en aproximadamente 30 minutos.

-

Ataque Nested: Si se conoce una llave (ej. FFFFFFFFFFFF), se utiliza para predecir los nonces de otros sectores y extraer todas las llaves en segundos.

-

Ataque de Solo Lector (MFKEY32): El ChameleonUltra puede capturar nonces enviados por un lector. Posteriormente, se deriva la llave del sector del lector mediante fuerza bruta externa o en el cliente Proxmark3 en menos de 0.2 segundos.

5. Estrategias de Defensa y Mitigación (Blue Team)

El conocimiento de estas vulnerabilidades subraya que la seguridad basada únicamente en el UID de la tarjeta es nula, ya que este puede ser clonado fácilmente.

Recomendaciones Técnicas

-

Migración a MIFARE DESFire EV2/EV3: Estos chips utilizan cifrado AES-128 y ofrecen “Autenticación Mutua de Tres Pasos”, lo que impide la recolección pasiva de datos.

-

Implementación de SUN (Secure Unique NFC): Genera una firma criptográfica única en cada lectura, invalidando cualquier intento de clonación de memoria.

-

Diversificación de Llaves: Las llaves de cada tarjeta deben derivarse matemáticamente usando el UID y una llave maestra secreta almacenada en un HSM, asegurando que el compromiso de una tarjeta no afecte al resto del sistema.

-

Abandono de Wiegand: Se recomienda migrar al protocolo OSDP, que permite comunicaciones cifradas (TLS) entre el lector y el panel de control, evitando el sniff de datos en texto claro.

6. Conclusión de la Auditoría

La existencia de puertas traseras de hardware en chips tan extendidos como los de Fudan (FM11RF08S) plantea un riesgo significativo para sistemas de control de acceso en hoteles, oficinas y transporte público. La capacidad del Proxmark3 para explotar estas debilidades de manera sistemática hace imperativo que los administradores de sistemas evalúen sus infraestructuras y consideren la migración a tecnologías con cifrado de grado gubernamental.