Hardware: Laboratorio de Ciberseguridad Ofensiva/Defensiva

Dominio 1: Radiofrecuencia (SDR) y Análisis de Espectro

El control de la Capa Física (Layer 1). Si viaja por el aire, podemos verlo, grabarlo o modificarlo.

1. HackRF One + Portapack H2

-

Rol: La “Navaja Suiza” del espectro radioeléctrico. Transceptor (Tx/Rx) portátil.

-

Frecuencia Operativa: 1 MHz a 6 GHz (Cubre desde radio AM hasta WiFi de 5GHz).

-

Firmware: Mayhem (v2.3.1 o superior).

-

Capacidades Técnicas:

-

Half-Duplex: Puede transmitir o recibir (no ambos a la vez).

-

ADC/DAC: 8-bit (Resolución suficiente para ataques, baja para audio de alta fidelidad).

-

Portapack: Permite operar sin ordenador (“Field Operations”).

-

-

Enfoque Ofensivo (Red Team):

-

Replay Attacks: Grabar la señal de un mando de garaje o timbre y reproducirla para abrir.

-

Jamming/Inhibición: (Solo en entorno controlado) Anular señales GPS o WiFi.

-

GPS Spoofing: Simular ubicaciones falsas para engañar drones o móviles.

-

-

Enfoque Defensivo (Blue Team):

-

Caza de Interferencias: Localizar fuentes de ruido que afectan al WiFi corporativo.

-

Auditoría de Fugas: Comprobar si los teclados inalámbricos o monitores emiten señales interceptables (TEMPEST).

-

2. RTL-SDR (NewGen V3 con TCXO)

-

Rol: El “Centinela”. Escáner de radio de alta precisión.

-

Frecuencia Operativa: 25 MHz a 1760 MHz.

-

Característica Clave: TCXO 0.5 PPM. Oscilador compensado por temperatura. Significa que no se “mueve” de frecuencia con el calor, ideal para escuchas largas.

-

Capacidades Técnicas:

-

Solo Recepción (Rx).

-

Ancho de banda instantáneo: ~2.4 MHz.

-

-

Uso Práctico:

-

Seguimiento de aviones (ADS-B) y barcos (AIS).

-

Escucha de trunking (radios de seguridad/policía analógicas o digitales no cifradas).

-

Defensa: Monitorización 24/7 del espectro para detectar dispositivos de espionaje (micrófonos ocultos) que transmitan en RF.

-

3. NanoVNA-H

-

Rol: El “Ingeniero”. Analizador de Redes Vectoriales.

-

Uso: No ataca redes, calibra las armas.

-

Capacidades:

-

Mide la impedancia de antenas (Carta de Smith).

-

Mide SWR/ROE (Relación de Onda Estacionaria).

-

-

Importancia: Antes de transmitir con el HackRF, usas esto para asegurar que la antena es la correcta. Si transmites con una antena mal ajustada, quemas el amplificador del HackRF.

Dominio 2: Control de Accesos (RFID / NFC)

La llave maestra digital. Auditoría de lo que llevamos en el bolsillo.

1. Proxmark3 RDV4 (con Antena Modular)

-

Rol: El “Laboratorio Forense” de tarjetas.

-

Frecuencias:

-

LF (Low Frequency): 125 kHz / 134 kHz (Garajes, accesos antiguos, chips de animales).

-

HF (High Frequency): 13.56 MHz (NFC, Tarjetas bancarias, DNIe, Transporte, Pasaportes).

-

-

Capacidades Técnicas:

-

FPGA programable para decodificación en tiempo real.

-

Antenas intercambiables para mejorar alcance o sigilo.

-

-

Enfoque Ofensivo:

-

Clonado: Copia bit a bit de tarjetas de acceso.

-

Cracking: Ataques “Darkside”, “Nested” o “Hardnested” para recuperar claves criptográficas de tarjetas Mifare Classic.

-

-

Enfoque Defensivo:

-

Verificación de Cifrado: Comprobar si las tarjetas de una empresa son “clonables” o si usan cifrado seguro (AES/DES).

-

Fuzzing: Probar la resistencia de lectores físicos ante tarjetas malformadas.

-

2. ChameleonUltra

-

Rol: El “Emulador Táctico”.

-

Características:

-

Multi-slot: Puede almacenar y emular hasta 8 tarjetas distintas.

-

Control Bluetooth vía App móvil.

-

-

Capacidad Única:

- Sniffing de Llaves: Puede actuar como una tarjeta “virgen”; cuando el lector intenta leerla, el Chameleon captura las claves que el lector le envía.

-

Uso: Ideal para Red Teaming físico. Entras con el dispositivo en el bolsillo y emulas la tarjeta del CEO.

Dominio 3: Redes Inalámbricas y Proximidad (WiFi / BLE)

Auditoría de redes, IoT y dispositivos móviles.

1. WiFi Marauder (ESP32)

-

Rol: Auditoría ofensiva WiFi y Bluetooth.

-

Hardware: Basado en ESP32-S2/S3.

-

Capacidades Ofensivas:

-

Deauth Flood: Desconectar dispositivos de su red legítima.

-

PMKID Attack: Capturar la “llave” del WiFi sin necesidad de que un usuario se conecte.

-

Evil Portal: Crear un portal cautivo falso (“Wifi Gratis”) para robar credenciales.

-

-

Enfoque Defensivo:

-

Pruebas de estrés a la infraestructura WiFi.

-

Verificación de la configuración PMF (Protected Management Frames) en routers corporativos.

-

2. Evil Crow v2

-

Rol: Inyector RF especializado.

-

Frecuencias: Doble módulo CC1101 (permite Rx y Tx simultáneo en 315/433/868 MHz).

-

Ataque Estrella: RollJam.

-

Bloquea la señal legítima del mando de un coche/garaje mientras graba el código.

-

El usuario pulsa de nuevo, el Evil Crow guarda el segundo código y envía el primero.

-

El atacante se queda con un código válido que nunca se usó.

-

3. Flipper Zero (con/sin Video Board)

-

Rol: La herramienta de interacción multiprotocolo.

-

Capacidades: Sub-GHz, NFC, RFID, Infrarrojos (IR), iButton, GPIO, BadUSB.

-

BadUSB: Al conectarlo a un PC desbloqueado, actúa como un teclado y escribe scripts maliciosos (payloads) en milisegundos.

-

Uso Defensivo: Auditoría rápida de puestos de trabajo (¿se bloquea el PC al conectar un USB desconocido?).

4. M5Stack (Cardputer / Stick / T-Embed)

-

Rol: Computación portable y Scripting.

-

Uso: Plataformas de desarrollo rápido para desplegar scripts de Python/MicroPython en campo.

-

Aplicación actual: Muy usados para “BLE Spam” (hacer saltar pop-ups en iPhones/Androids cercanos) para demostrar la falta de filtrado en Bluetooth.

Dominio 4: Inteligencia Artificial en el Borde (Edge AI)

El futuro de la seguridad física.

1. Yahboom AIMOTION2 (K230)

-

Rol: Visión Artificial y Reconocimiento.

-

Hardware: Chip Kendryte K230 (RISC-V).

-

Capacidades:

- Reconocimiento facial, detección de objetos, seguimiento de movimiento (YOLO).

-

Aplicación Ciberseguridad:

-

Defensa: Crear sistemas de detección de intrusos que no dependan de la nube (privacidad total).

-

Ofensiva: Automatizar ataques físicos (ej. un dron que busca un tipo específico de cámara de seguridad).

-

[Dominio 2: Control de Accesos (RFID / NFC) Práctica]{.underline}

Este documento detalla desde la preparación del hardware hasta la explotación de vulnerabilidades y el análisis forense de sistemas de alta seguridad.

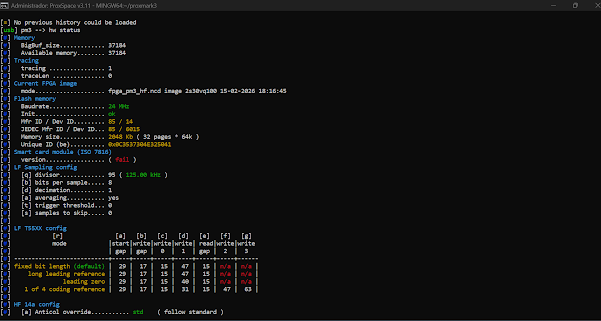

1. Fase de Preparación y Diagnóstico de Hardware

Antes de realizar cualquier ataque, es imperativo asegurar la integridad del ecosistema de auditoría para evitar errores de demodulación.

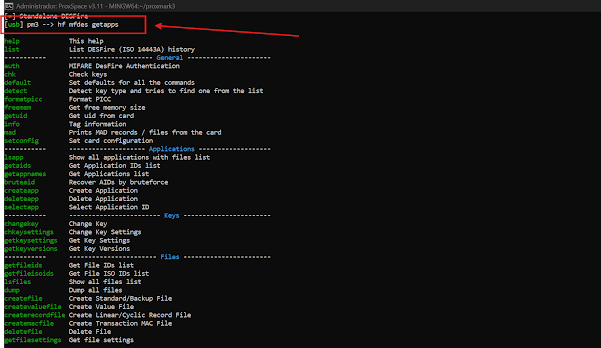

1.1. Flasheo del Firmware

{width=“4.348958880139983in”

height=“2.3150699912510935in”}

{width=“4.348958880139983in”

height=“2.3150699912510935in”}

Se utilizó el entorno ProxSpace v3.11 para cargar la rama de firmware Iceman/master, necesaria para ejecutar ataques avanzados de computación intensiva.

{width=“4.442708880139983in”

height=“2.3267465004374452in”}

{width=“4.442708880139983in”

height=“2.3267465004374452in”}

-

Comando de flasheo: proxmark3 [port] —flash —image fullimage.elf.

-

MCU Detectada: AT91SAM7S512 (512KB Flash), lo cual es un requisito indispensable para soportar diccionarios extensos y ataques tipo Hardnested.

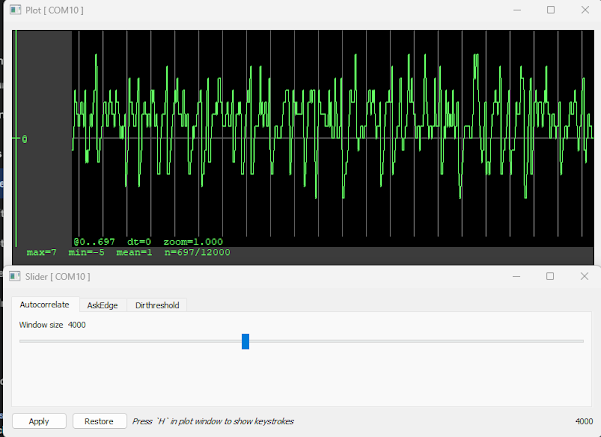

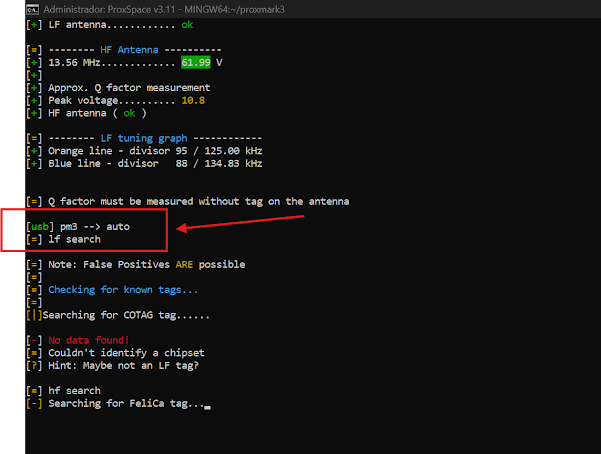

1.2. Sintonización de Antenas (hw tune)

{width=“5.0760225284339455in”

height=“2.9680391513560807in”}

{width=“5.0760225284339455in”

height=“2.9680391513560807in”}

El comando hw tune mide la resonancia de las antenas para garantizar que el voltaje es suficiente para alimentar los chips pasivos sin generar ruido excesivo.

-

Resultados LF: 22.25V (Óptimo > 20V).

-

Resultados HF: 61.99V (Extremadamente alto, Óptimo > 15V).

-

Incidencia Técnica: El exceso de voltaje en la antena HF (~62V) provocó inicialmente saturación en los chips Mifare, impidiendo su lectura a corta distancia. Se resolvió aplicando la “Técnica del Francotirador”, alejando la tarjeta 3-4 cm del lector.

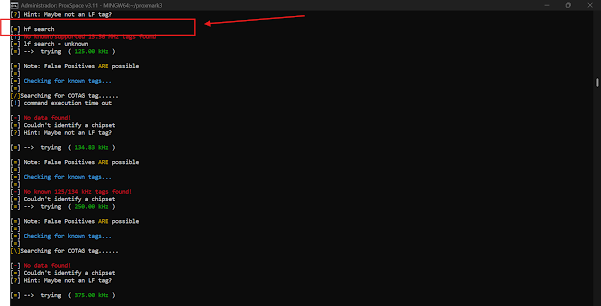

2. Auditoría en Baja Frecuencia (LF - 125kHz)

{width=“4.255208880139983in”

height=“2.2717049431321086in”}

{width=“4.255208880139983in”

height=“2.2717049431321086in”}

Los sistemas LF carecen de mecanismos de desafío-respuesta, transmitiendo su UID en texto claro tan pronto como reciben energía.

-

Identificación: Se ejecutó lf search para detectar modulaciones ASK/FSK.

-

Error reportado: Se detectó un falso positivo de tipo Indala debido a ruido electromagnético.

-

Lección aprendida: Los sistemas LF son altamente susceptibles a interferencias; es necesario realizar lecturas triples para confirmar la consistencia del UID antes de intentar una clonación.

3. Auditoría en Alta Frecuencia (HF - 13.56MHz)

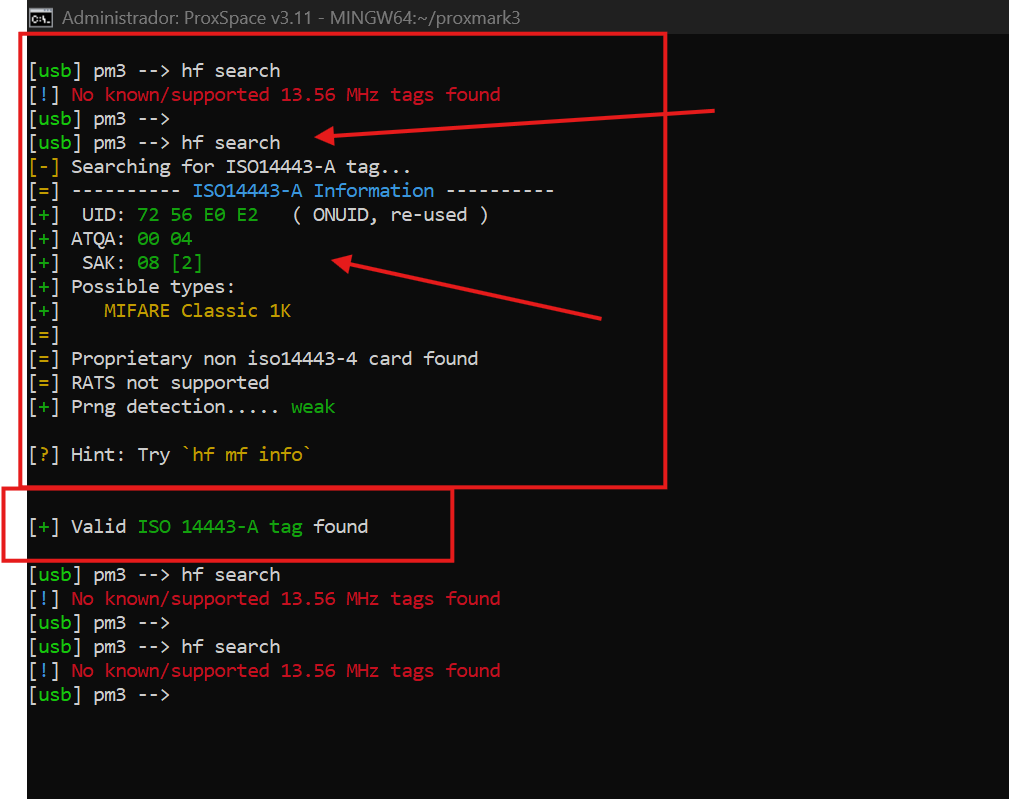

3.1. Caso 1: Tarjeta de Gimnasio (Mifare Classic 1k)

{width=“3.1614588801399823in”

height=“2.3877329396325457in”}

{width=“3.1614588801399823in”

height=“2.3877329396325457in”}

Representa el modelo de “Ilusión de Seguridad”, donde la validación se basa exclusivamente en el UID.

- Comando de Identificación: hf search.

{width=“6.267716535433071in” height=“3.1944444444444446in”}

-

Flags detectados: Prng detection… weak (Generador de números aleatorios vulnerable).

-

Vectores de Ataque:

-

Ataque de Diccionario: Se ejecutó hf mf autopwn.

-

Resultado: Se recuperaron todas las llaves de los 16 sectores en menos de 2 segundos.

-

Hallazgo Crítico: Todas las llaves eran las de fábrica (FFFFFFFFFFFF), indicando negligencia en la configuración del sistema.

-

-

Análisis Forense: Mediante hf mf dump, se confirmó que la tarjeta no contenía datos de usuario, lo que implica que el torno de acceso solo valida el UID público.

{width=“6.267716535433071in”

height=“4.958333333333333in”}

{width=“6.267716535433071in”

height=“4.958333333333333in”}

{width=“6.267716535433071in”

height=“3.25in”}

{width=“6.267716535433071in”

height=“3.25in”}

{width=“6.267716535433071in”

height=“4.833333333333333in”}

{width=“6.267716535433071in”

height=“4.833333333333333in”}

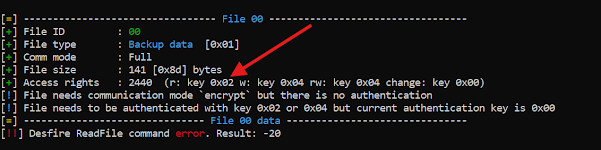

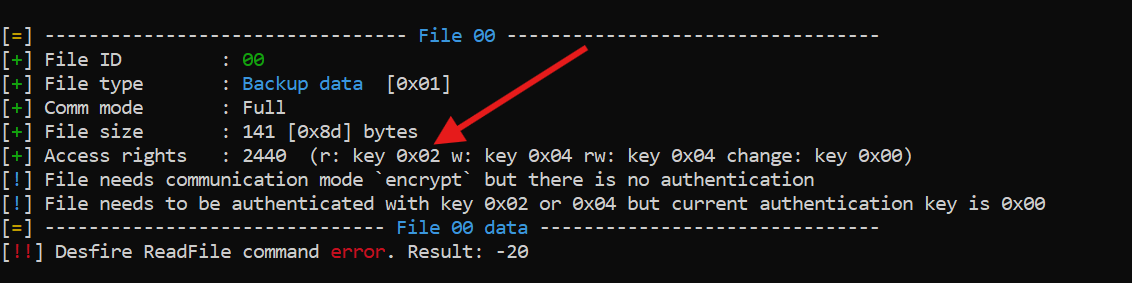

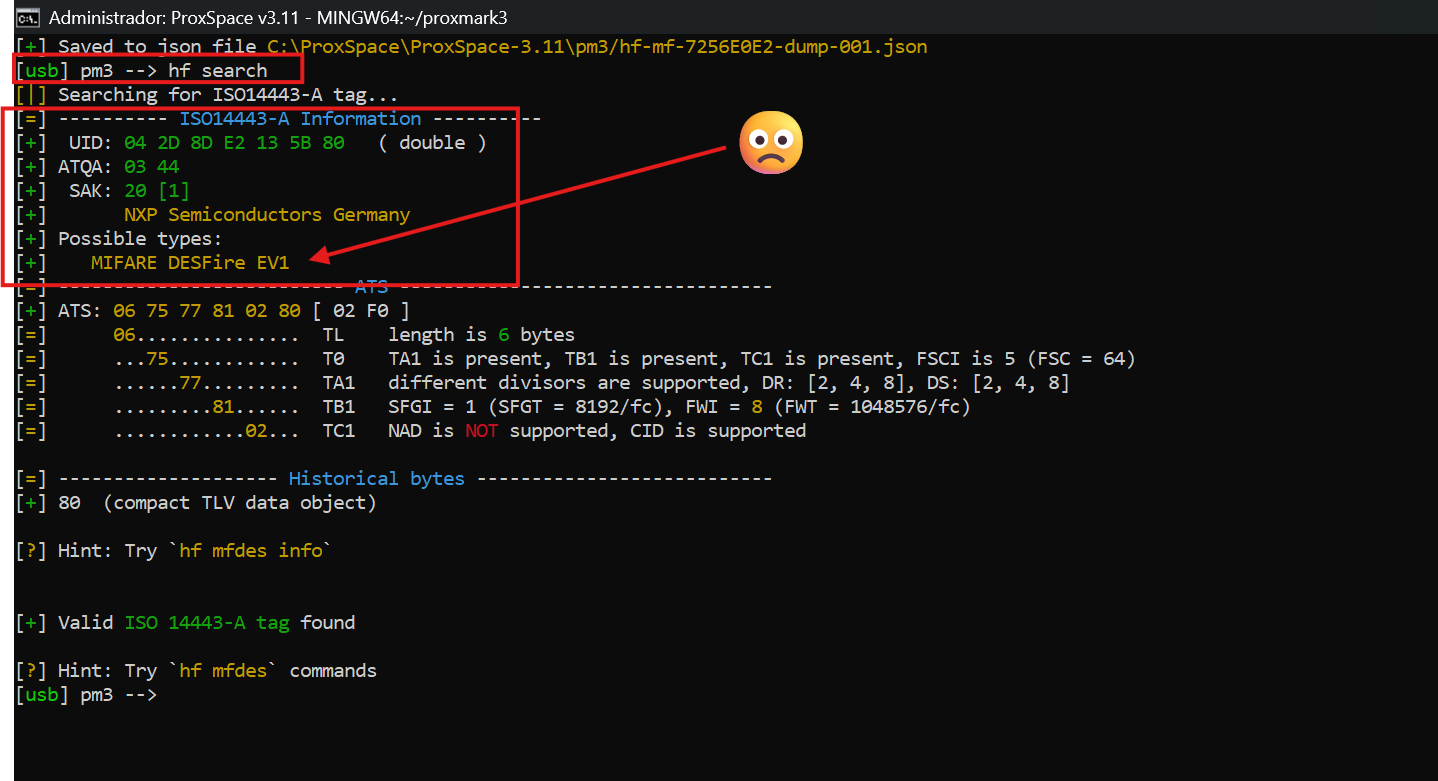

3.2. Caso 2: Tarjeta de Transporte (Mifare DESFire EV1 4k)

{width=“6.267716535433071in”

height=“3.4027777777777777in”}

{width=“6.267716535433071in”

height=“3.4027777777777777in”}

{width=“6.267716535433071in”

height=“3.263888888888889in”}

{width=“6.267716535433071in”

height=“3.263888888888889in”}

Representa la arquitectura de seguridad robusta basada en estándares criptográficos reales (3DES/AES).

-

Identificación Avanzada: hf mfdes info.

-

Resultados del Análisis:

-

Algoritmo: 2TDEA (Triple DES de dos llaves).

-

Permisos: Se identificó la aplicación 010000 perteneciente al Consorcio de Transportes.

-

-

Explotación de Fugas de Información:

-

Comando: hf mfdes getfileids —aid 010000 —no-auth.

-

Hallazgo: El sistema permite listar los IDs de los archivos sin autenticación, revelando 12 archivos internos (del 00 al 0b).

-

-

Error de Lectura: Al intentar hf mfdes read —aid 010000 —fileno 01 —no-auth, el sistema devolvió un error de comunicación.

-

Causa Técnica: El modo de comunicación es Full Encrypted, lo que significa que los datos viajan cifrados de extremo a extremo y requieren una llave AES/3DES válida para ser descifrados.

{width=“6.267716535433071in”

height=“2.138888888888889in”}

{width=“6.267716535433071in”

height=“2.138888888888889in”}

{width=“6.267716535433071in”

height=“3.4166666666666665in”}

{width=“6.267716535433071in”

height=“3.4166666666666665in”}

{width=“6.267716535433071in”

height=“3.2777777777777777in”}

{width=“6.267716535433071in”

height=“3.2777777777777777in”}

{width=“6.267716535433071in”

height=“1.5694444444444444in”}

{width=“6.267716535433071in”

height=“1.5694444444444444in”}

4. Persistencia y Clonación (Clonado del UID)

Para validar la vulnerabilidad del sistema de gimnasio, se procedió a la creación de un clon físico utilizando una Magic Card (Gen2).

-

Objetivo: Clonar el UID 72 56 E0 E2 en un llavero virgen.

-

Comando Táctico: hf mf csetuid -u 7256E0E2.

-

Validación:

-

hf search.

-

Resultado: New UID… 72 56 E0 E2 (verified).

-

-

Conclusión de Persistencia: El clon es funcional y el sistema de acceso no tiene capacidad para distinguir entre el chip original y el emulado debido a la falta de autenticación en sectores de datos.

5. Resumen de Recomendaciones Técnicas (Blue Team)

-

Migración Tecnológica: Abandonar Mifare Classic en favor de DESFire EV3, que implementa autenticación mutua y firmas de lectura única (SUN).

-

Diversificación de Llaves: Eliminar el uso de llaves de fábrica (FFFF…) y generar llaves únicas por tarjeta derivadas de una llave maestra y el UID.

-

Protocolos de Comunicación: Sustituir la interfaz Wiegand (texto claro) por el protocolo OSDP cifrado para evitar el sniffing de datos entre el lector y el panel de control

Fin de la Documentación. Para realizar estas prácticas de forma autónoma, asegúrese de mantener el Proxmark3 alejado de superficies metálicas y de utilizar tarjetas tipo T5577 para LF y Magic Gen2 para HF.